こんにちは、ちゃんみおです。

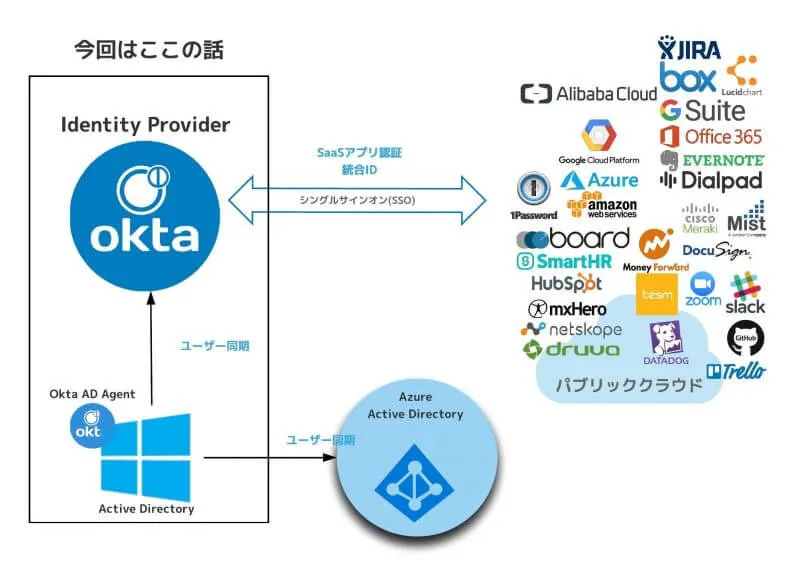

OktaのAD – Okta間のAD Agentの導入編です。 Oktaと楽しいディレクトリ統合~前提編~の実践編です。

そもそもAD Agentって何

ADからユーザーをインポートを行いたい・Windowsなユーザーのパスワード変更したいなどなど、OktaがADと連携するために必要なサービスアカウトです。 Agentなしには、ADとの連携は不可能。

と、言う訳なのでとりあえずAgentを入れないと話がはじまりません。

導入方法

ブラウザ上の操作

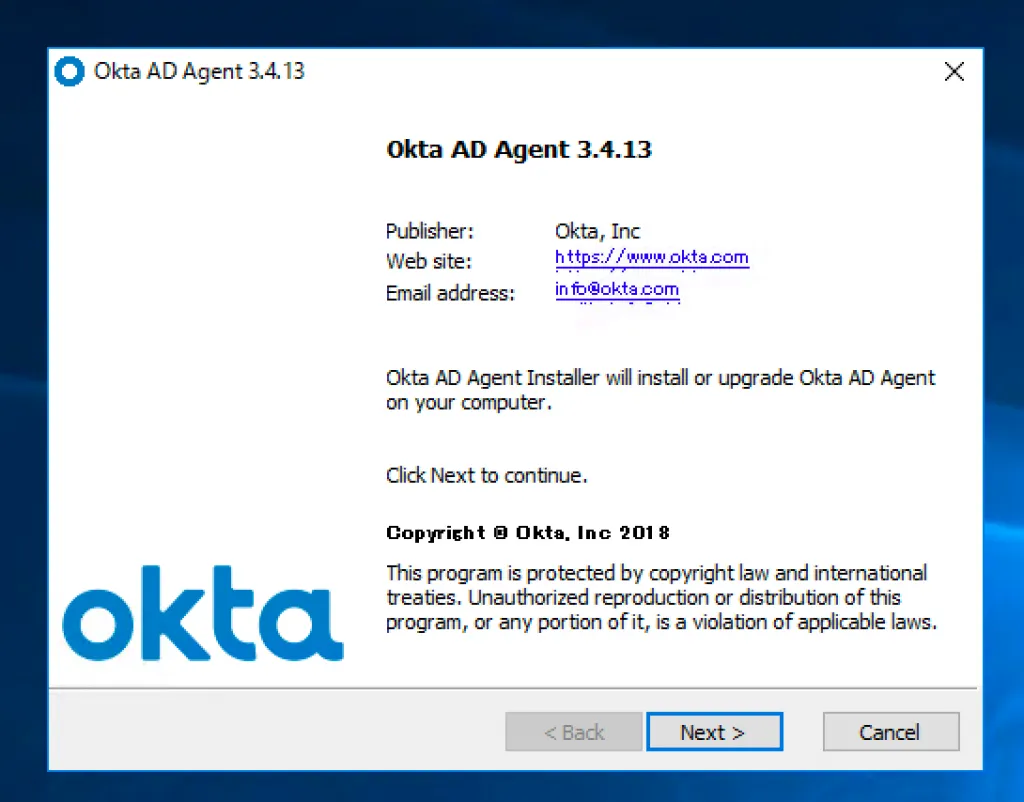

OktaADAgentをインストール・ADにexeファイルを持っていく

ダウンロードは管理ポータルのDirectory > Directory Integrations Add Directory > Add Active Directoryから行えます。

AD – OktaのAD Agentの概要や最低限の要件(サーバーとかね)・大まかなAgentの導入までの流れが書かれていますが、ここら辺は前編で書いてたのでまぁ今回はスルーです。ふむふむって感じで

Set Up Active Directoryを選択するとダウンロードボタンが表示されます。 ダウンロードすると、導入途中に入力する予定のOkta Organization URLとOkta administrator accountが表示された画面になるので、タブはそのままにしておきましょう。

ダウンロードされるファイルは`OktaADAgentSetup.exe`という名称です。

AD上での操作

ADでexeを起動する

OktaADAgentSetup.exeを無事、ADまで持ってきたらあとはを起動します。 GOGO

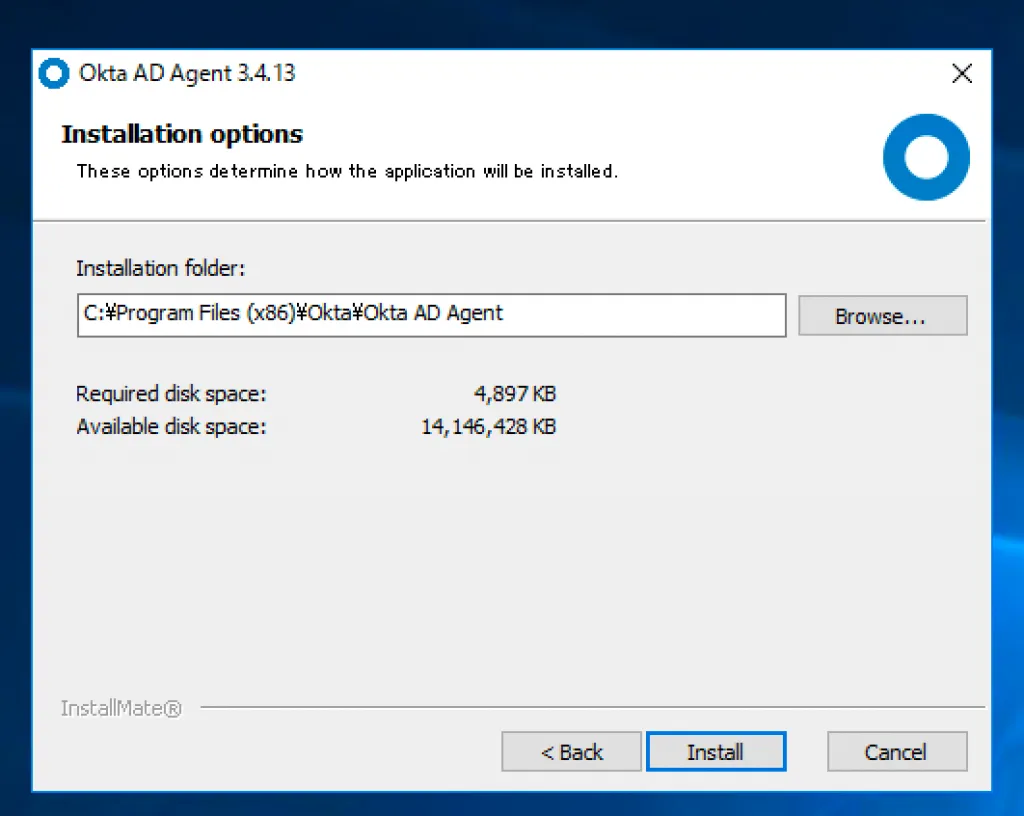

Install先のフォルダを選択する

特にこだわりがなければ、デフォルトでprogramme files(x86)になっているのでそのままInstall

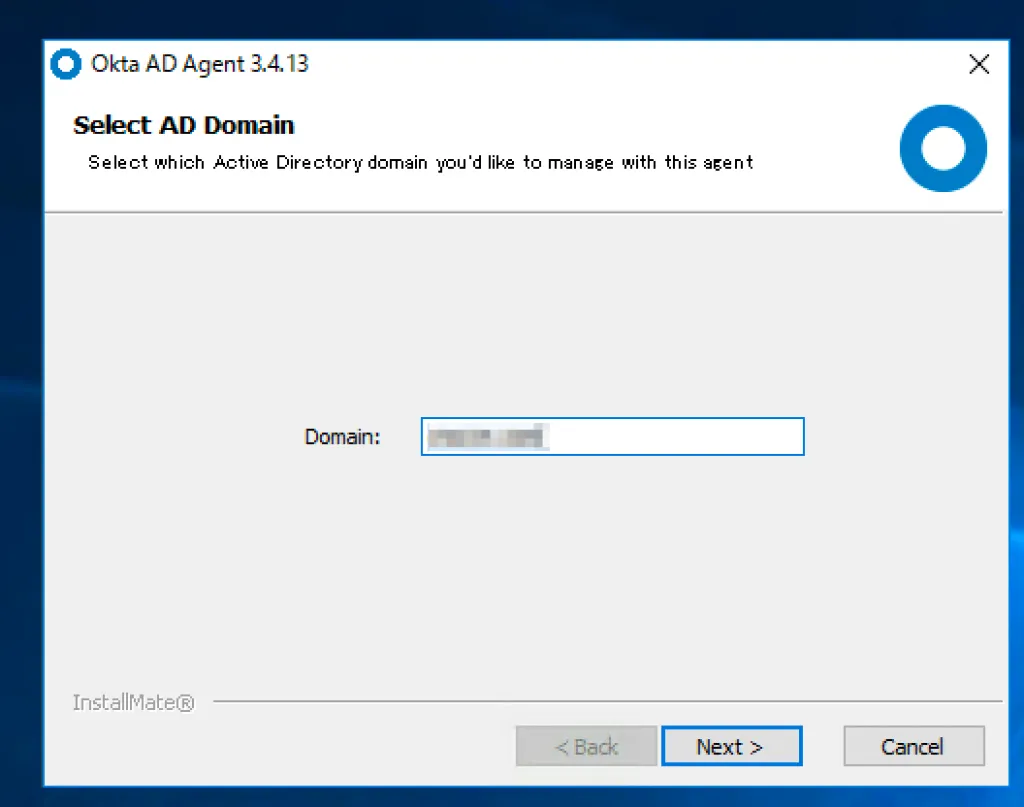

ドメインを記載する

ADのドメインを記載する

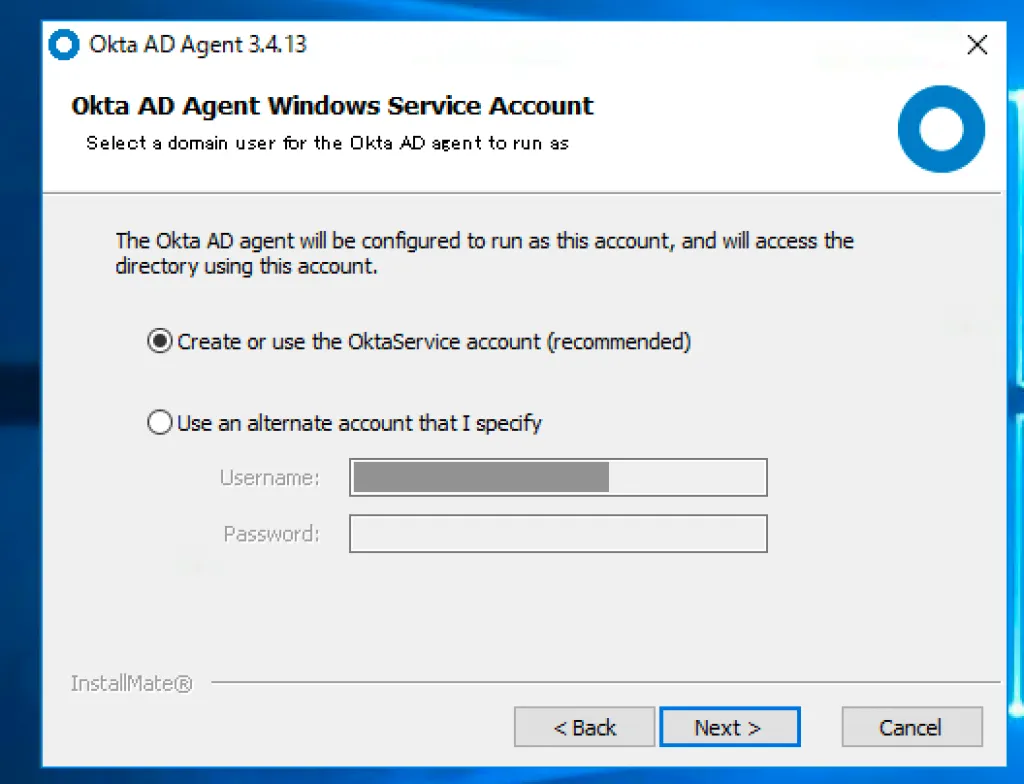

AD側にサービスアカウトを作成する

サービスアカウントを作成します。 実は先に作ってた!とかでない限りは上の選択で新しくサービスアカウントを作ります。

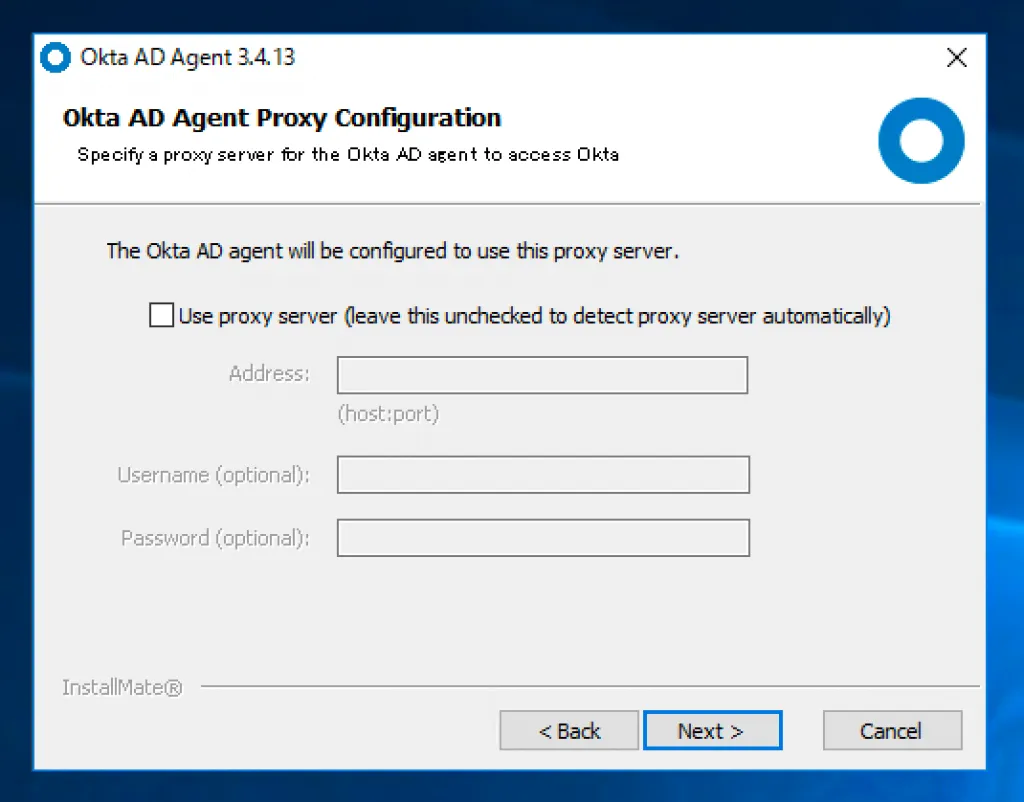

プロキシサーバーの設定

使っていれば設定を記載するし、使ってなければ無記入でNEXT

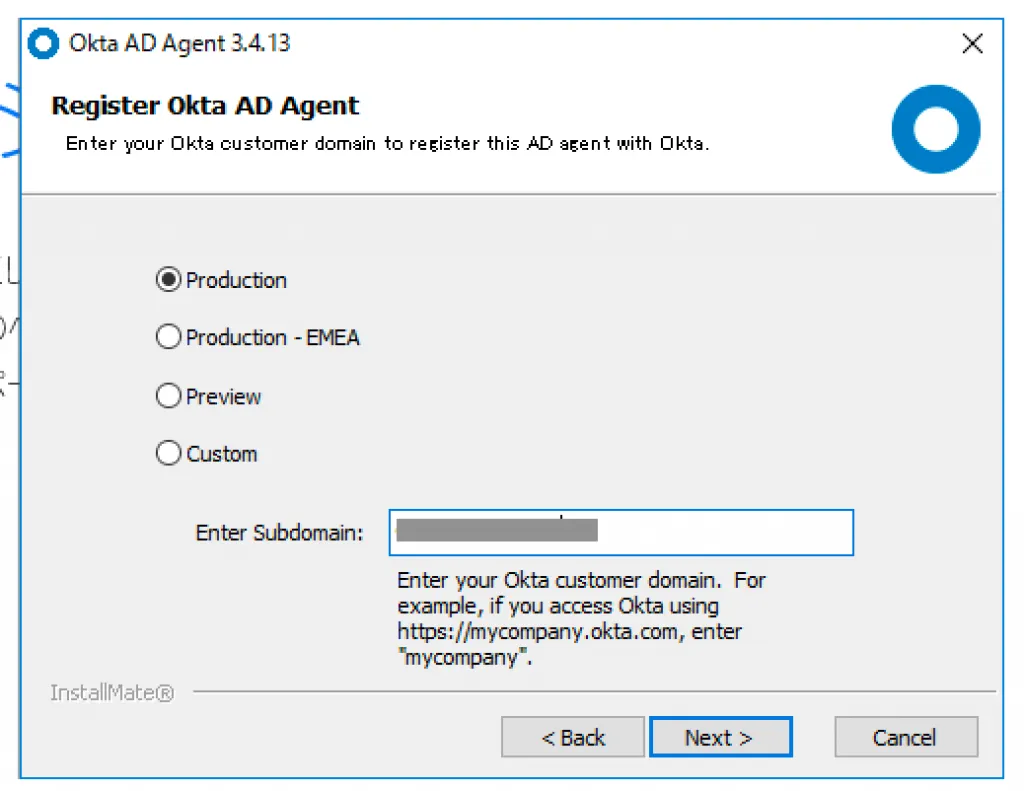

Oktaのサブドメインの記載

`https://hogehoge.okta.com` だった場合のhogehogeを書きます。

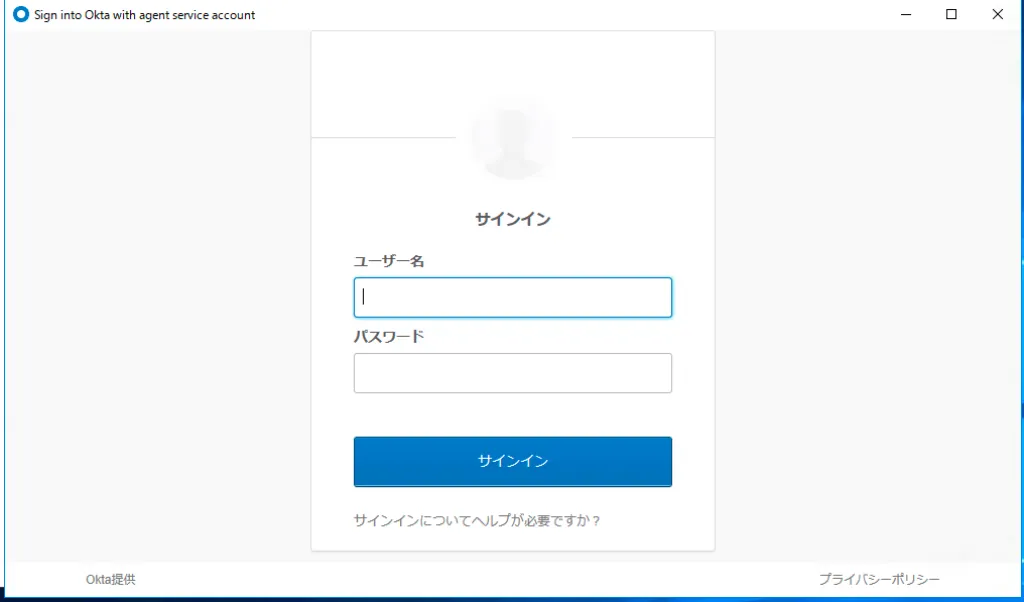

Oktaのスーパーアドミンでのサインイン

Oktaのログイン画面が表示されるのでスーパーアドミン権限でログインします。 ここで画面がうまく表示されないってときは、IEを使っている場合は、JavaScriptの有効化やIEのセキュリティ設定を確認しましょう。 それでもダメなら他のブラウザをダウンロードして試してみてね。

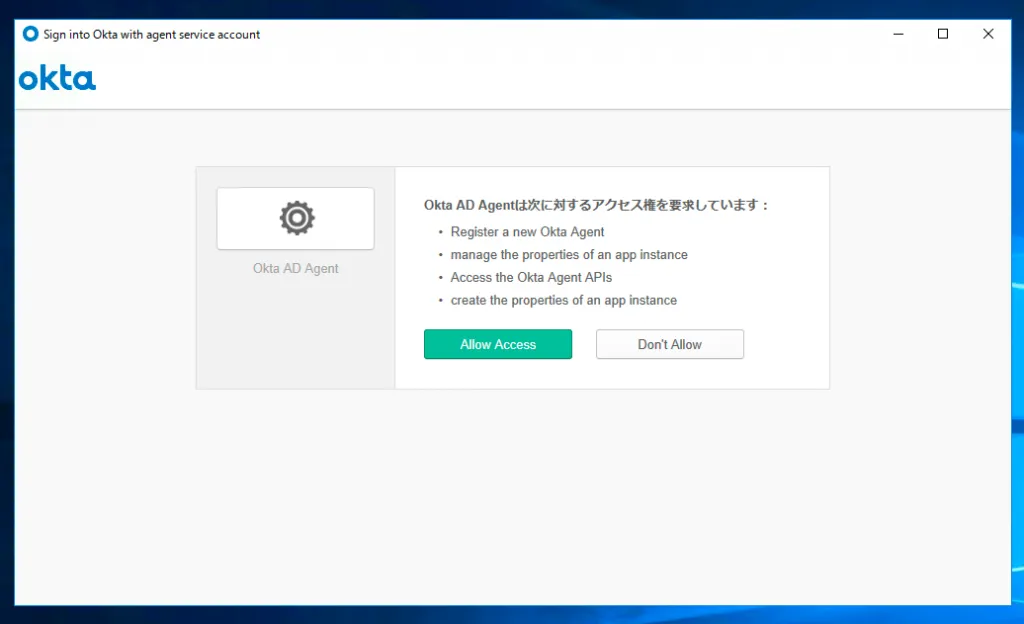

AD Agentがいろいろ動いていいかの確認画面

いろいろこんなことするよ!と聞かれるので、Allow Accessを選択します。

インストーラでのインストール作業はこれにて終了です。

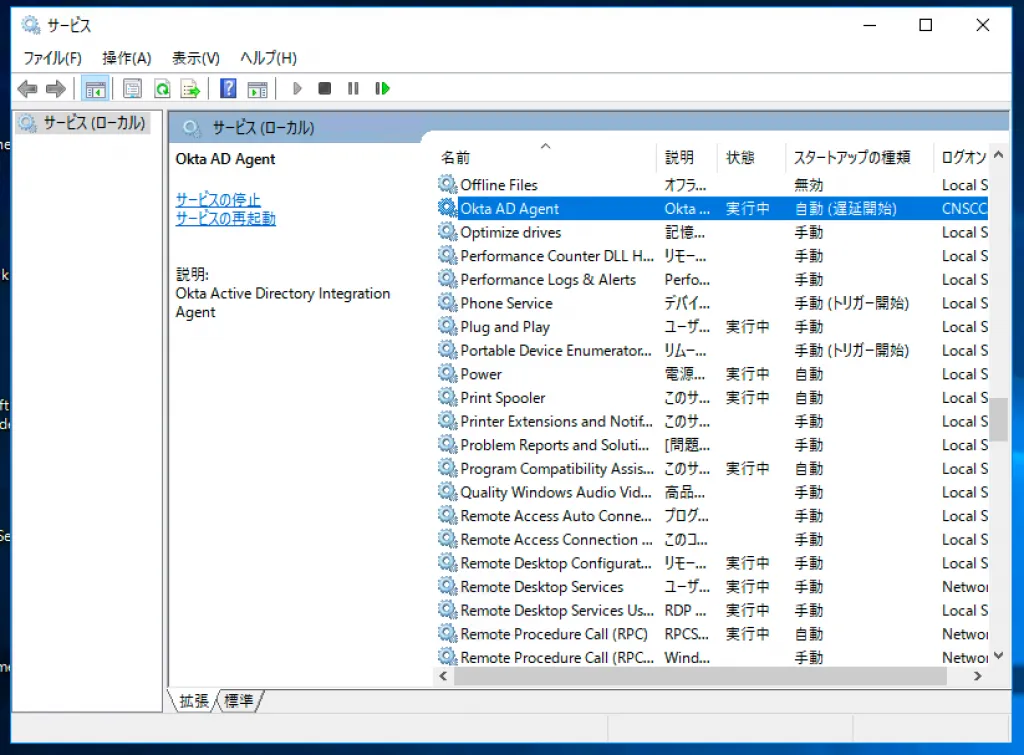

AD Agentがサービスにいるか確認

サービスからOkta AD Agentがいるかどうかを確認します。

今後運用していって、なんか不調がおきた時とかはここを再起動とかすると調子戻ったりするから、サービス画面にOkta AD Agentがいることを忘れないようにしておくといいと思います。 ここまできたら、OKです。お疲れ様でした。

ブラウザ上の操作

Oktaから連携するOUの指定などしてく

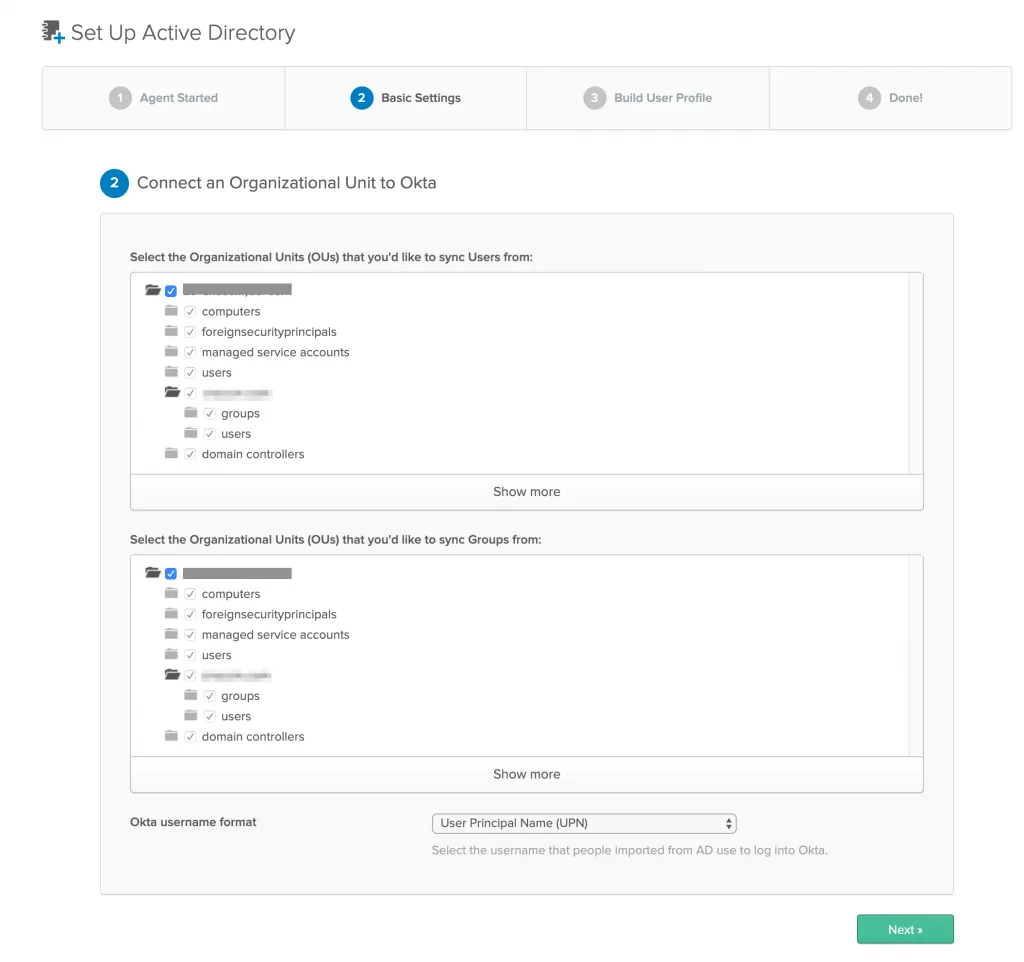

ブラウザのOktaに戻るとBASIC Settingなる画面に切り替わっています(ならない時は、Oktaの上部のタブからDirectory Integrationを開く)

Connect an Orfanizational Unit to Oktaという画面がでてきます。 この画面では、先ほどインストールしたAD Agentが動ける環境下のOUが一覧として表示されます。

2つ表示がありますが、これはユーザー情報とグループ情報のインポートを分けられるのでこんな感じに。

Okta username formatもここで決められます。email, sAMAccountName, userPrincipalNameのどれか。ここは導入編でも書きました。

デフォルトはUPNです。

後からでも変更可能です。

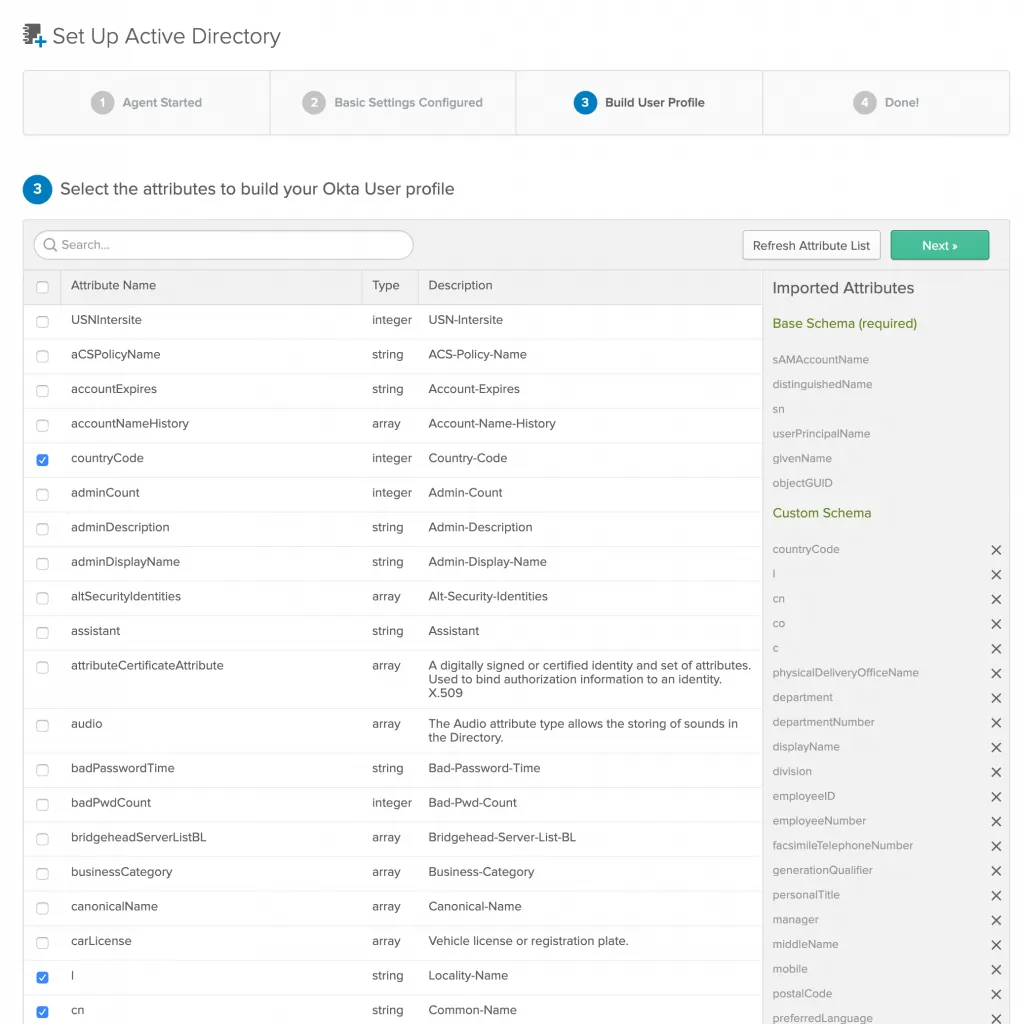

ユーザープロファイル

ADからOktaに持っていくユーザープロファイルのマッピングです。

デフォルトで利用するようなプロファイルはあらかじめチェックをつけてくれています。 Oktaやさし〜

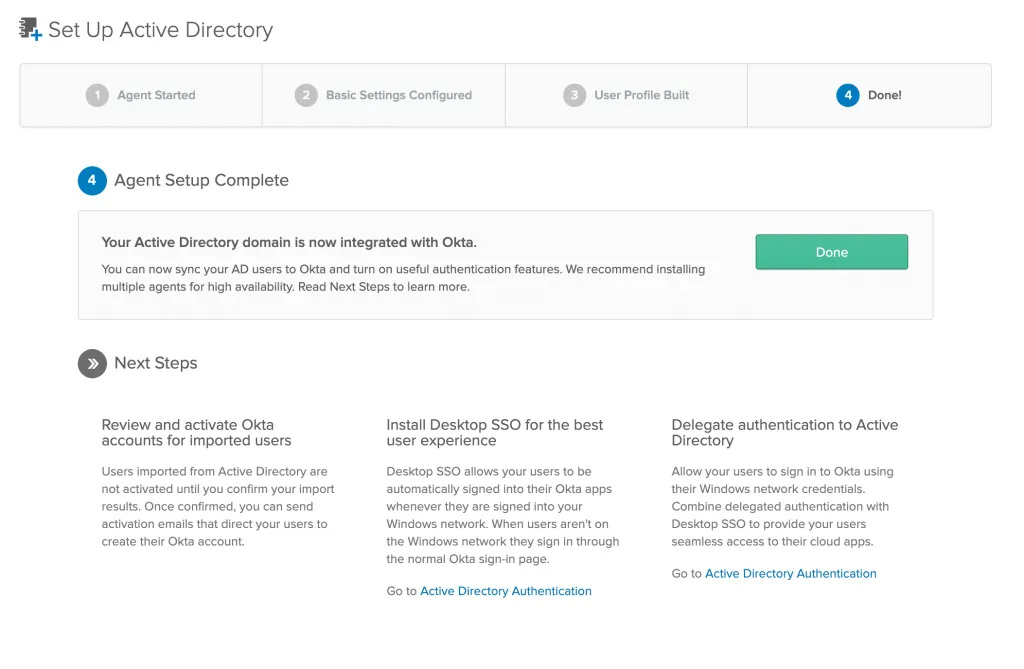

最後ほんとにこれでいいんだよね?って確認

あとから設定は変えられますが、それでもいいよね?って確認画面です。 まぁ変えられるし、AD Agentもアンインストールもできるし、迷わずDone

AD Agentを動かした結果

Active Directoryには一覧として画像のような表示がされます。 気が遠くなるくらいに長い画面ですがご了承を。

AD Agentを導入した時に設定したOktaの画面です。 先ほどセットアップした画面も含めて、ADからUserをインポートする際のルールがここで設定できたり、変更できたりなんなりできます。

べんりー

各機能のちょっとした説明

全部説明してたらキリがないのでちょこっと説明します。

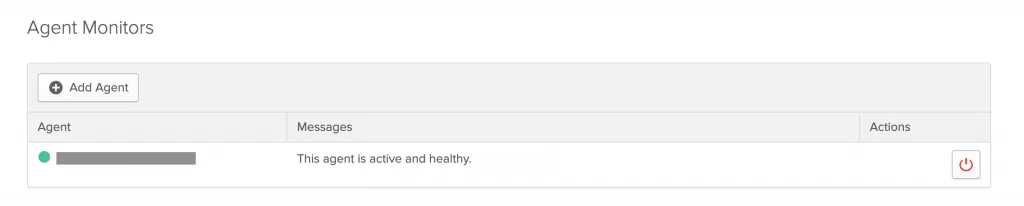

AD Agentのステータス確認

インストールしたAgentがステータス確認できます。

死んでたらポチっとワンポチでなおることも。なおらないこともある。 ワンポチで一旦Agentを停止することだってできる。

1つのADにAgentが複数いたらその分表示されます。

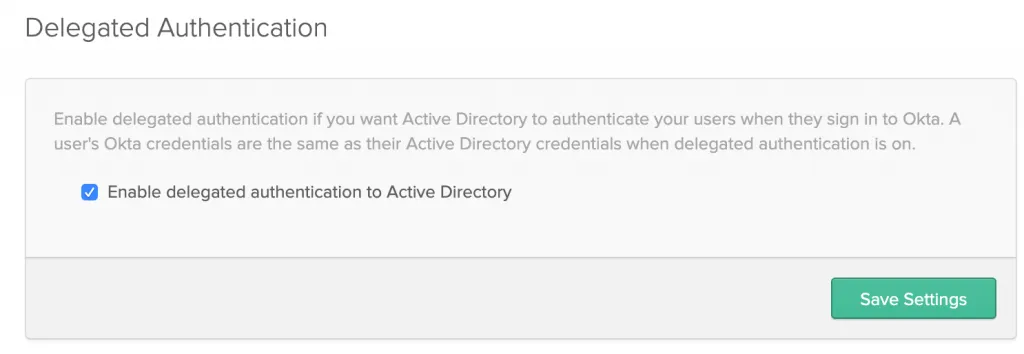

Delegated Authentication

Oktaのログインをする時にどこのパスワードを使う?というという選択なんですが、ADと同じパスワードを利用したい!時はここを設定します。 当たり前ですが、Oktaが持っているパスワードと併用したり、Oktaにしかいないユーザーはこの機能ではなくOkta自身で発行したパスワードを使うことになります。

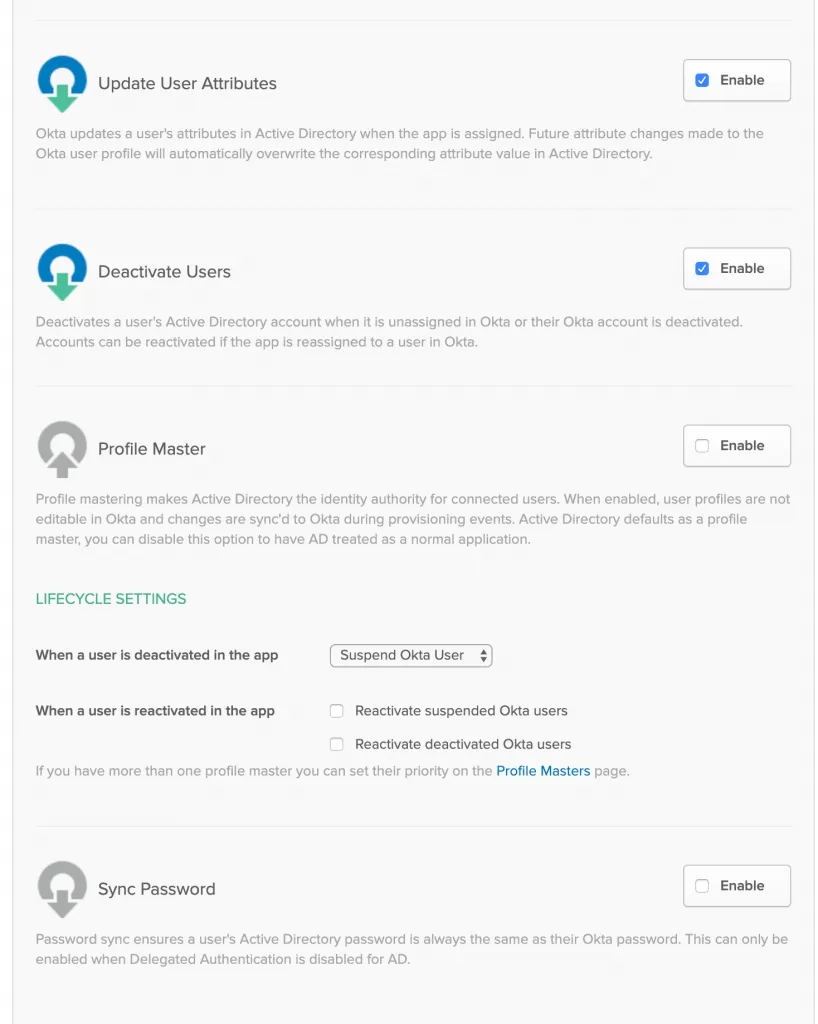

PROVISIONING FEATURES

ADにユーザーが更新・削除・プロフィールマスタ・パスワードの同期を行うか? の設定になります。 弊社(のテスト環境)でいうと、ユーザー更新・削除はしますが、とプロフィールマスタとパスワード同期はしない設定にしています。 プロフィールマスタという機能が、Okta上でユーザー情報を変えた場合ADのユーザー情報も変えてしまうからです。 つまり、ユーザー更新とプロフィールマスタの同居は不可能です。 パスワード同期もDelegated Authenticationと同期ができないので、を利用していないことになります。

ここら辺は、どこを何をマスタにするかなんてところ次第で設定が変わってくると思います。

OktaとADを連携するには必須の作業です。 作業後に設定が多くてちょっと困るんだよね!という気持ちもありますが、その分柔軟に設定ができるのも利点になるのでうまく活用していきたいですね〜