3行解説

- モバイルOSでもクラウドストレージの資料編集したいが、外部編集アプリで開けるようにしたら情報流出のリスクが気になる

- 外部編集アプリが対応していればAppConfigで保存関連の振る舞いを変更でき、iOSのManaged Open In機能に基づいてMDMの構成プロファイルを設定すると情報流出の対策が行える

- Managed Open In機能ではアプリ個別の連携制限はできないが、Intuneのアプリ保護ポリシーを利用するともう少し良い対策が可能な見込みがある。

概要

組織標準のクラウドストレージとしてBox、デバイス管理基盤としてJamf Proを採用している組織で、情報流出対策を考慮しながらモバイルデバイスでの資料編集を許可する場合の検討事項や設定をご案内します。

なお、今回はJamf Proを設定に利用していますが、Intuneでも同等の設定が可能です。

背景:ご要望

クラウドストレージの利用を検討されているお客様から以下の運用を実現したいとご相談いただくことがあります。

お客様

- モバイルデバイスからでもBoxアプリで資料を閲覧できるようにしている。

- さらに資料の修正や編集、注釈を記入したい。

- たとえば、出先でiPadを使ってPDFに手描きで注釈を入れて、その結果をオフィスで印刷してディスカッションしてほしい。

- Boxの注釈機能で手描きはできるが、PDFファイルに反映されないため物足りない。

問題:技術的に実現できるか

先のお客様の要望を満たすためには、以下を実現する必要があります。BoxとJamf Proを利用組み合わせた場合に実現できるか検証してみました。(Intuneでも実現できます)

- クラウドストレージサービス用のモバイルアプリからアプリ外部へのデータ持ち出しを許可したい。

- ただし、資料編集用アプリの機能を制限し、アプリからクラウドサービスへデータが流出しないようにしたい。

- できれば許可するアプリを制限したい。(こちらは次の記事へ持ち越し)

解決策として利用する機能とその構成

今回の課題への対処には以下の仕組みを利用します。

- iOS/iPadOSの管理対象・管理対象外ソースと出力区別とManaged Open In機能

- AppConfigによるアプリ設定の強制

設定で利用するSaaSやアプリは以下の通りです。

- Jamf Proによる端末統制

- 監視モードでの端末展開を想定しています。

- Box

- 「コンテンツを外部アプリケーションで開く」設定でモバイルアプリから外部アプリケーションへのデータ受け渡しを制限することができます。今回は外部アプリケーションとの連携を行うためオンにします。BYOD含めてモバイル環境では閲覧限定にしたい場合はオフがおすすめです。

- Adobe Acrobat

- AppConfigによりアプリケーションの振る舞いを変更でき、アプリ内のクラウドストレージ接続を制御可能です。

- なお、注釈機能はProライセンス不要です。

各機能の概要

管理対象と非管理対象

iOS/iPadOSではMDMから配布されたアプリを管理対象(Managed)、AppStoreから導入したアプリを管理対象外(Unmanaged)として区別しています。

iOS/iPadOSはアプリ間のデータ受け渡しにOSが提供するOpen Inという機能が仲介する仕組みになっています。アプリ内のデータを外部アプリに編集許可を与えて開いてくれる機能です。日本語表記だと「共有」「コピーを送信」と表示されていることがあります。

Managed Open In機能

MDMで配布され業務で利用する管理対象アプリと、個人利用の管理対象外アプリの間でのデータ受け渡しを制御する仕組みがManaged Open Inです。厳密にはアプリに限らずソースと出力先が管理対象か管理対象外かを区別しており、クリップボードやAirDropもその対象となります。

MDMのデバイス構成プロファイルで制御でき、Open Inで表示されるAirDropやクリップボードを管理対象とするか管理対象外とするかも指定可能です。

Managed Open In。 Managed Open Inとは、一連の制限によって管理対象ソースからの添付ファイルや文書を管理対象でない出力先で開けないようにする機能です。反対に、管理対象でないソースからの添付ファイルや文書を管理対象の出力先で開くこともできません。例えば、組織が管理するEメールアカウントに添付された機密情報を、ユーザー個人のアプリケーションで開くことはできません。MDMによってインストールおよび管理されているアプリケーションだけが、この仕事用の文書を開くことができます。管理されていない個人のアプリケーションは、添付ファイルを開く際の選択可能なアプリケーションのリストに表示されません。Managed Open Inによる制限は、管理対象のアプリケーション、アカウント、本、およびドメインのほかに、いくつかのExtensionに対しても効力があります。

<cite>https://www.apple.com/jp/business-docs/Managing_Devices_and_Corporate_Data_on_iOS.pdf</cite>

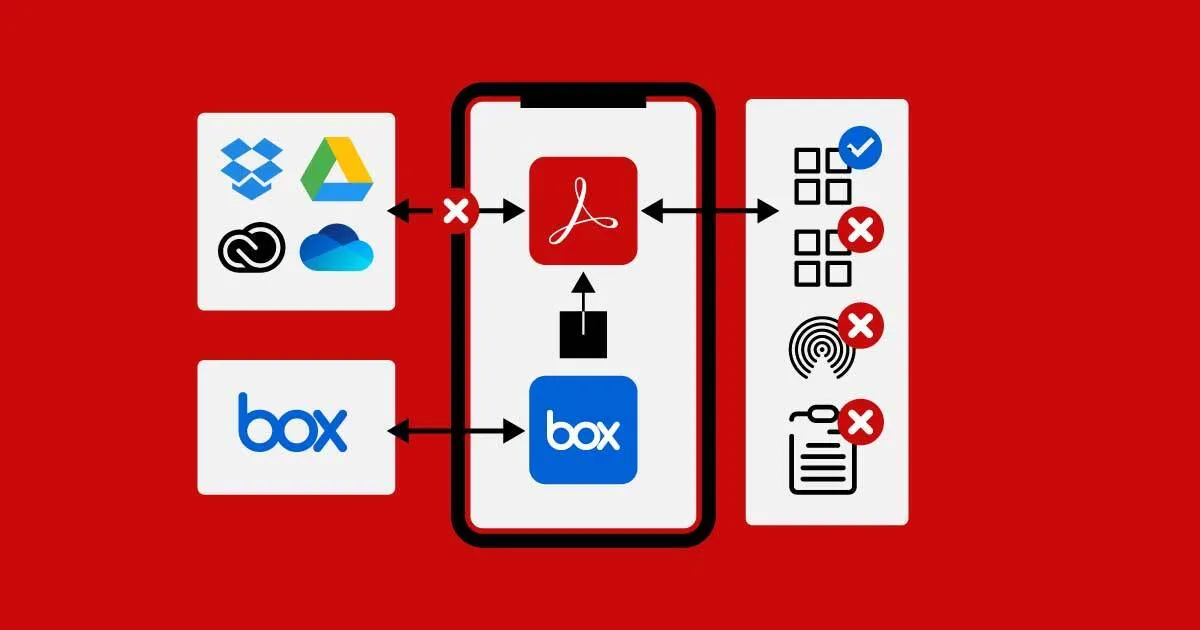

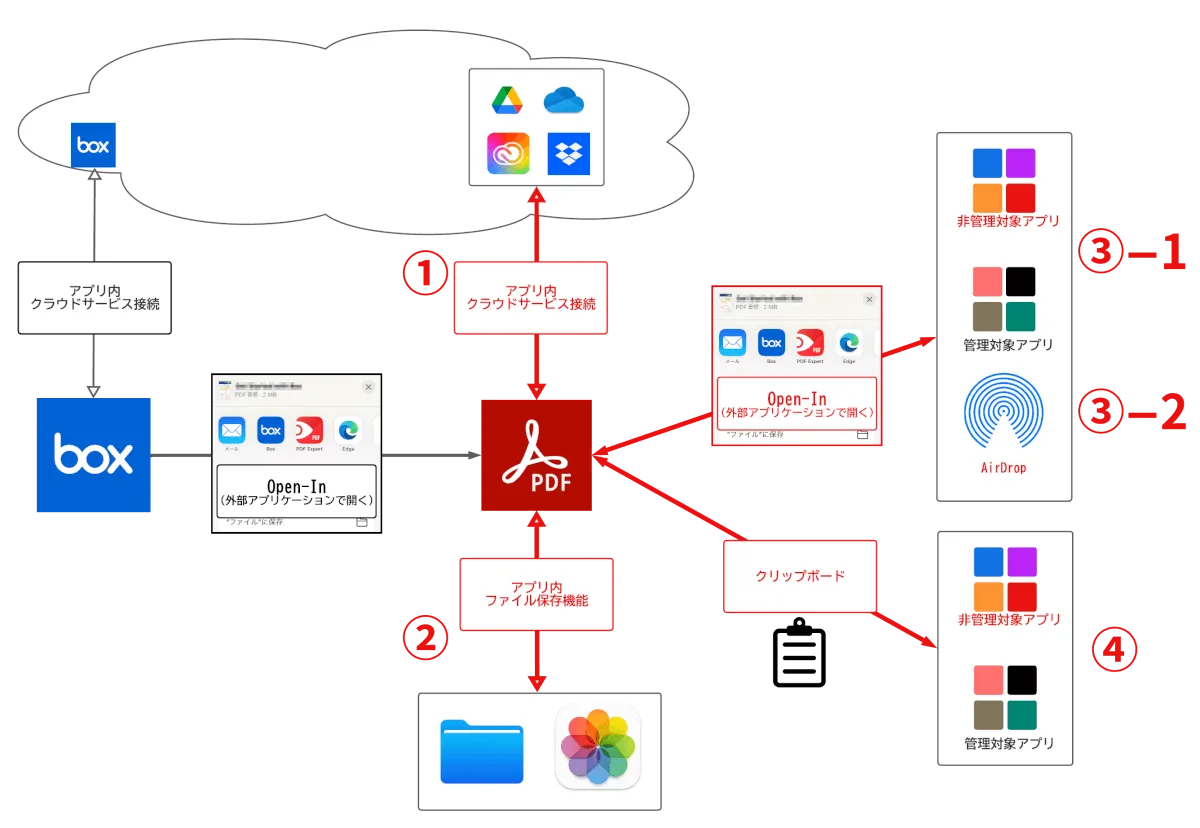

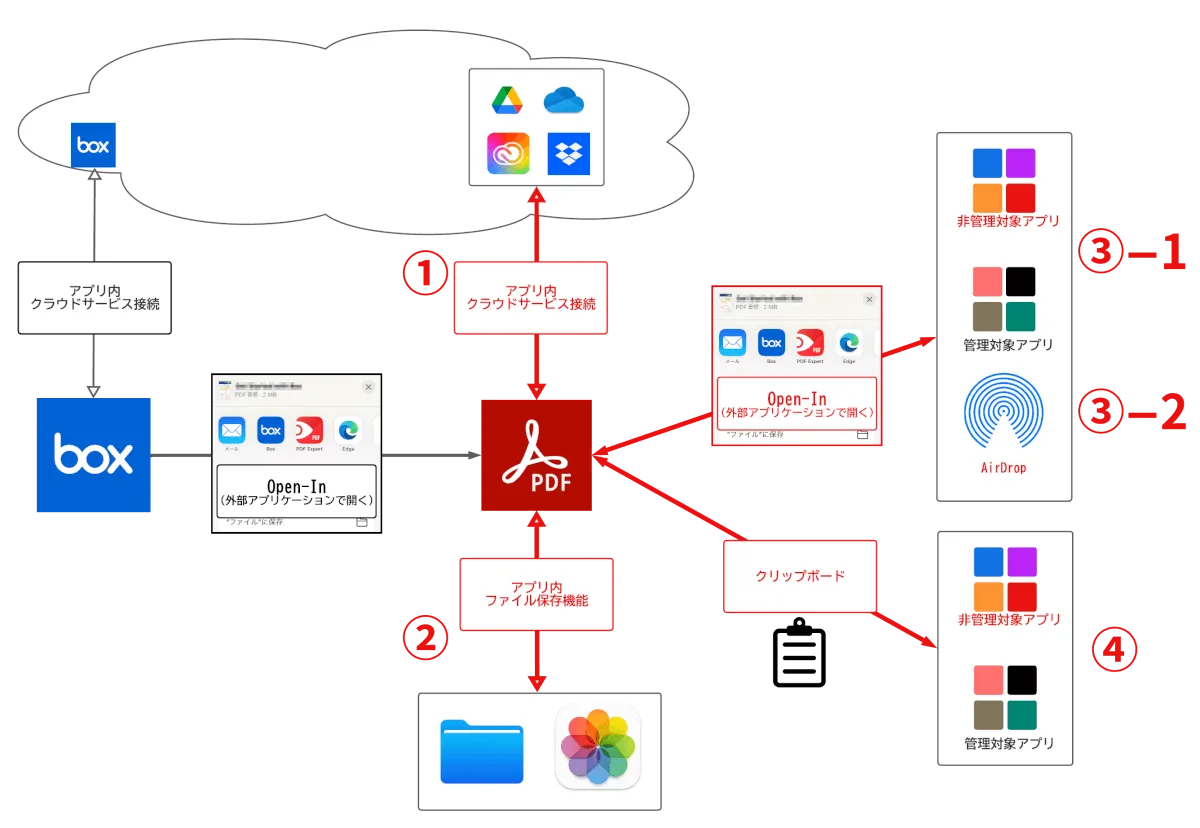

モバイルアプリと外部連携の関係図

モバイルアプリと外部連携の関係を図示すると以下のようになります。

PDF編集用アプリとしてAcrobatを利用しBoxからファイルをOpen Inで受け取った場合、情報流出の観点では以下の5つを考慮する必要があることがわかります。

- ①Acrobatアプリ内部のクラウドストレージ接続機能での保存

- ②Acrobatアプリ内部のファイルアプリや写真アプリへの保存

- ③Open Inでの連携

- ③−1:他の管理対象アプリにファイル受渡(管理対象外アプリへの受渡禁止)

- ③−2:AirDropによる外部連携

- ④クリップボードによる外部連携

設計検討

先にあげた5つの考慮事項について具体的にどう対処していくか整理します。

①Acrobatアプリ内部のクラウドストレージ接続機能での保存

こちらはAcrobatアプリの挙動を制御する必要があります。AppConfigによって設定を制御できれば対処できそうです。

Acrobatのドキュメントで制御できる設定について記載されており、各クラウドストレージの接続を管理対象外(Unmanaged)に指定可能、管理対象外への保存を制限する設定があることがわかります。

②Acrobatアプリ内部のファイルアプリや写真アプリへの保存

Acrobatアプリにはファイル保存機能がありますが、先のAppConfigには残念ながら保存を制御する設定がありません。このため、Acrobat経由でiOS/iPadデバイスへ保存できてしまいます。ただし、保存先はAcrobatアプリの保存領域となるため、他のアプリから直接参照できるわけではありません。他のアプリが当該ファイルを参照するにはAcrobatアプリからOpen Inで連携させる必要があります。

なお、写真アプリへの保存機能は備えておりませんので今回のケースでは考慮不要です。

③−1 Open Inで他の管理対象アプリにファイル受渡(管理対象外アプリへの受渡禁止)

こちらはMDMのデバイス構成プロファイルで制御可能です。管理対象ソースから管理対象外出力先へ渡せないようにすれば良いことがわかります。

この設定がAcrobatアプリのAppConfigで設定した管理対象・管理対象外指定でも機能しています。

Managed Open Inの制限を使用する(iOSおよびiPadOS): 組織のAppデータを保護するために3つの機能から選択できます:

*管理対象出力先で管理対象外ソースからの書類を許可。*この制限を適用することで、ユーザの個人ソースおよびアカウントからの書類を組織の管理対象出力先で開けなくすることができます。たとえば、この制限によって、ユーザは組織のPDF Appで無作為なWebサイトからPDFを開くことができなくなります。

*管理対象外出力先で管理対象ソースからの書類を許可。*この制限を適用することで、組織の管理対象ソースおよびアカウントからの書類をユーザの個人出力先で開けなくすることができます。この制限により、組織の管理対象メールアカウントからの機密メール添付ファイルをユーザの個人Appで開けなくなります。

*Managed pasteboard。*iOS 15およびiPadOS 15以降では、この制限により、管理対象と管理対象外の出力先の間でのコンテンツのペーストを制御できます。上記の制限が適用されると、コンテンツのペーストは、カレンダー、ファイル、メール、メモなどの他社製またはファーストパーティー製のApp間のManaged Open Inの境界を尊重するように設計されます。この制限が使用され、コンテンツが管理対象境界を越えている場合、Appはペーストボードから項目を要求できません。iOS 16およびiPadOS 16.1以降では、管理対象ドメインも含まれます。

<cite>https://support.apple.com/ja-jp/guide/deployment/dep575bfed86/web</cite>

③−2 Open InでAirDropによる外部連携

AirDrop連携についてもMDMのデバイス構成プロファイルで制御可能です。AirDropを管理対象外の出力先と設定できますので、Open Inの対象外とすることができます。

④クリップボードによる外部連携

クリップボードもMDMのデバイス構成プロファイルにより、管理対象かどうかを考慮して振る舞うよう設定できます。また、後述しますがAcrobatアプリのAppConfig設定でクリップボードを管理対象外の出力とすることができました。

*Managed pasteboard。*iOS 15およびiPadOS 15以降では、この制限により、管理対象と管理対象外の出力先の間でのコンテンツのペーストを制御できます。上記の制限が適用されると、コンテンツのペーストは、カレンダー、ファイル、メール、メモなどの他社製またはファーストパーティー製のApp間のManaged Open Inの境界を尊重するように設計されます。この制限が使用され、コンテンツが管理対象境界を越えている場合、Appはペーストボードから項目を要求できません。iOS 16およびiPadOS 16.1以降では、管理対象ドメインも含まれます。

<cite>https://support.apple.com/ja-jp/guide/deployment/dep575bfed86/web</cite>

設定

先の設計検討に基づいて設定を行っていきます。今回はAppConfigの設定とデバイス構成プロファイルの設定はJamf Proを利用します。

検証は行っておりませんが、ドキュメント情報からIntuneでの問題なく設定可能と判断しております。

Jamf Proのデバイス構成プロファイル設定

- 管理対象外出力先での管理対象ソースからの書類

- 制限

- 管理対象/管理対象外の書類の設定に従い、クリップボードを制限

- 強制

- AirDropを管理対象外の出力先とみなす

- 強制

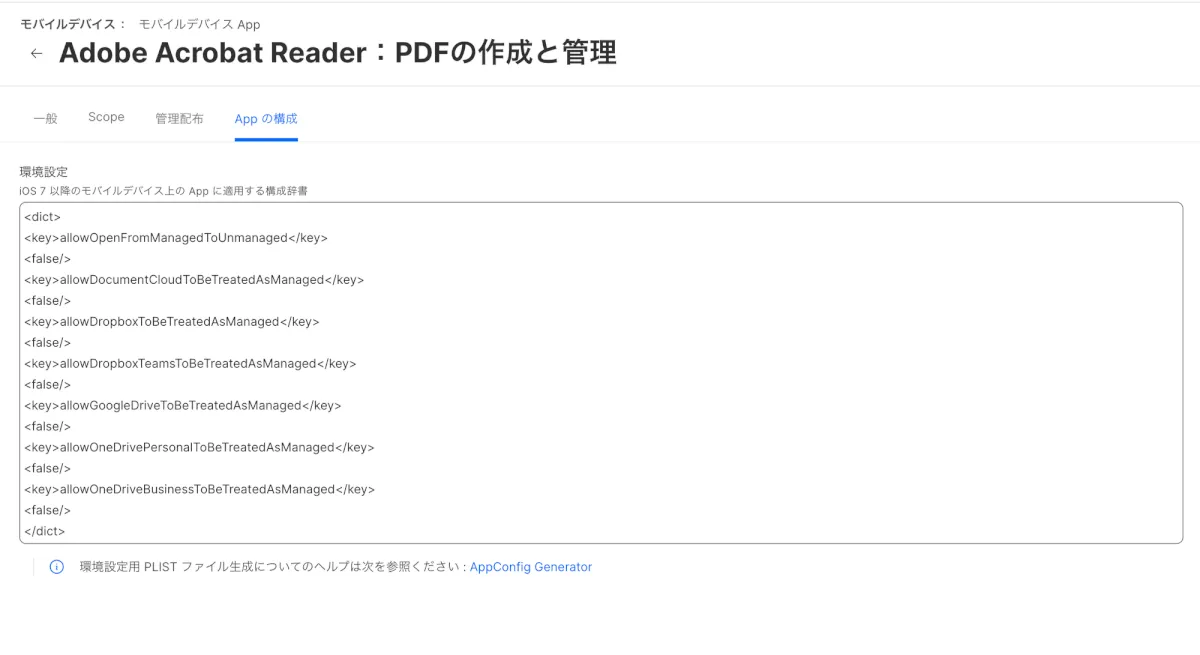

AcrobatアプリのAppConfig設定

Appの構成タブで、以下の通り設定を記入します。

- 管理対象から非管理対象への保存を禁止

- 非管理対象にはクリップボードが含まれ、設定を有効にするとテキストコピーがブロックされます

- 以下のストレージ接続を管理対象外扱いにする

- Document Cloud

- Dropbox

- Dropbox 組織版

- Google Drive

- OneDrive 個人版

- OneDrive for Business

<dict>

<key>allowOpenFromManagedToUnmanaged</key>

<false/>

<key>allowDocumentCloudToBeTreatedAsManaged</key>

<false/>

<key>allowDropboxToBeTreatedAsManaged</key>

<false/>

<key>allowDropboxTeamsToBeTreatedAsManaged</key>

<false/>

<key>allowGoogleDriveToBeTreatedAsManaged</key>

<false/>

<key>allowOneDrivePersonalToBeTreatedAsManaged</key>

<false/>

<key>allowOneDriveBusinessToBeTreatedAsManaged</key>

<true/>

</dict>

検証

Jamf ProでAppとデバイスの構成を配布したので検証を行います。

設定反映

デバイス構成プロファイルが反映されていることが確認できます。

動作検証

では、本番の動作検証です。

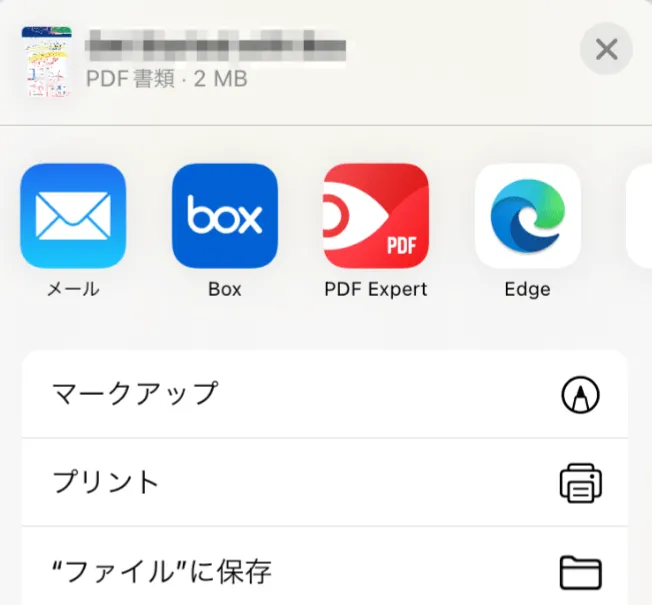

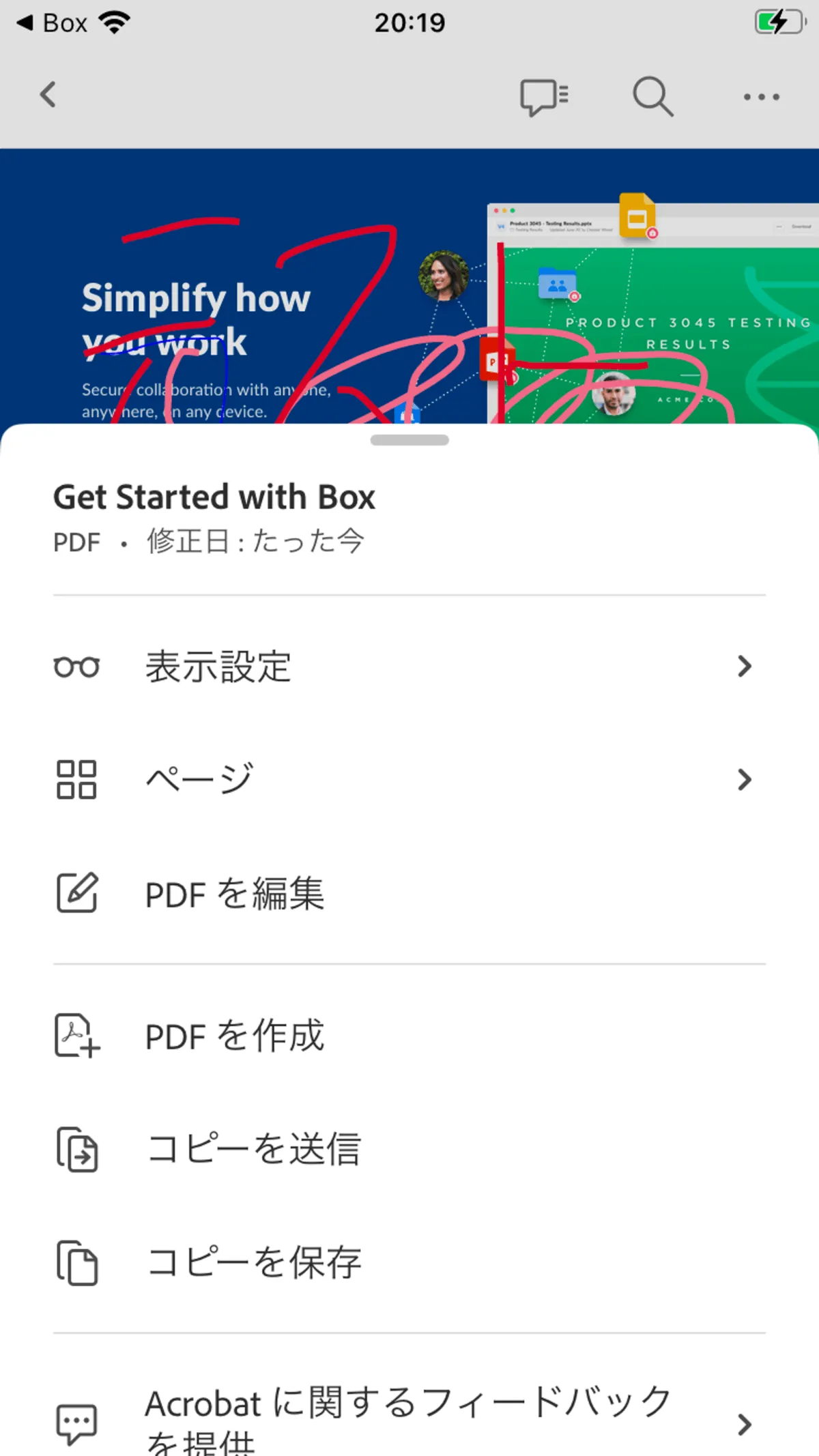

BoxからAcrobatにOpen Inでファイルを渡してPDFを開き、編集したファイルをAcrobatから他のアプリに渡せるか

まずはBoxアプリからAcrobatアプリを呼び出して、Acrobatアプリでの編集結果をアプリ内で保存できるか、Open Inによりさらに別のアプリに渡せるかを確認します。

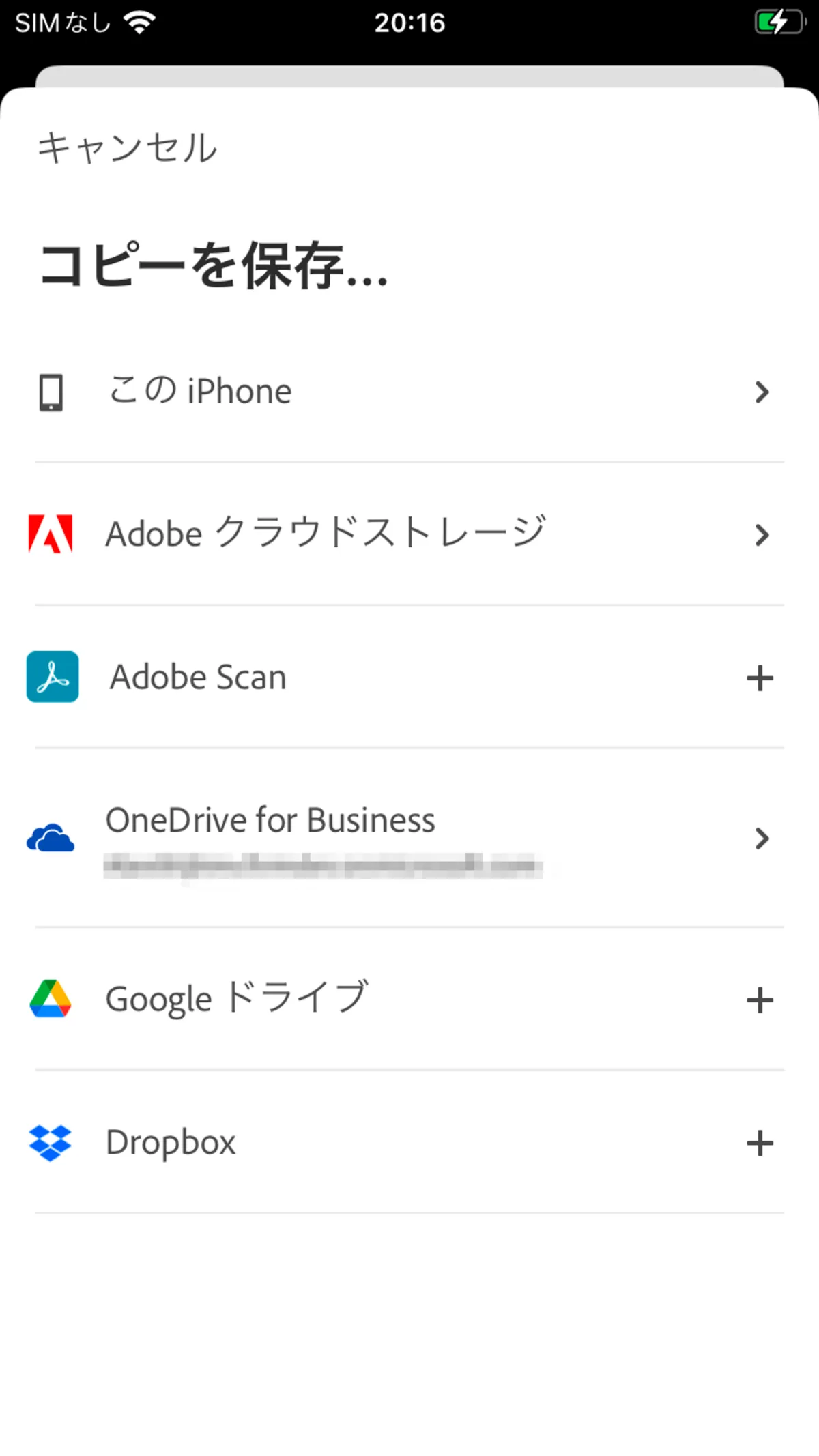

Acrobatで開いて注釈を入れるとBoxへ自動保存されます。また、注釈を入れたファイルに対して「コピーを保存」でアプリ内の保存機能によりデバイス内や外部クラウドストレージへの保存ができ、「コピーを送信」でOpen Inで端末内の他のアプリにデータを渡すことができます。

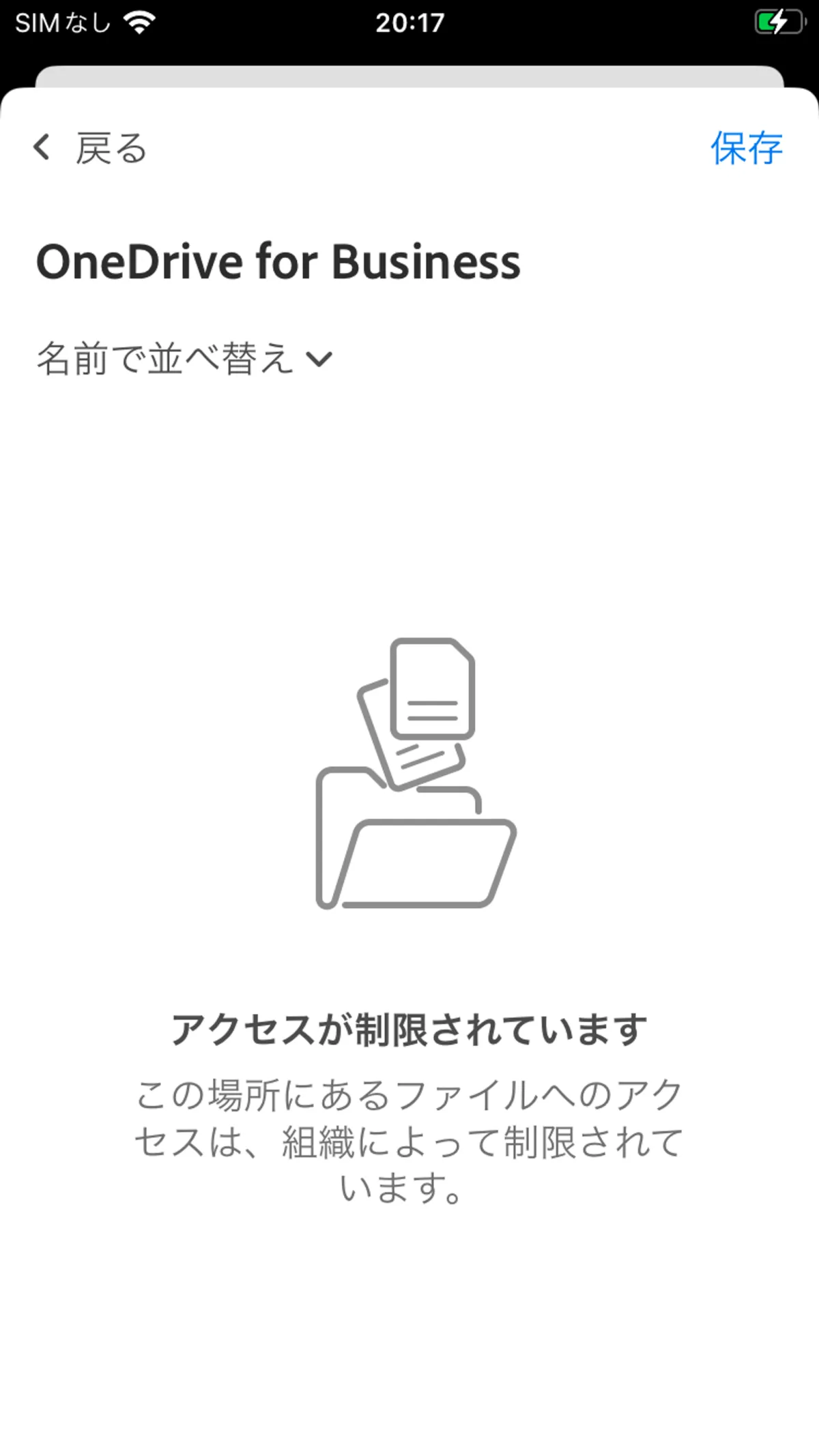

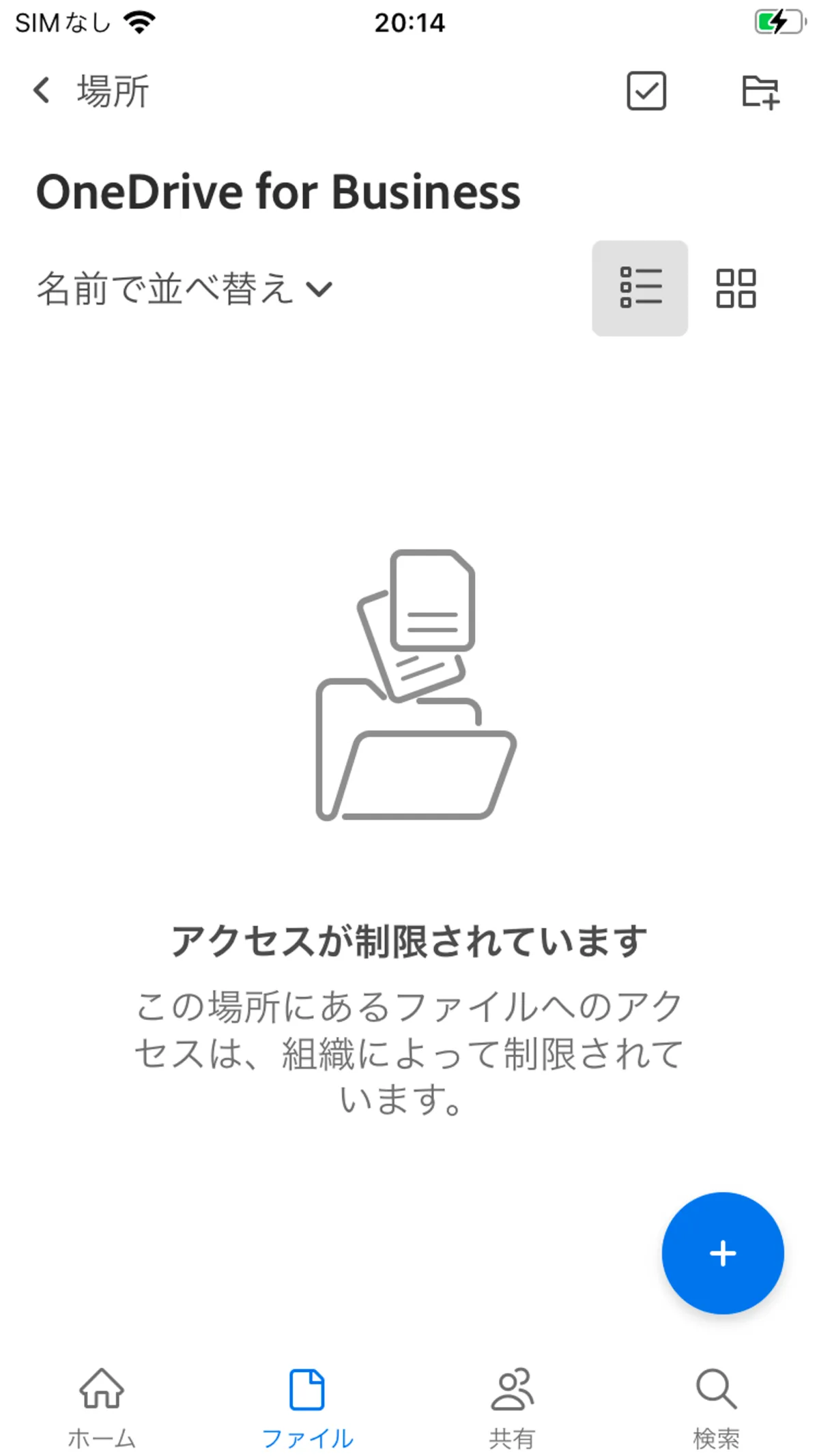

- Acrobatから「コピーを保存」とした場合の結果ですが、外部クラウドストレージへの接続はブロックされます。

- Adobeクラウドストレージやその他のクラウドストレージも同様に保存はできません。

- ですが、「このiPhone」で保存することはできています。保存されたファイルは「ファイル」アプリから確認することができます。「Acrobat」フォルダ内に保存されていますが、別のフォルダへ移動することはできません。

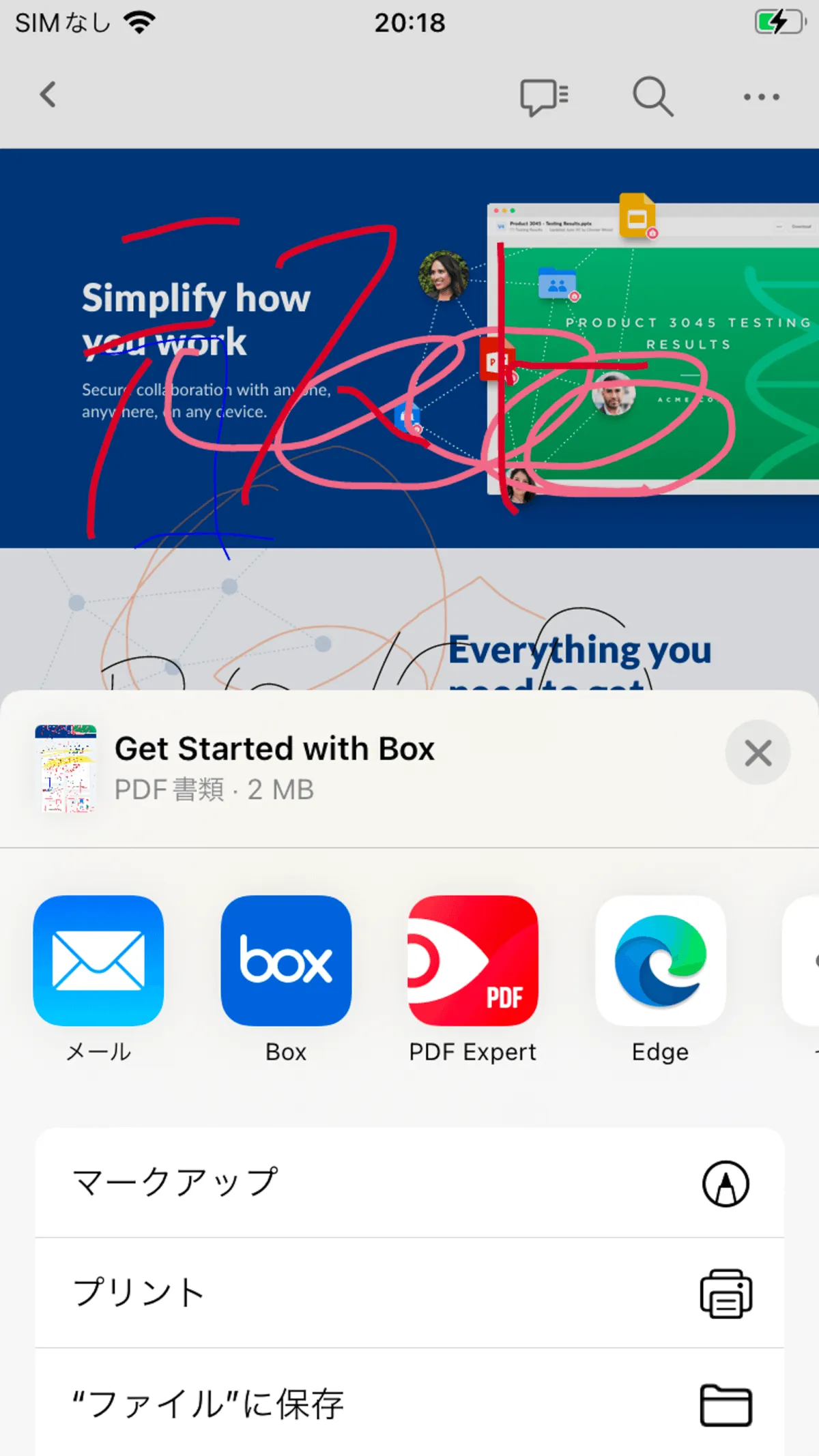

- Acrobatから「コピーを送信」とした場合です。管理対象外としたAirDropは表示されませんが、その他のアプリが表示されています。

- ”ファイルに保存”で保存できそうに見えますが、先の「コピーを保存」と同様で、Acrobatフォルダ以外には保存できません。写真アプリも表示されておらず、保存先に選べません。

- 試しに別のPDF編集アプリ(ここではPDF Expert)を選択してみたところ、当該アプリ専用の保存領域にコピーされ、ファイルを開くことができました。

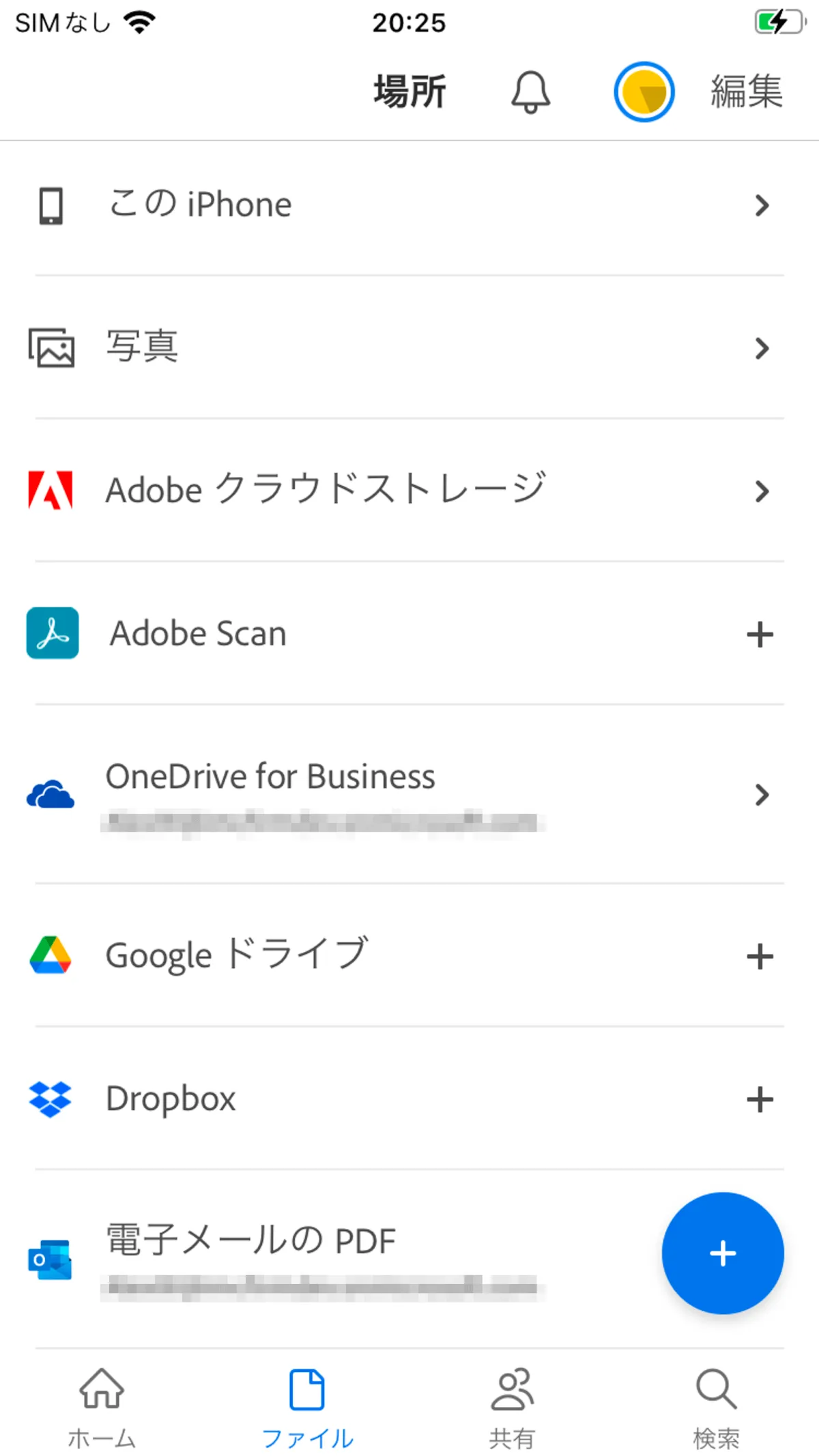

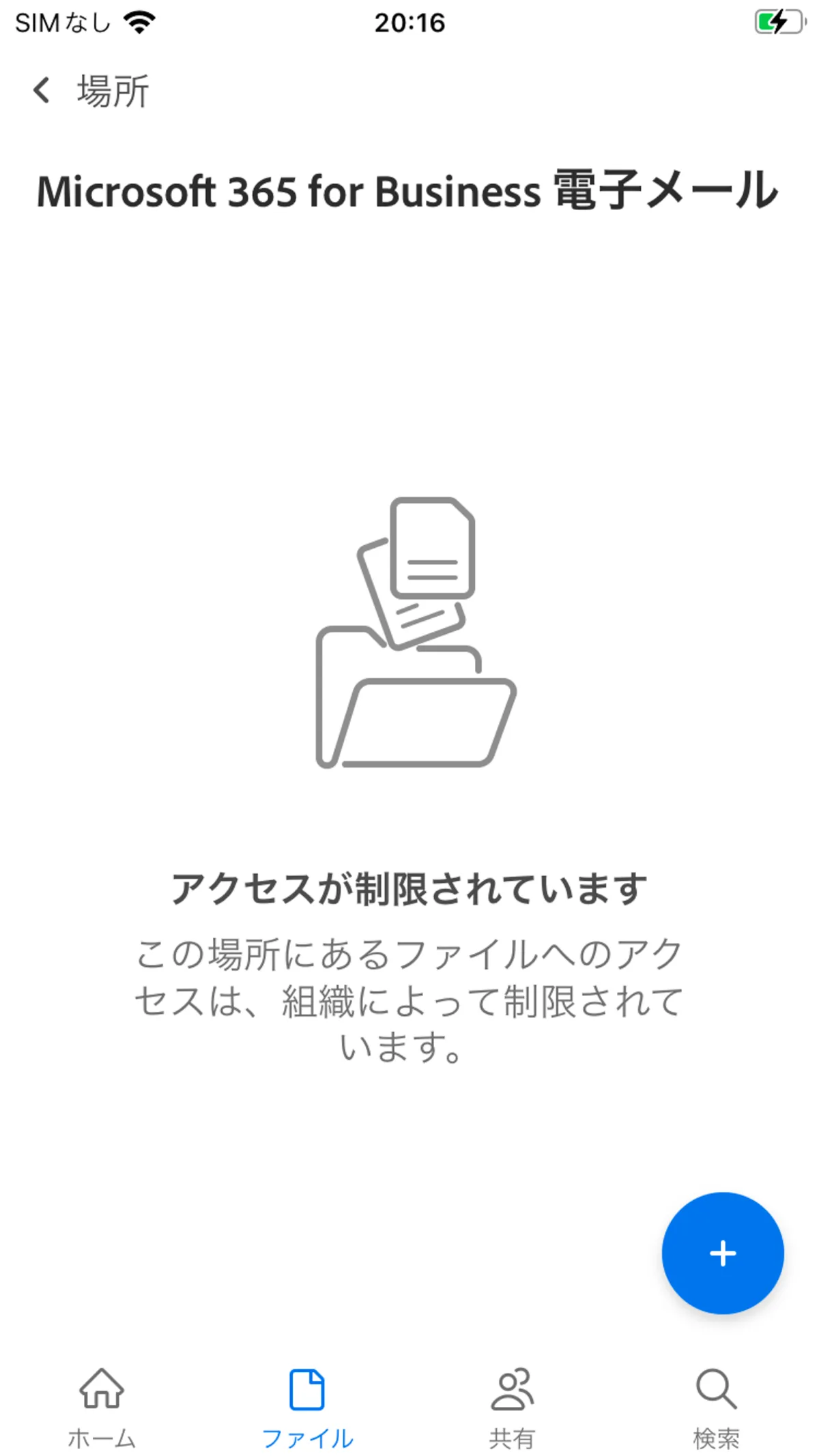

そもそもクラウドストレージにアクセスできるか

- Acrobatの「ファイル」から場所を指定して開こうとしてみました。

- クラウドストレージへはアクセスできず、ファイルを開くことができませんでした。

- Adobe Scanもアクセスできませんでした。(Document Cloudへのアクセス扱いになります)

- 電子メールのPDFもアクセスできませんでした。(アクセス先はExchange Onlineですが、OneDriveに関する許可設定と連動していようです)

- 「このiPhone」「写真」は開くことができました。

結論

設定検証の通りの結果となり、Acrobatからクラウドストレージへの保存を防ぐことができ、AirDropによる外部流出も防ぐことができました。

また、端末上に保存する場合でも管理対象アプリの固有フォルダに保存され、Safariのダウンロードフォルダは管理対象外となっており保存できないことが確認できました。

一方で、管理対象アプリ間ではファイルのコピーが可能になるため、やむを得ず利用許可を出すようなアプリケーションを管理対象アプリとして配布した場合、情報流出の懸念があることがわかります。

この懸念に対してはIntune MAMのアプリ保護ポリシーを利用することで対処できそうなのですが、そちらは機会を改めて検証してみたいと思います。