こんにちは、臼田です。

みなさん、DLPしてますか?(挨拶

Microsoft PurviewのエンドポイントDLPでは様々な操作をブロックしたり、ブロックしなくても検出したりすることが可能です。

今回はリムーバブルディスクへの機密データの書き込みを検出したりブロックしたりしてみました。

概要

エンドポイントDLPでは「すべてのアプリ向けファイル アクティビティ」の中で下記の動作を検出できます。

- クリップボードにコピーする

- リムーバブル デバイスにコピーする

- ネットワーク共有にコピーする

- 印刷

- 許可されていない Bluetooth アプリを使用したコピーまたは移動

- RDP を使用してコピーまたは移動する

OS毎の対応状況はエンドポイント データ損失防止について | Microsoft Learnでご確認ください。

検出したアクティビティの対処は下記の選択肢があります。

- 禁止(ブロック)

- 監査のみ(検出のみでブロックしない)

- オーバーライド(ユーザーにより申請して許可することができる)

- 許可

- オフ

今回は「禁止」と「監査のみ」の設定でそれぞれどのように記録されるか違いを確認します。

禁止の場合

とりあえずわかりやすく「禁止」に設定したときのブロックの動作とアクティビティログを確認します。

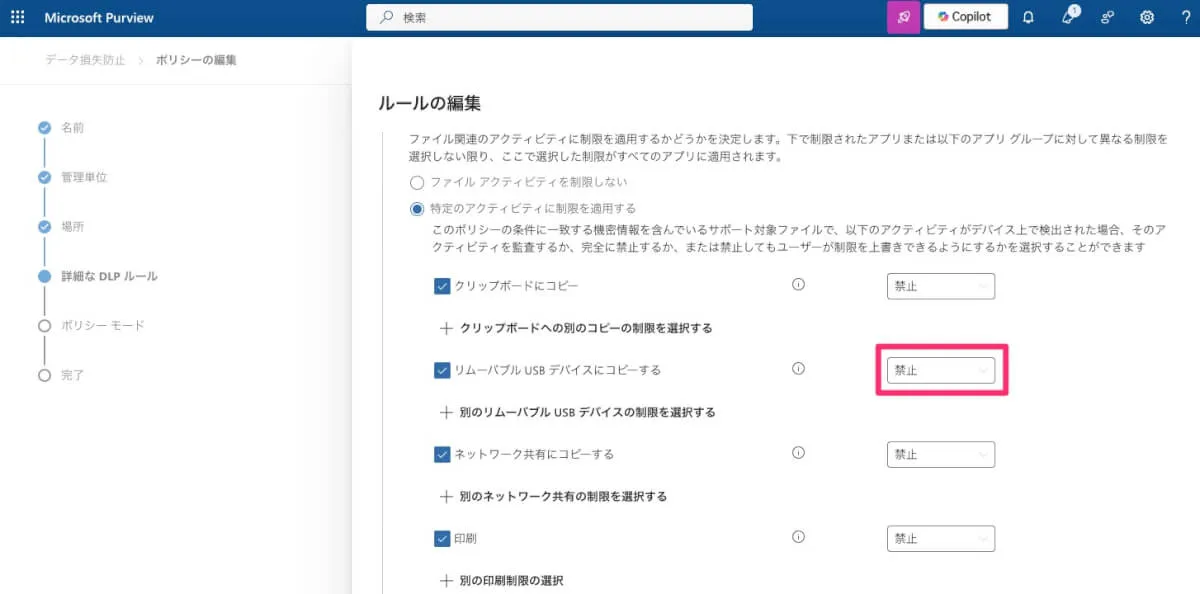

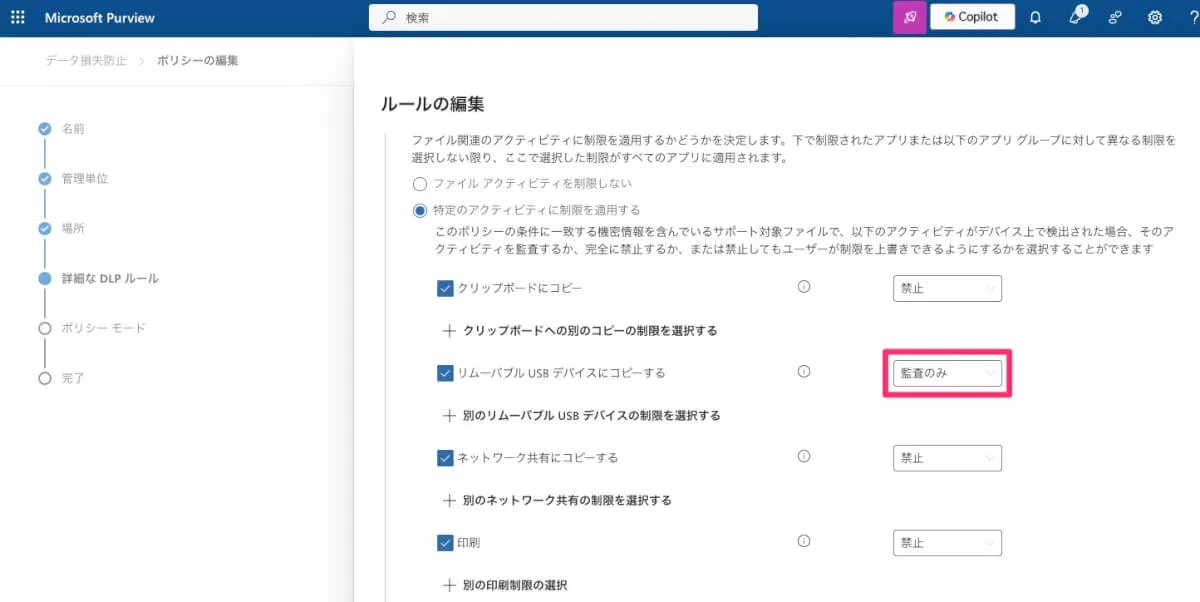

DLPポリシーで「デバイスでアクティビティを監査または制限する -> すべてのアプリ向けファイルアクティビティ -> リムーバブルUSBデバイスにコピーする」から該当設定が可能です。「禁止」にします。

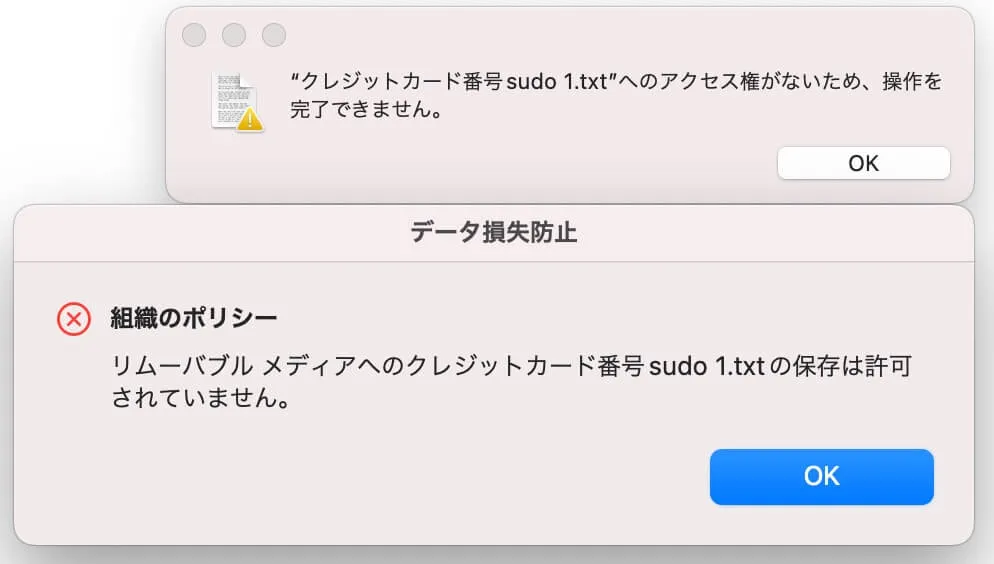

設定が展開されるとデバイス上でリムーバブルディスクへの移動がブロックされ、以下のように表示されます。

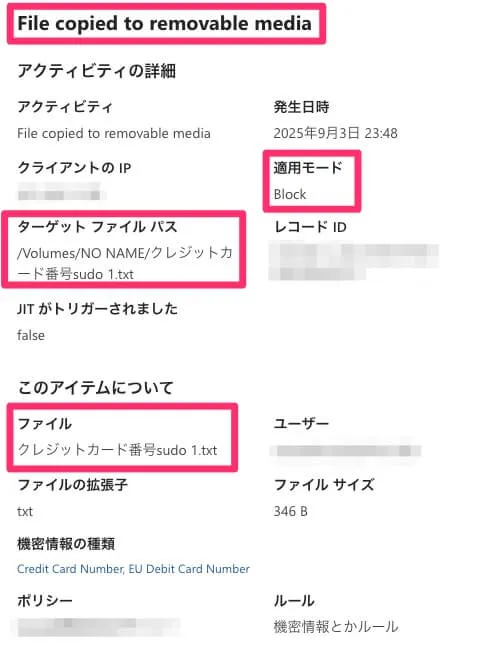

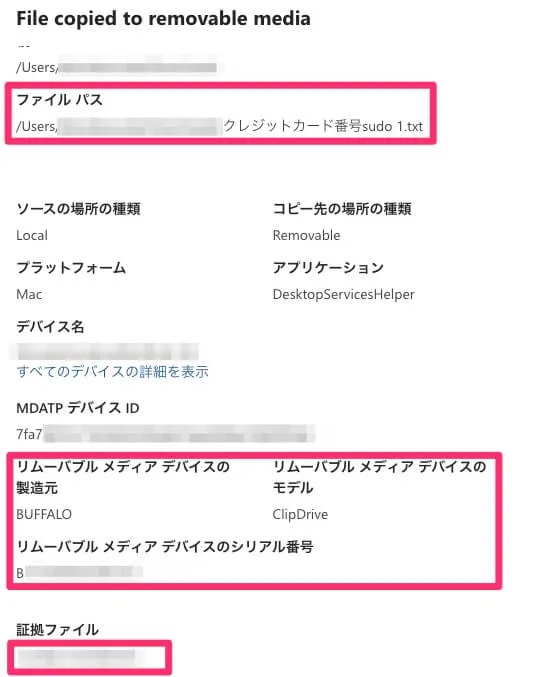

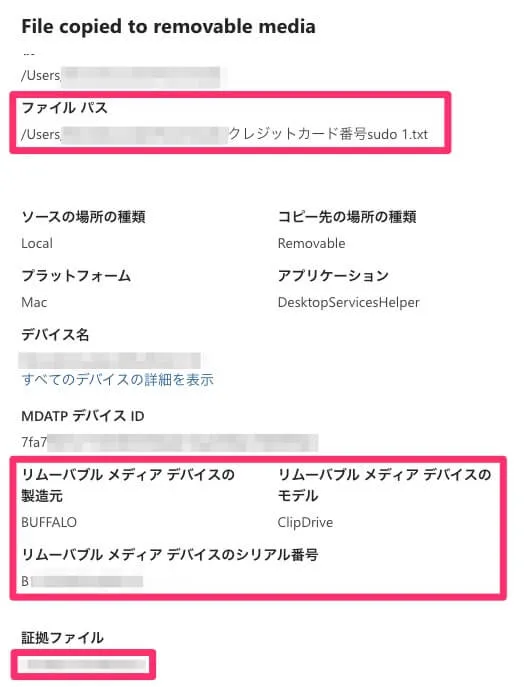

アクティビティエクスプローラーで該当アクティビティのログが確認できます。適用モードBlockで検出され、コピー(しようとした)先のパスやファイルの情報が確認できたり、

元のファイルパスやリムーバブルディスクの情報、そして証跡収集していたらそれも確認できます。

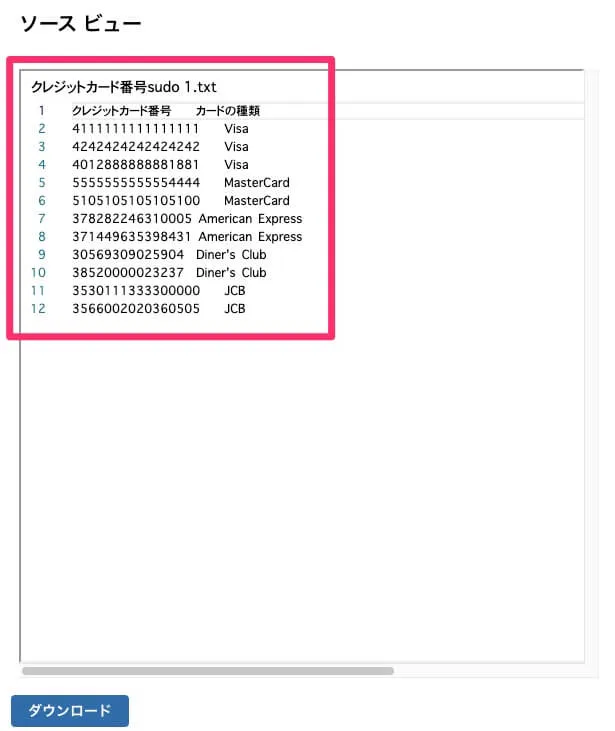

証跡収集はMicrosoft PurviewエンドポイントDLPでルールに引っかかったファイルを証跡収集してみた – CloudNative Inc. BLOGsを確認してください。以下のように中身を確認できます。

監査のみの場合

続いて「監査のみ」に設定します。

デバイス側では特に操作がブロックされずコピーできます。

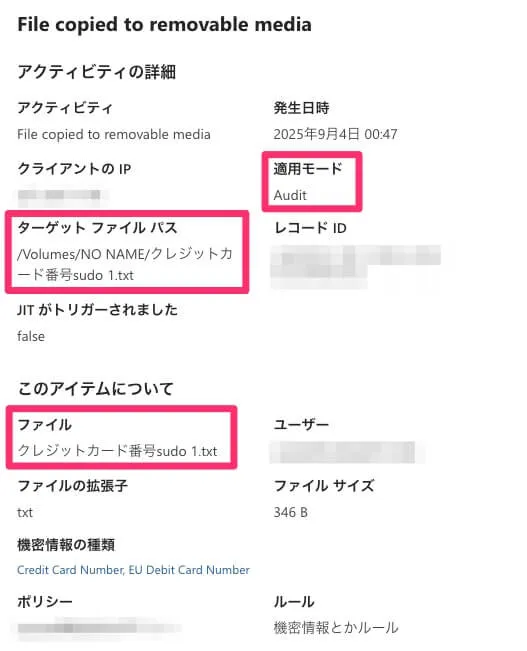

アクティビティエクスプローラーでは適用モードAuditとして検出されます。他のパラメータは禁止のときと同じように取得がされています。

元のファイルパスも取れますし、証跡も同じように取得されていて中身も確認できます。

まとめ

Microsoft PurviewのエンドポイントDLPで禁止と監査のみにしたときのログの違いを確認しました。

どちらでも適切に記録されるため、導入段階では監査のみから初めて影響具合を確認するのもよいでしょう。是非活用してください。