はじめに

こんにちは!セキュリティチームのぐっちーです。こんな変なタイトルのブログを開いてくださり、誠にありがとうございます。わかりにくいタイトルかつニッチな事象ですが、内容は分かりやすくするように心がけますので、最後まで読んでいただけたら嬉しいです。

「野良 自社ドメインGoogleアカウント」とは

前提として「野良 自社ドメインGoogleアカウント」は、 Gmail 以外(Exchange等)のメールサービスを利用している状況で発生し得ます。

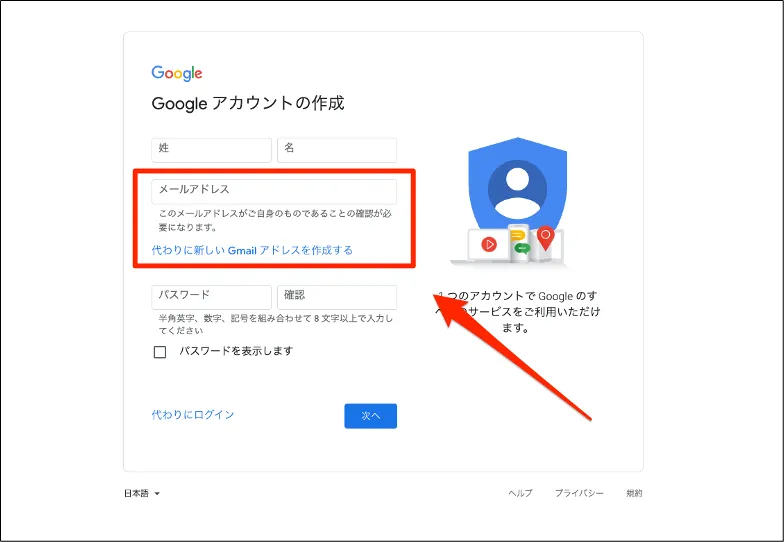

Googleアカウントは、新規にメールアドレスを発行して作成するのが主流な一方で、既存のメールアドレスを指定して、アカウント作成が可能です。そのため、Exchange等の自社ドメインアドレスを利用して、Googleアカウントを作ることができます。

このように自社ドメインのメールアドレスで管理者の知らないところで作られたGoogleアカウントを、私は「野良 自社ドメインGoogleアカウント」と勝手に読んでいます。これはGoogle側の基本的な管理機能では制御することはできません。

「野良 自社ドメインGoogleアカウント」は何が悪いのか?

シャドーITに該当

第一に、会社から認可されていないサービスを利用している可能性が高いという点が挙げられます。多くの会社のセキュリティポリシーでシャドーITは禁止されていますが、このポリシーに抵触すると考えています。

管理者から制御不可能で情報の持ち出し経路に

第二に、情報の持ち出しの経路となり、管理者からは制御ができない点が挙げられます。「野良 自社ドメインGoogleアカウント」は、管理者からのアクセス制御ができませんので、どの端末からでもアクセスが可能です。そのため、業務端末からGoogle Driveに機密データをアップロードして、私用端末でダウンロードするという持ち出しの経路となり得ます。

上記2つは、一般的なシャドーIT(野良Googleアカウント)の悪害と全く同様です。ここからは、「野良 自社ドメインGoogleアカウント」固有のデメリットを紹介します。

シャドーIT検知を掻い潜る可能性

第三に、シャドーIT検知ソリューションの検知を掻い潜る可能性がある点が挙げられます。シャドーIT検知ソリューションでどのような検出ロジックを組んでいるのかにもよりますが、「自社ドメインメールアドレス以外のログインをシャドーITとみなし、アラートを上げる」という検知ロジックの場合は、当然、自社ドメインメールアドレスでログインしてしまっているので、検知できずに見事にすり抜けます。

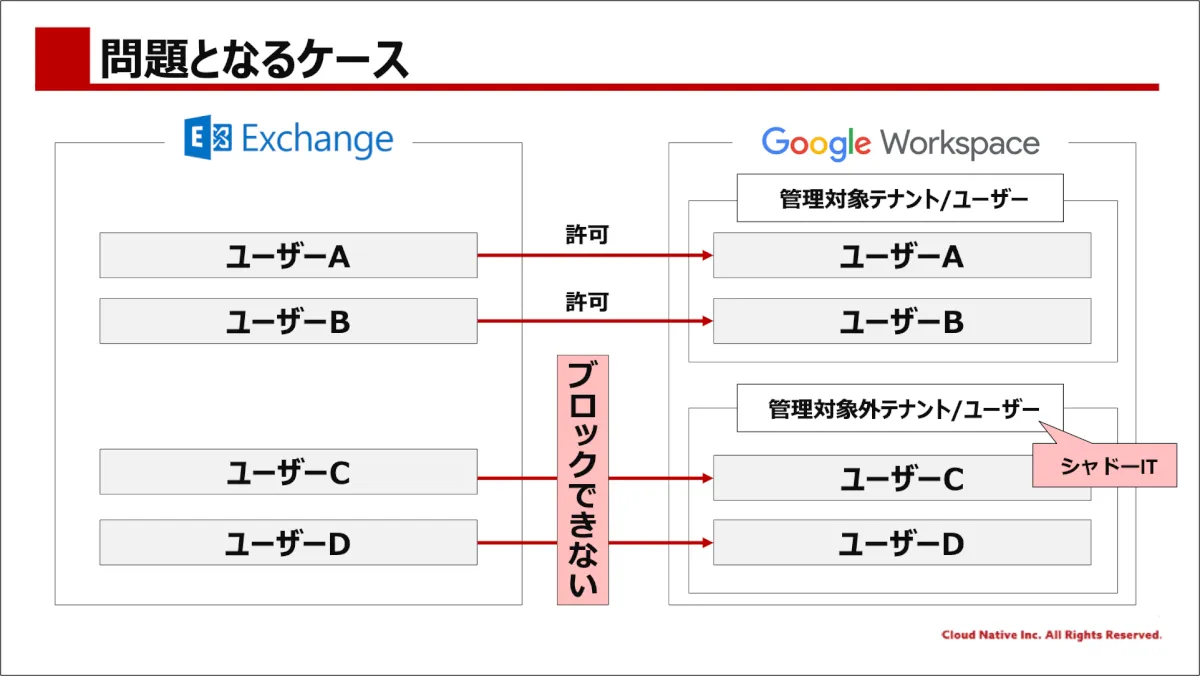

シンプルに対処するためには全従業員のGoogle Workspaceに対する通信を検疫するか、完全ブロックしてしまえばいいのですが、特に困るユースケースとしては、上記のようにExchangeを利用しているが、業務上の理由で一部のユーザーのみGoogle Workspaceを利用させる場合です。

上記のようなケースでは、シャドーIT検知ソリューション側で、許可された利用か否かを判断できないケースがあります。そのためシャドーIT検知ソリューション側で、ユーザーグループを指定しポリシーを分けるなど、細かくポリシーを作り込む必要がでてきます。しかし、本ブログではシャドーIT検知ソリューション側ではなく、Google Workspace側での制御を目指します。

制御方法の前提条件

- Google社として「野良 自社ドメインGoogleアカウント」の作成を制御する管理機能を提供していません。

- ここでは、「Googleアカウントのメールアドレスはグローバルで一意である(重複不可)」という仕様を利用して、「野良 自社ドメインGoogleアカウント」作成を制御することを目指しました。

- ブログを書いておきながらですが、スマートなやり方ではないと個人的に感じています。もっと、スマートな制御方法を知っている方は是非教えていただきたいです!!

制御方法

制御パターン①:無料ユーザーを作っておく

「制御パターン①」ではGoogle Workspaceの無料ユーザーを作成し、メールアドレスを押さえておくことで、「野良 自社ドメインGoogleアカウント」作成を防ぎます。

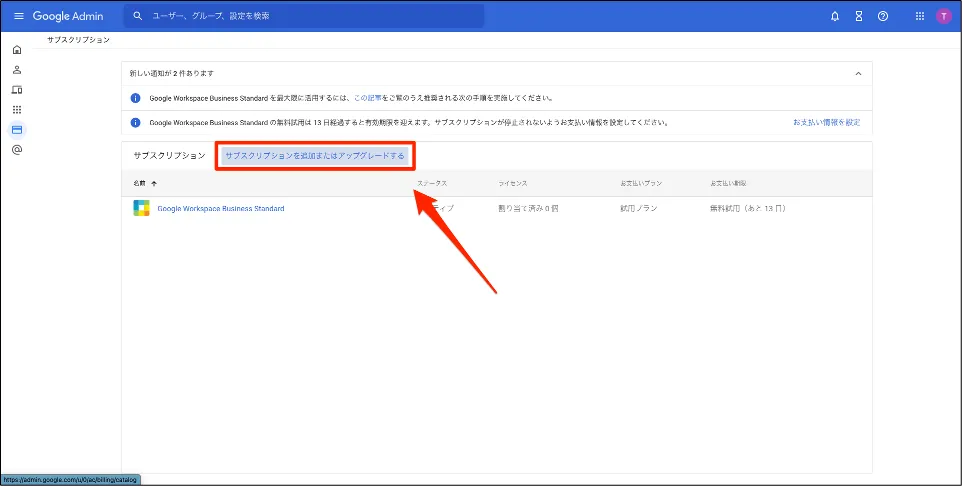

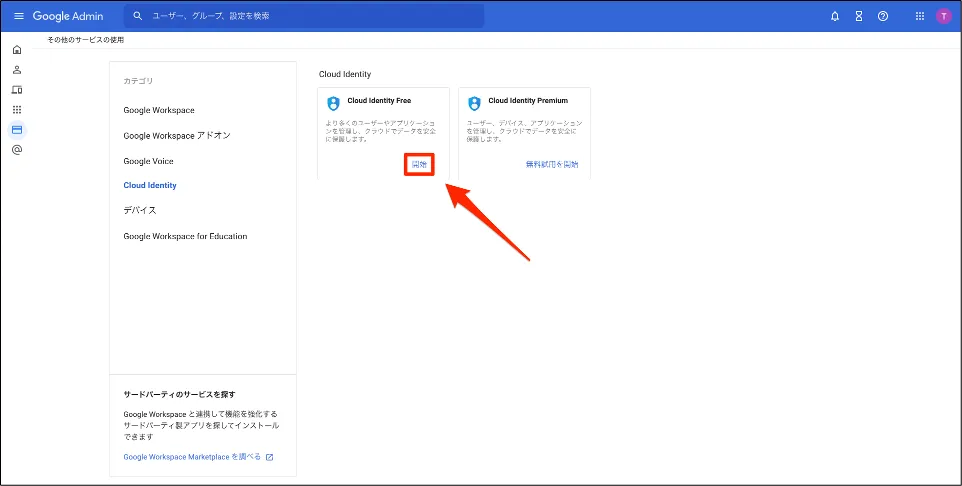

1. Cloud Identity Free(50ライセンスまで無料) のライセンスを有効化する

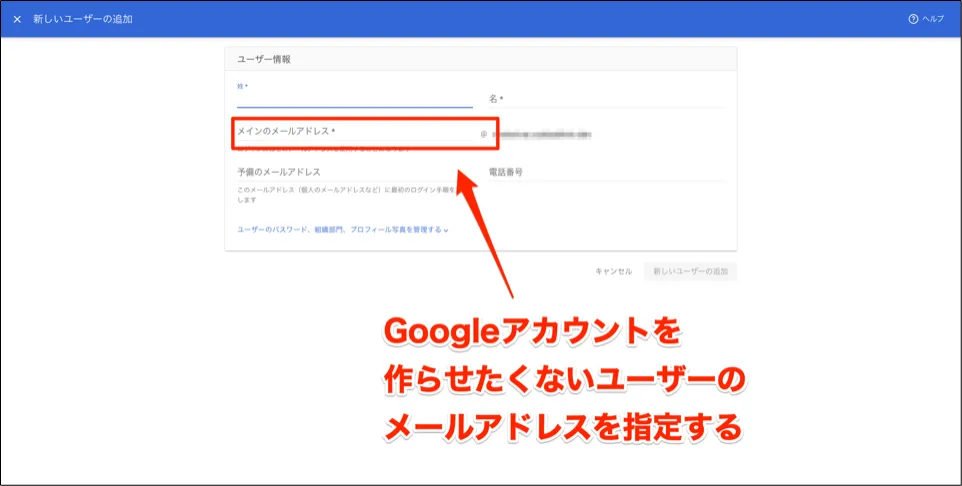

2. Cloud Identity Freeのサブスクリプションを用いて、「Googleアカウント作成を抑制したいメールアドレス」のユーザーを作成する。

制御パターン②:Google グループを作っておく

「制御パターン②」ではGoogle WorkspaceでGoogleグループ(メーリングリスト)を作成し、メールアドレスを押さえておくことで、「野良 自社ドメインGoogleアカウント」作成を防ぎます。

1. ドメインの所有権確認を行う。

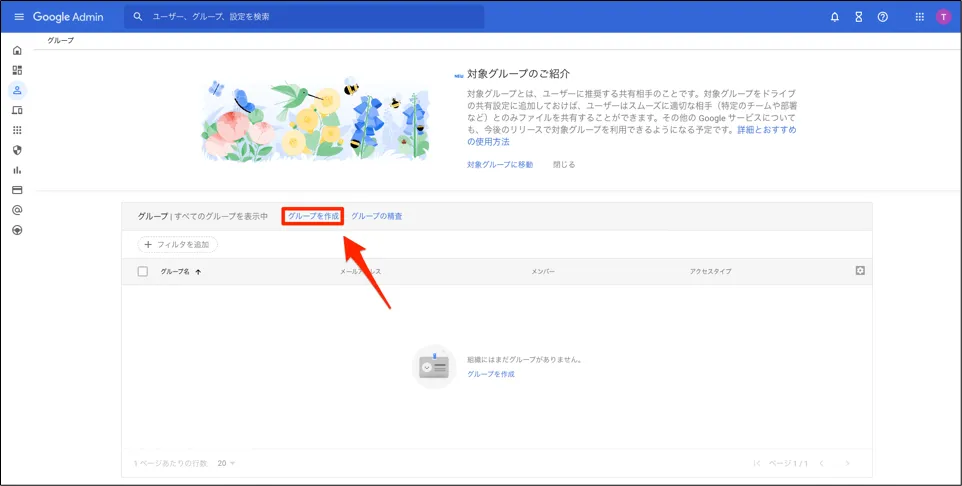

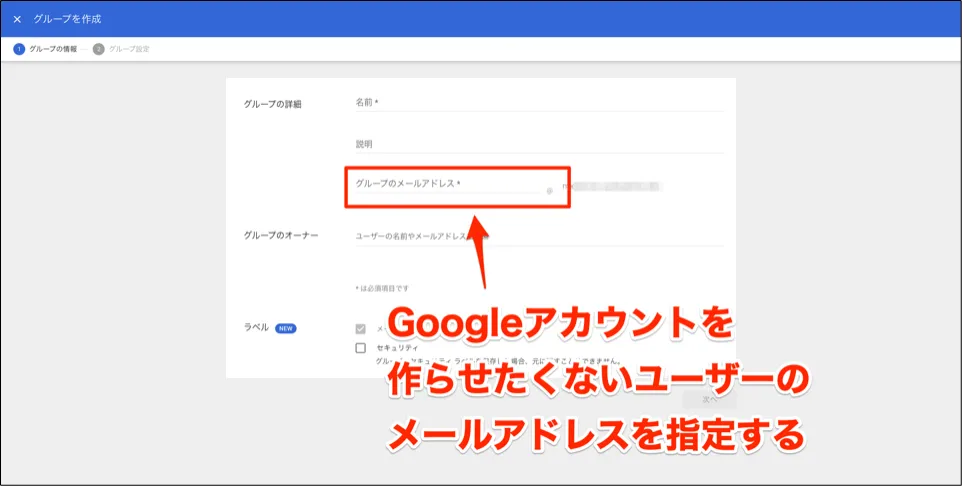

2. Google グループを作成し、「Googleアカウント作成を抑制したいメールアドレス」をグループのメールアドレスに指定する。

動作確認(パターン①②共通)

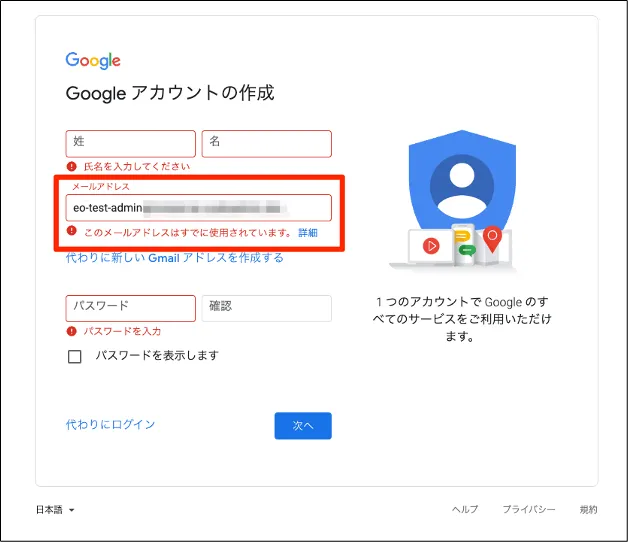

以下の画像の通り、「このメールアドレスはすでに使用されています。」というエラーメッセージが届き、ユーザーはアカウント作成することがでないようになります。

考えられる問題と解消方法

全てのケースを網羅できているわけではありませんが、この制御を実装した後に発生しそうな問題について考えて、解消方法をまとめてみました。

パスワードリセットでログインされる問題

「制御パターン①:無料ユーザーを作っておく」を実施した場合に、ユーザーがパスワードリセットを行って、勝手にログインして利用するリスクがあるかと考えました。

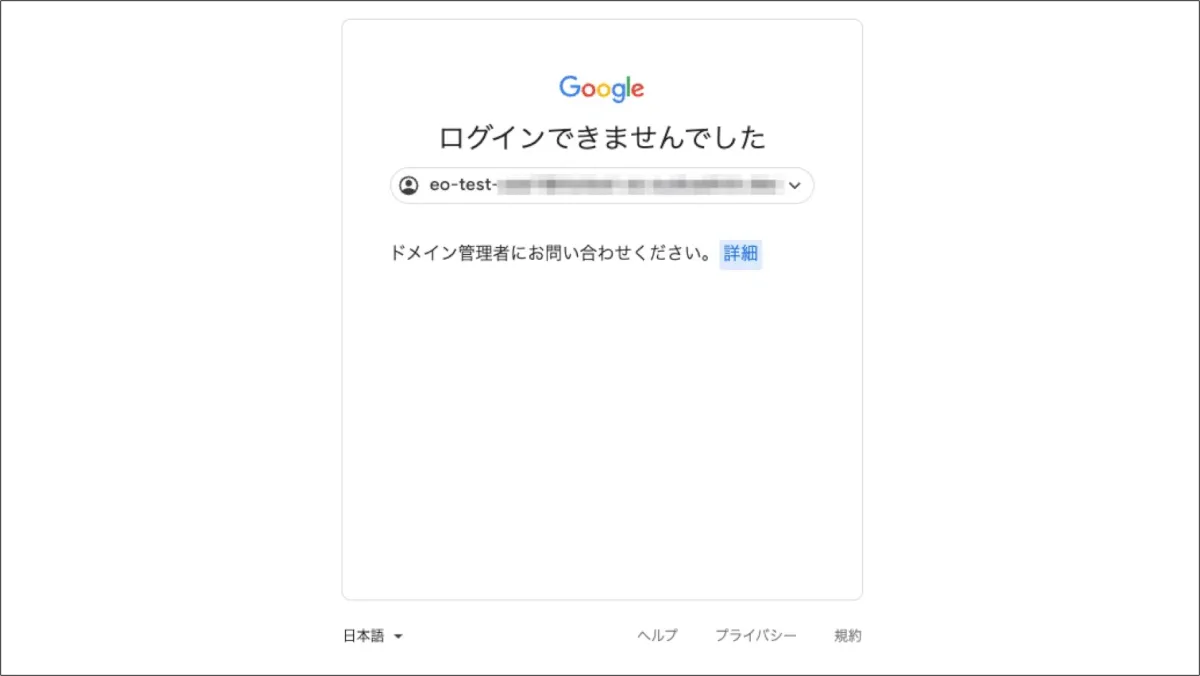

しかし、そのようなリスクに対してはGWSはドメイン管理者がパスワード再設定を無効化しておくことでリスク排除が可能です(現時点ではテナントのデフォルトの設定で無効化済み)。下記の画像のように、パスワード再設定を試みた際には、管理者へ連絡するように促されます。

部署移動等でユーザーにGWSを利用させたい問題

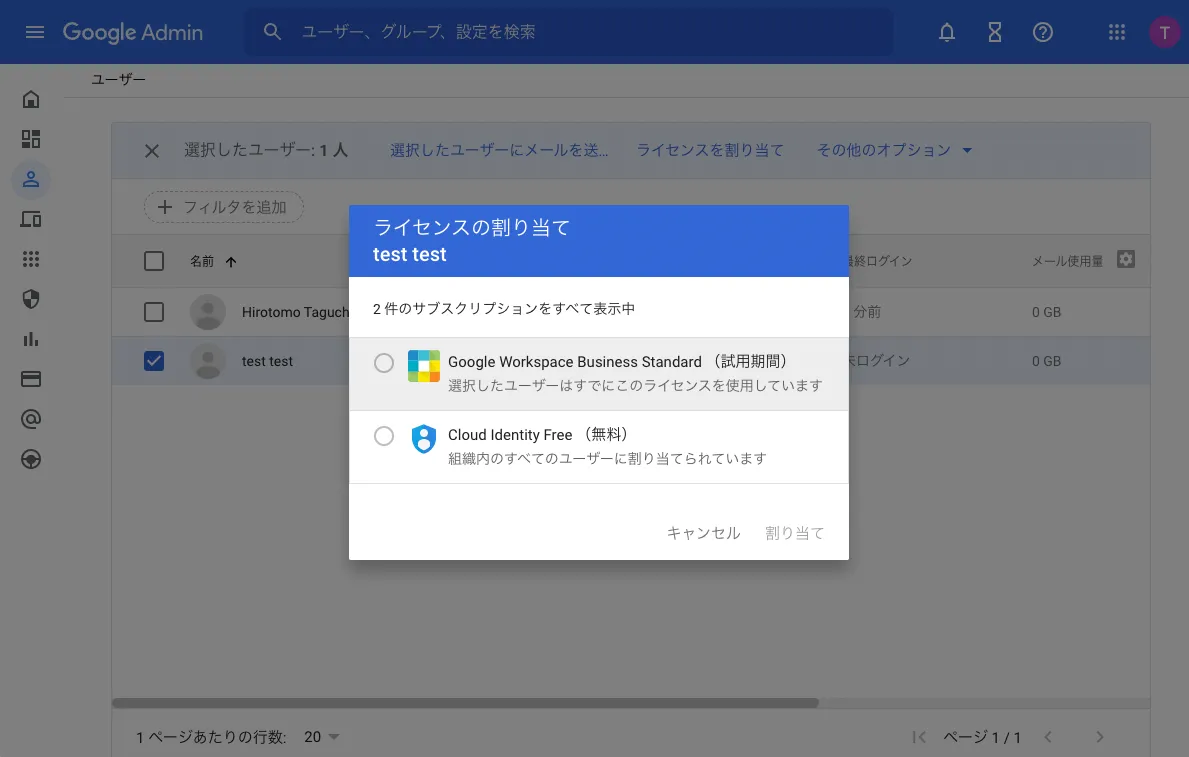

部署変更等で当該ユーザーに Google Workspace を使わせたくなった場合に「変更できないのでは?」と思いましたが、実際やってみると変更可能でした。

「制御パターン①:無料ユーザーを作っておく」の場合は、有料ライセンスを割り当てて、パスワードを伝えれば利用開始できます。

また、「制御パターン②Google グループを作っておく」の場合は、Googleグループを削除後、5~10分で当該ユーザーのアカウント作成が可能になります。

運用がめっちゃ大変問題

会社の規模が大きくなった場合に「運用がめっちゃ大変になる」という深刻な問題も発生し得ると思います。それに対しては、iPaaSやGASを使って、Googleグループ作成を効率化(自動化)することで対応が可能かと考えています。(ただし、ニッチすぎるのでまだ検証はしてません。)

この辺は当社のソリューション・アーキテクトの barusu が検証して、続編ブログを書いてくれるそうなので、それが出たら是非読んでいただけたら嬉しいです。

終わりに

決してスマートな手法とは言えませんが、当初の目的は達成することができました。他の方法を思いついたら、是非アップデートしたいと思います。

おまけ(謝辞)

この制御方法は当社の barusu が発明してくれました。僕は Google Workspace を触った経験があまりなかったので、この問題に直面したときに経験者の barusu に相談を持っていいったら、一瞬で解決方法を生み出してくれました。barusu さん、ありがとうございました!このように、自分の経験範囲ではない問題を、他のチームの方にフランクに質問できる環境って大変ありがたいなと感じた一件でした。