はじめに

こんにちは、セキュリティチームのむろです。

今回はNetskope管理コンソールへのシングルサインオン(SSO)を新しいRBACv3版としてMicrosoft Entra IDで構成する場合のロールの考え方や手順を解説していきます。

本記事のポイントを先にまとめると以下の通りです。

まとめ

- ローカルアカウントの有無とSSOのJITプロビジョニングの組み合わせで制御する方式に変わっています

- ログイン方式の組み合わせの整理をこの記事では冒頭に整理しています

- RBACv3ではローカルログインとSSOの切り替えが従来のトグル方式ではなくなってしまいました

- JIT(Just-In-Time)プロビジョニングはサポートされていますが、デプロビジョニング(自動削除)はサポートされていません

- Entra ID側でアプリロールの設定が必要です

- SSOの設定の流れ自体は従来と大きく変わりはありません

前提条件

この記事の作業には以下の権限・条件が必要です。

- Netskope管理コンソールへのローカルログインが可能なTenant Adminロールの管理者アカウント

- Microsoft Entra ID のクラウドアプリケーション管理者以上の権限

RBACv3におけるログイン方式の変更点

従来(RBACv2以前)との違い

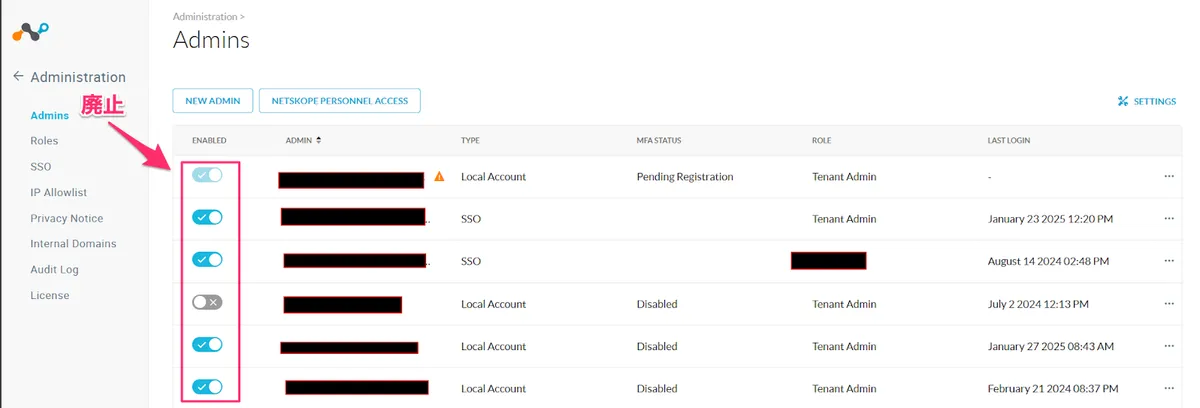

従来のNetskopeでは、管理者アカウントに対してローカルログインとSSOログインをトグルスイッチで簡単に切り替えることができました。しかし、RBACv3に移行したテナントではこのトグルによる切り替えが廃止されています。

RBACv3では、ローカルアカウントの存在有無とSSOのJIT(Just-In-Time)プロビジョニングの組み合わせによってログイン方式が決まります。

ログイン方式の組み合わせの整理

前述のように個別アカウント単位でのトグル制御が行えなくなり分かりづらく、不便になってしまったため、整理しました。

SSOのみでログインさせたい場合

- ローカルアカウントが存在しない状態で、SSOのJITプロビジョニングによって管理者アカウントを作成します

- すでにローカルアカウントが存在する場合は、あらかじめ該当のローカルアカウントを削除しておく必要があります

- JITで作成されたアカウントはSSO経由でのみログイン可能です

ローカルログインとSSOの両方を可能にしたい場合

- ローカルアカウントが存在する状態でSSOのJITプロビジョニングを行います

- ローカルアカウントと同じメールアドレスでSSOログインすると、既存のローカルアカウントにSSO認証が紐づきます

- この場合、ローカルログイン(

/locallogin)とSSO経由の両方でログインできます

ローカルログインのみにしたい場合

- IdP側でSSOの対象外(アプリケーションへの割り当て)にしておきます

- 通常通り、Netskope管理コンソール(Settings > Administration > Admins)からアカウントを作成します

- 注意点として、先にSSOのJITで同じメールアドレスのアカウントが作成されていると、重複扱いとなりローカルアカウントの作成ができません。その場合はJITで作成されたアカウントを一度削除してから、ローカルアカウントを再作成する必要があります

管理者アカウントの種類の見分け方

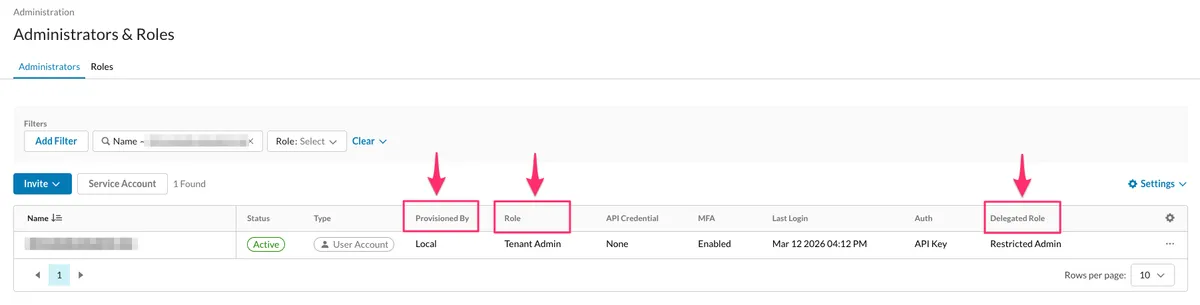

RBACv3環境では、管理者アカウントがローカル作成なのかSSO(JIT)作成なのか、また両方でログイン可能なのかを Settings > Administration > Admins の一覧で確認できます。ポイントとなるカラムは Provisioned by、Role、Delegated Role の3つです。

SSOのみのアカウント(JITで作成されたアカウント)

- Provisioned by:

SAMLと表示されます - Delegated Role:IdPから渡されたロール(例:Restricted Admin)が表示されます

- Role:

Delegated by IdPと表示されます

ローカルのみのアカウント

- Provisioned by:

Localと表示されます - Role:管理コンソールで設定したロール(例:Tenant Admin)が表示されます

- Delegated Role:空欄で表示されます。

両方でログイン可能なアカウント(ローカル + SSO)

- Provisioned by:

Localと表示されます - Role:ローカルログイン時に適用されるロールが表示されます

- Delegated Role:SSO(JIT)ログイン時に適用されるロールが表示されます

- ローカルログインの場合は Role のロールで操作可能

- SSOログインの場合は Delegated Role のロールで操作可能

JITプロビジョニングについて

Netskope管理コンソールのSSOはJIT(Just-In-Time)プロビジョニングをサポートしています

Entra ID側でアプリケーションに割り当てられたユーザーが初回SSO認証を行うと、Netskope管理コンソール側に自動的に管理者アカウントが作成されます。

ただし、SCIMをサポートしていないため、デプロビジョニング(IdP側でユーザーを削除・無効化した際にNetskope側のアカウントも自動で無効化・削除される動作)はサポートされていないため、Netskope管理コンソールからのアカウント削除は手動で行う必要があります。

JITで作成されたアカウントのロール変更

Entra ID側でApp Roleを変更した場合、次回のSSO認証時にNetskopeのDelegated Roleが変更後のロールに切り替わることを検証で確認しています。

つまり、IdP側のロール変更はSSO再ログイン時に自動的に反映されます。

設定手順

ここからは、Entra IDをIdPとしてNetskopeの管理コンソールSSOを構成する具体的な手順を解説します。

作業はNetskope側とEntra ID側を行き来しながら進めます。

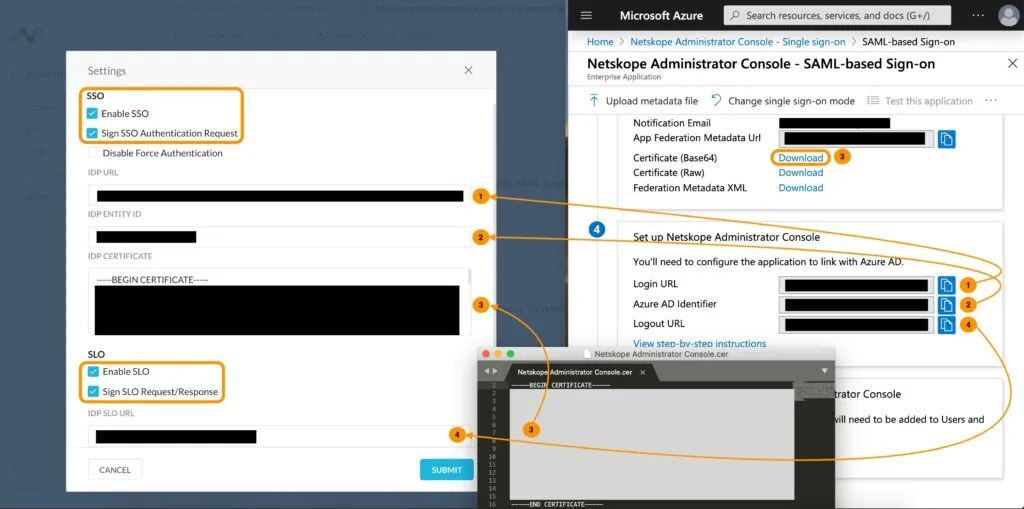

(若干、UIが古いですが。。。)公式ドキュメントの以下の図が相互の設定箇所の関連がイメージしやすいです。

参考:Single Sign On with Entra ID(Netskope公式ドキュメント)

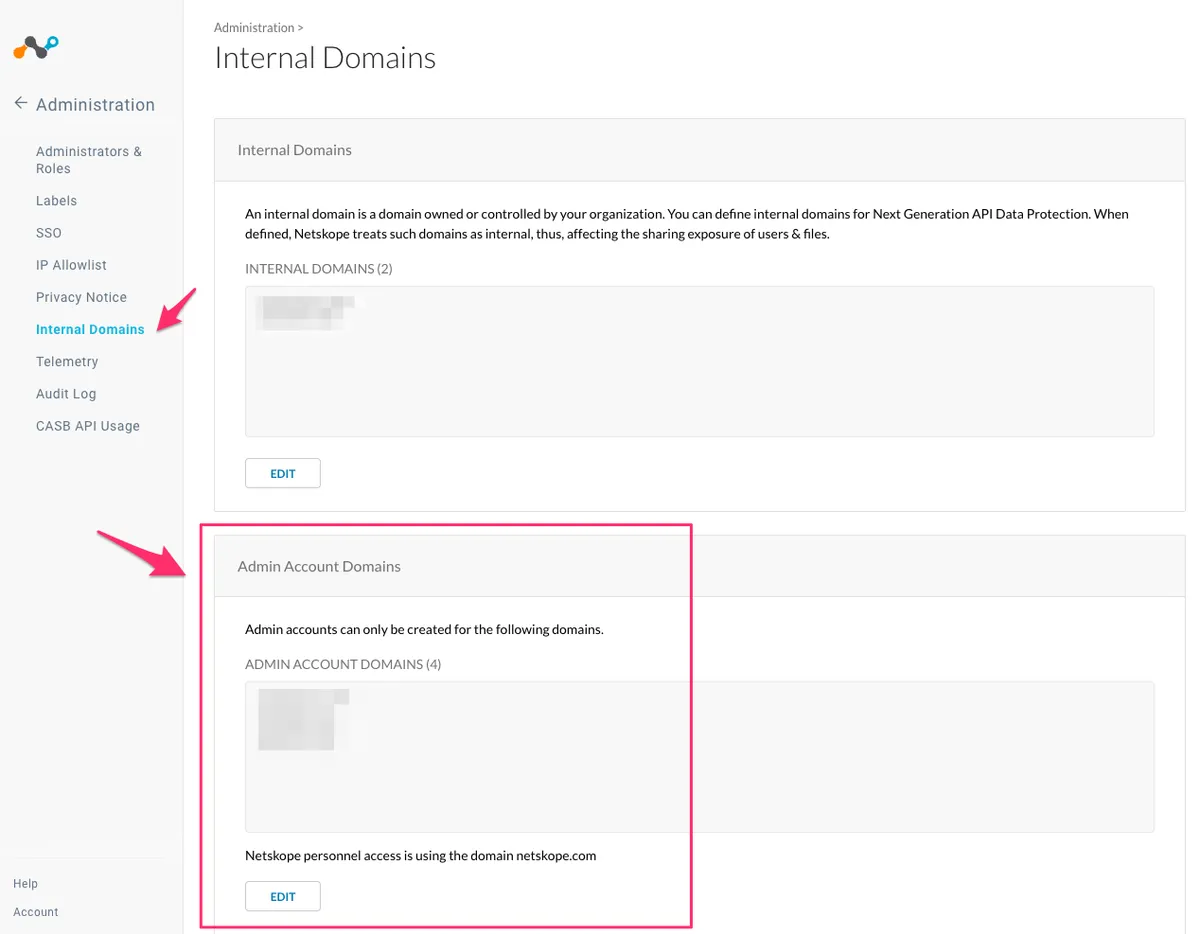

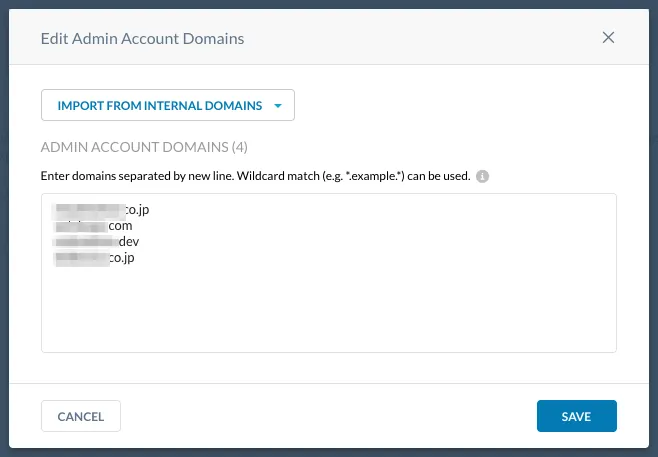

手順①:Admin Account Domainsの追加(Netskope側)

参考:Admin Account Domains(Netskope公式ドキュメント)

SSO設定を行う前に、SSOの対象となるドメインをNetskopeのAdmin Account Domainsに追加する必要があります。(すでに追加済みであればスキップ)

- Netskope管理コンソールにローカルログインでサインインします

- URL:

https://<テナント名>.goskope.com/locallogin

- URL:

- Settings > Administration > Internal Domains へ移動します

- Admin Account Domains セクションの Edit を選択します

- SSO対象の管理者アカウントで使用するメールドメイン(例:

example.com)を追加します- ドメインは改行で区切って複数登録可能です

- 既にInternal Domainsに登録済みのドメインがある場合は、Import from Internal Domains から取り込むことも可能です

- ワイルドカード(例:

.example.*)もサポートされています

- Save を選択して保存します

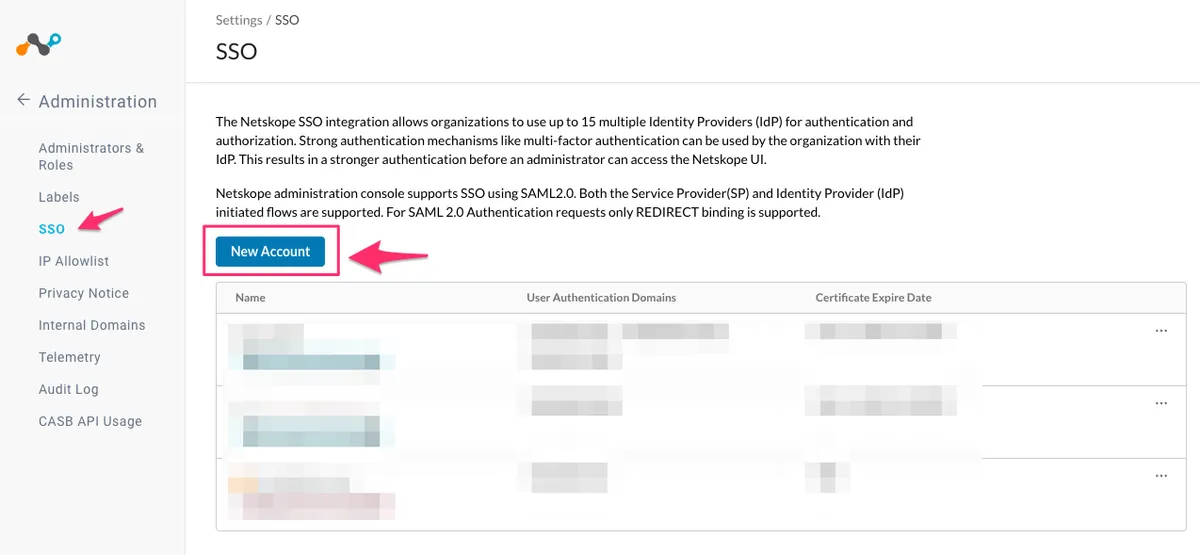

手順②:Netskope側でSSOアカウント設定を作成し、SP情報を取得する

ここで作成するSSO AccountがNetskope側のIdPに対するSSOの設定定義と考えてください。(アカウントという名称が分かりづらいかもしれません)

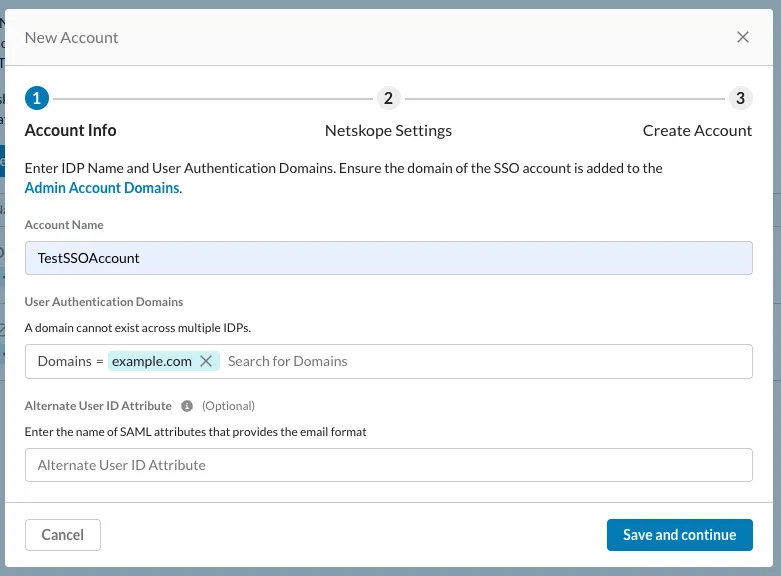

- Settings > Administration > SSO へ移動します

- New Account を選択します

- Account Infoで以下を入力します

- Account Name:識別しやすい任意の名前を入力します(例:

EntraID-AdminSSO) - User Authentication Domains:Domains欄を選択し、SSO対象のドメインを選択します

- 1つのドメインを複数のSSOアカウント設定にまたがって登録することはできません

- 逆に1つのSSOアカウントに複数のドメインを登録することは可能です

- Alternate User ID Attribute(オプション):Entra IDではブランクのままで未設定で問題ありません。

- SAML AssertionのNameIDフィールドがメール形式でない場合に、メール形式の属性名を指定します

- Account Name:識別しやすい任意の名前を入力します(例:

- Save and continue を選択します

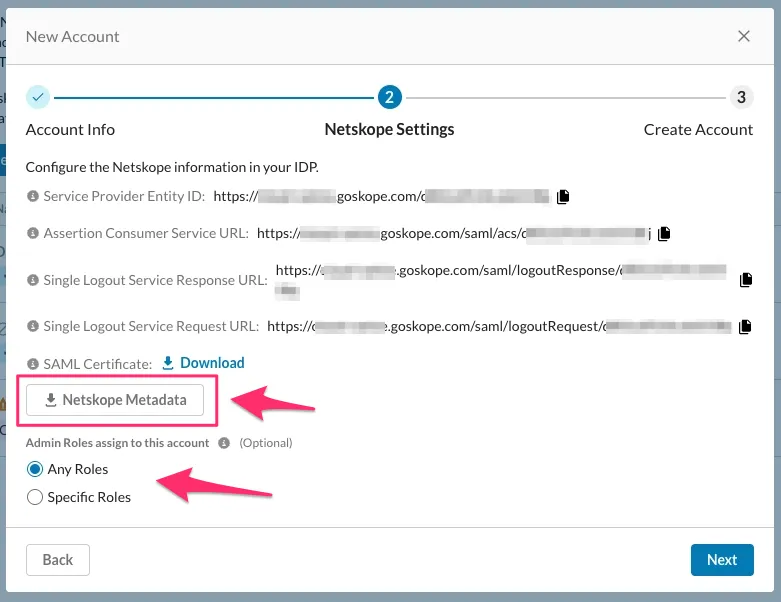

- Netskope Settingsが表示されます。Netskope Metadataをダウンロードしておきます。

- Admin Roles assign to this account で、SSO経由でのログインを許可するロールを指定します

- Any Roles:すべてのロールを許可します(Entra ID側でどのユーザーがどのロールとするかは設定は可能です)

- Specific Roles:特定のロールのみ許可します(SSOで利用するロールをNetskope側で制限したい場合はこちら選択して、ロールを指定)

- Next を選択します

- Step 3(Create Account)に進みますが、ここではEntra ID側の情報が必要になるため、一旦この画面を開いたまま次の手順に進みます

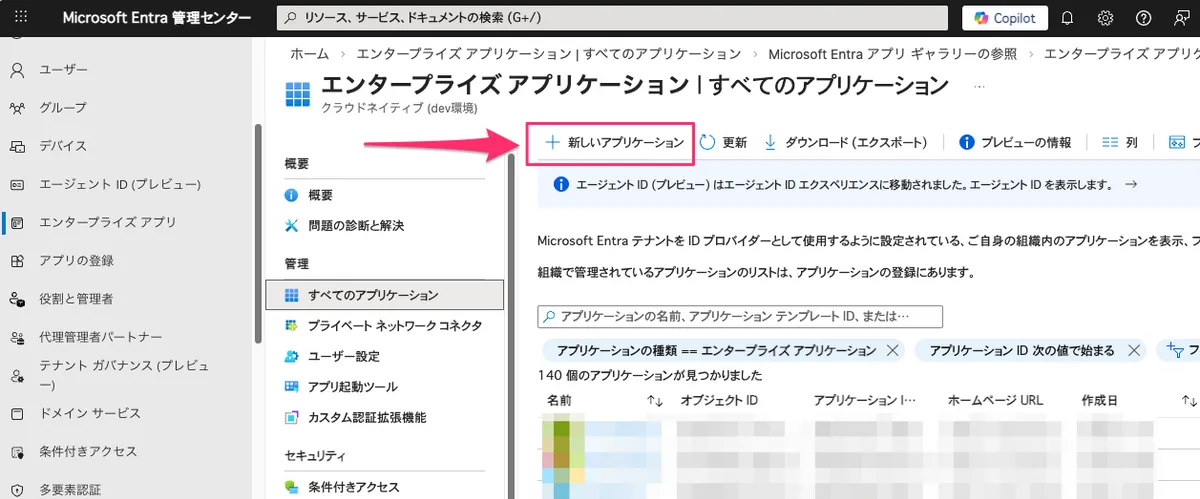

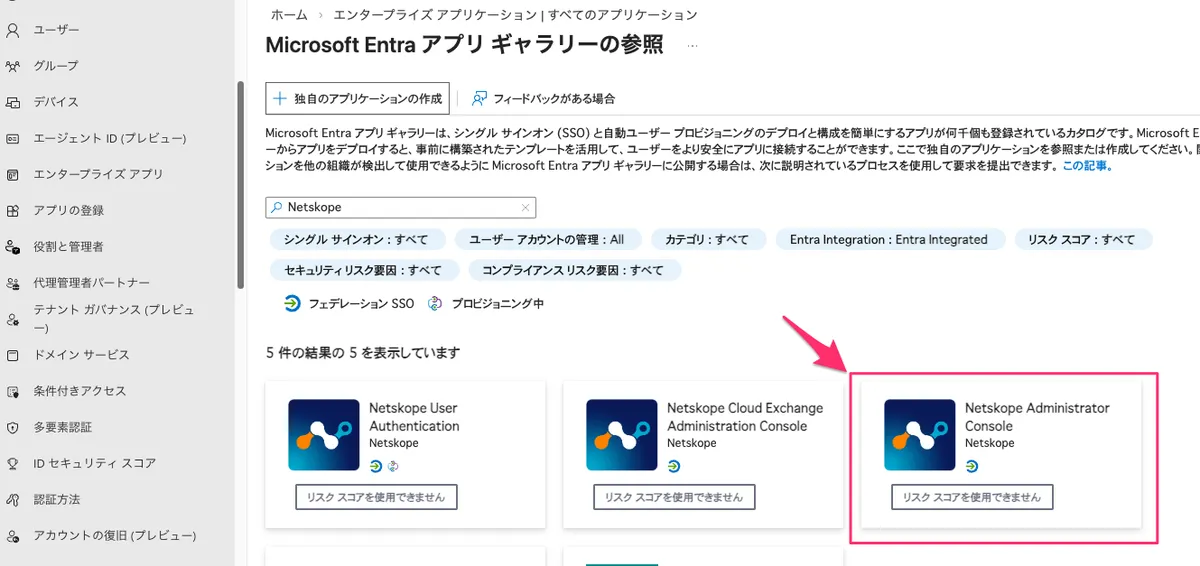

手順③:Entra IDでエンタープライズアプリケーションを追加する

- Microsoft Entra管理センター( https://entra.microsoft.com )にクラウドアプリケーション管理者以上の権限でサインインします

- エンタープライズアプリ > 新しいアプリケーション を選択します

- ギャラリーの検索ボックスに

Netskopeと入力し、検索結果から Netskope Administrator Console を選択して追加します- 「Netskope User Authentication」など類似のアプリケーションが複数表示されますが、管理者SSO用は Netskope Administrator Console です

参考:Single Sign On with Entra ID(Netskope公式ドキュメント)

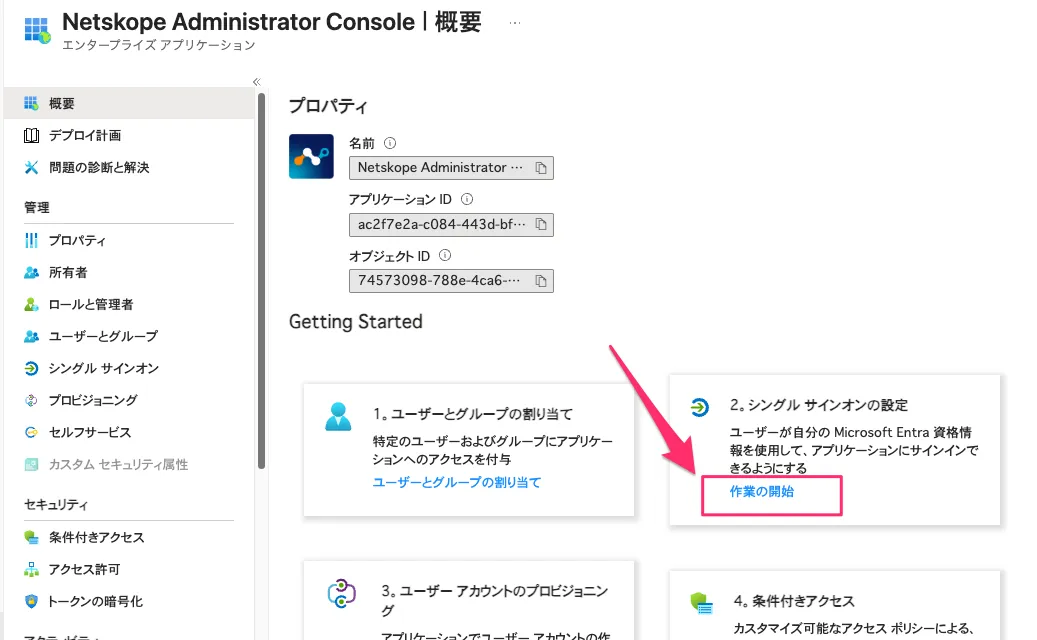

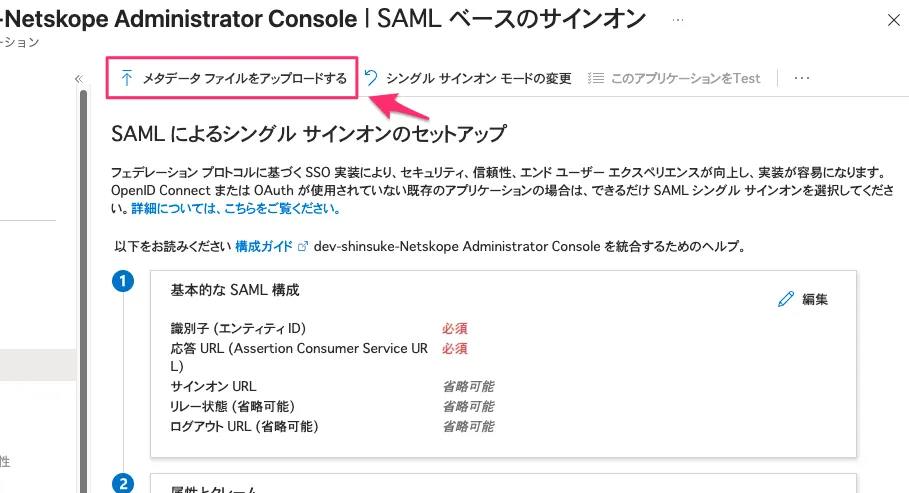

手順④:Entra IDでSAML SSOを構成する

- 追加した Netskope Administrator Console の概要ページで シングルサインオンの設定 の「作業の開始」を選択します

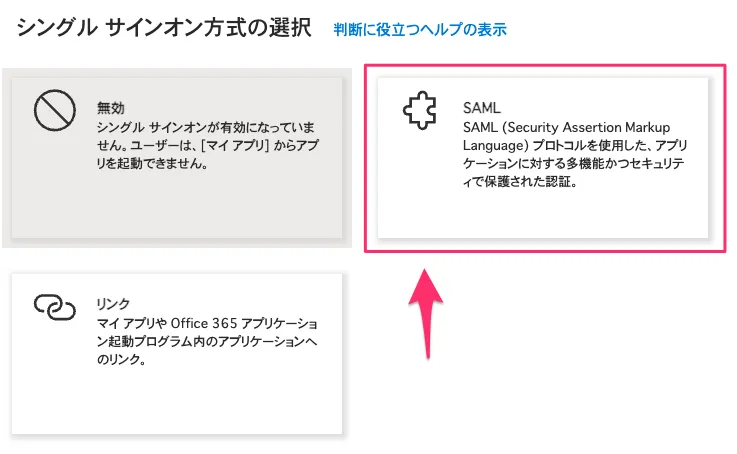

- SAML を選択します

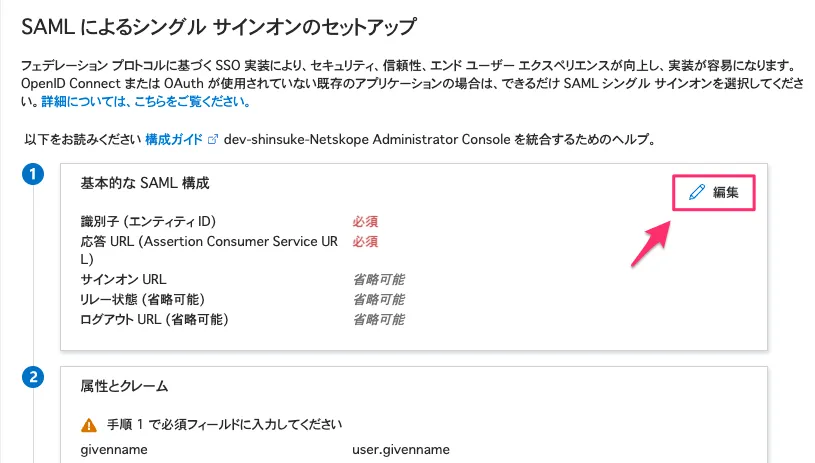

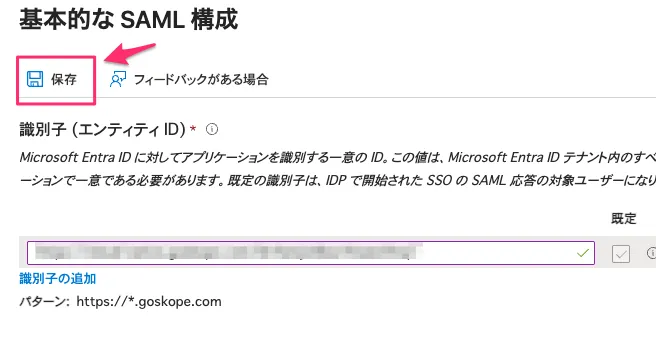

- 基本的な SAML 構成 セクションの編集アイコン(鉛筆アイコン)を選択します

- Netskope管理コンソールでダウンロードしたメタデータXMLをアップロードします

- 公式ドキュメントでは手動でコピーする流れですが、本記事ではより簡単なXMLのアップロードでの対応方法としています

- 基本的な SAML 構成 画面に遷移するので保存 を選択して保存します

参考:SSO with Entra ID(Netskope公式ドキュメント)

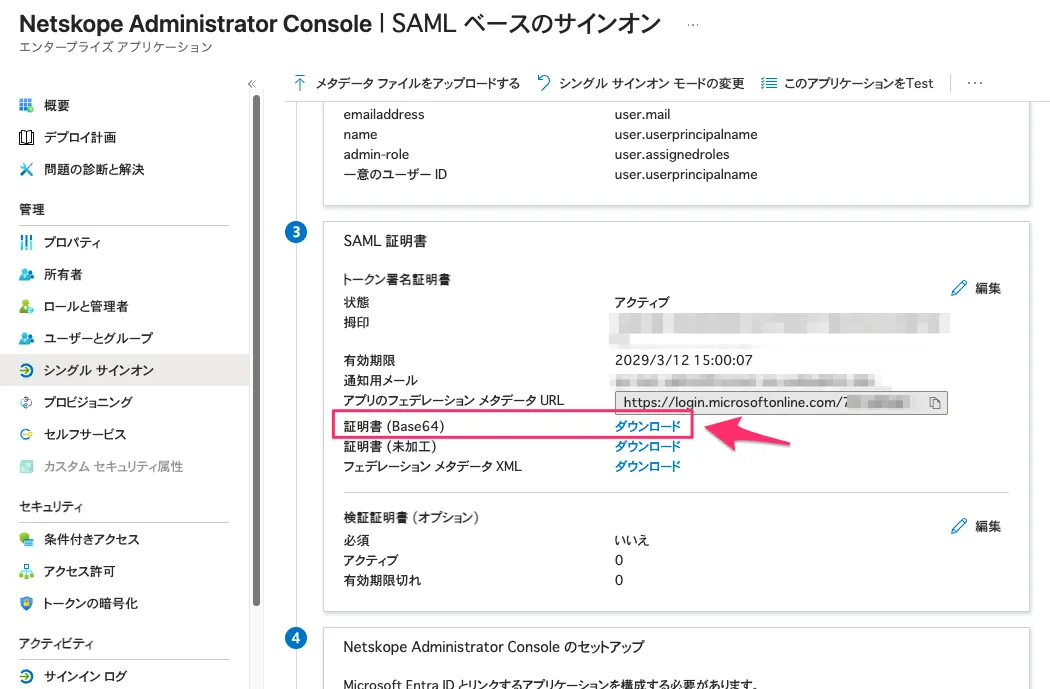

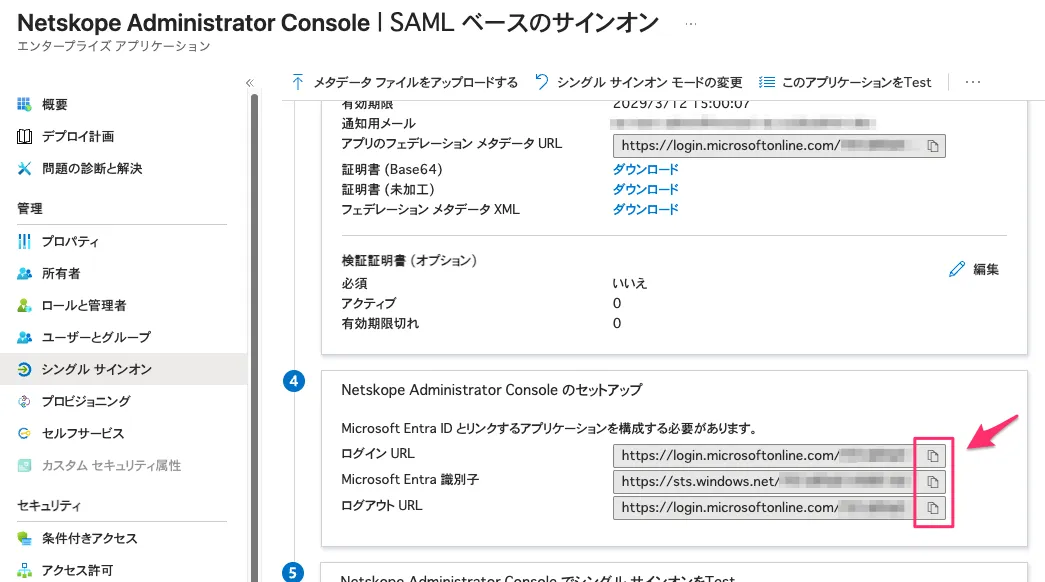

手順⑤:Entra IDからIdP情報を取得する

- SAML-based Sign-onページの SAML 証明書 セクションから 証明書(Base64)をダウンロードします、cerファイルで保存されます

- 同じページの Netskope Administrator Console のセットアップ セクションから以下の値をコピーして控えます

- ログイン URL → NetskopeのIDP SSO URLとして使用

- Microsoft Entra 識別子 → NetskopeのIDP Entity IDとして使用

- ログアウト URL → 本記事ではSLOはDisableとするため、不要です

手順⑥:Entra IDでApp Roleを作成する

Netskopeの管理コンソールSSOでは、SAML AssertionのRoleクレームを通じてNetskopeのロールがマッピングされます。

マッピングの定義をEntra ID側で行います。

App Roleの作成

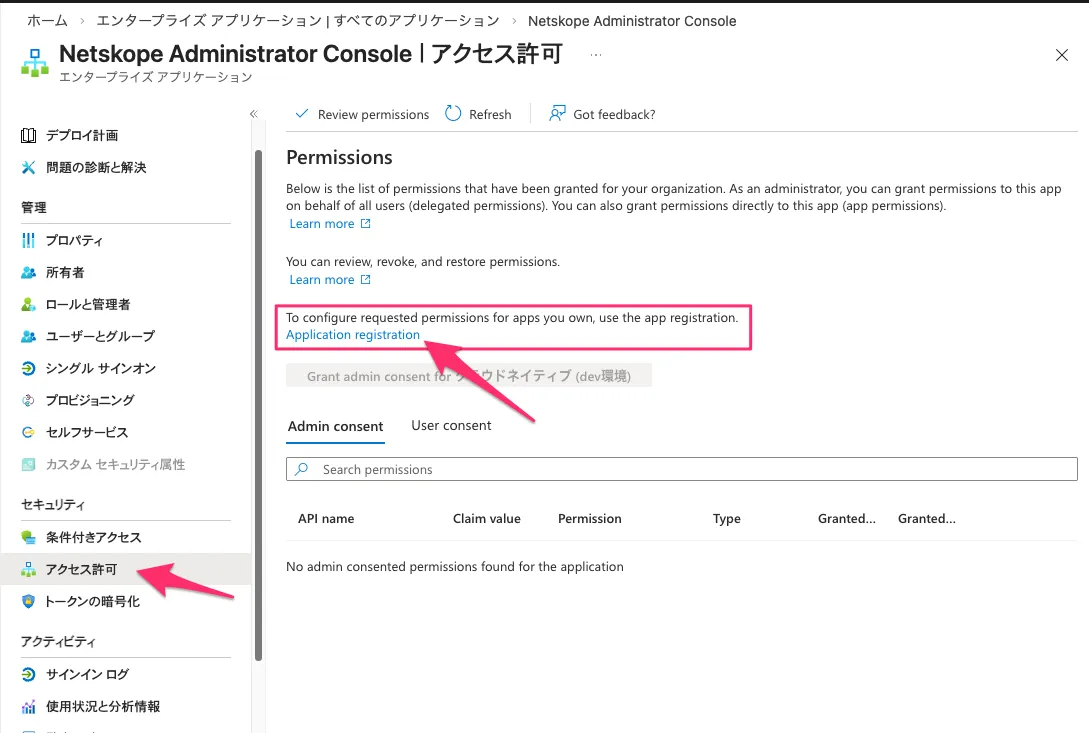

- Entra管理センターで、Netskope Administrator Consoleアプリケーションのアクセス許可を選択し、 Permissions > App Registration を選択します

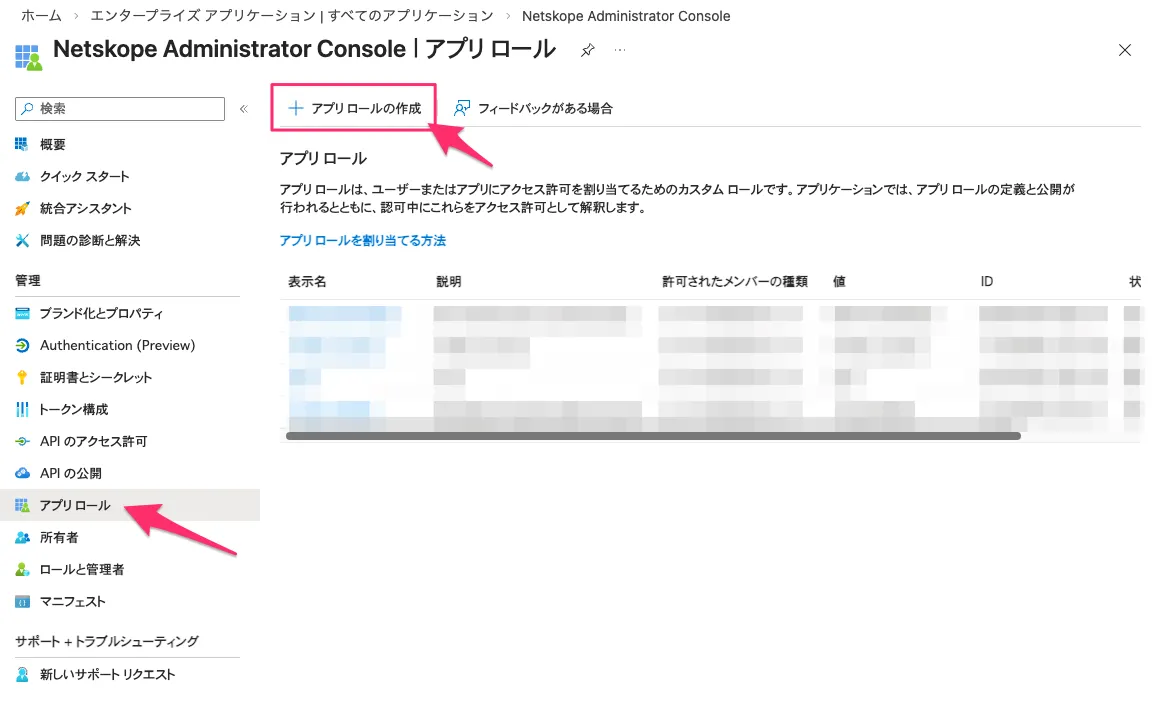

- 画面が遷移して、左側のメニューが切り替わるので、アプリ ロール > アプリロールの作成 を選択します

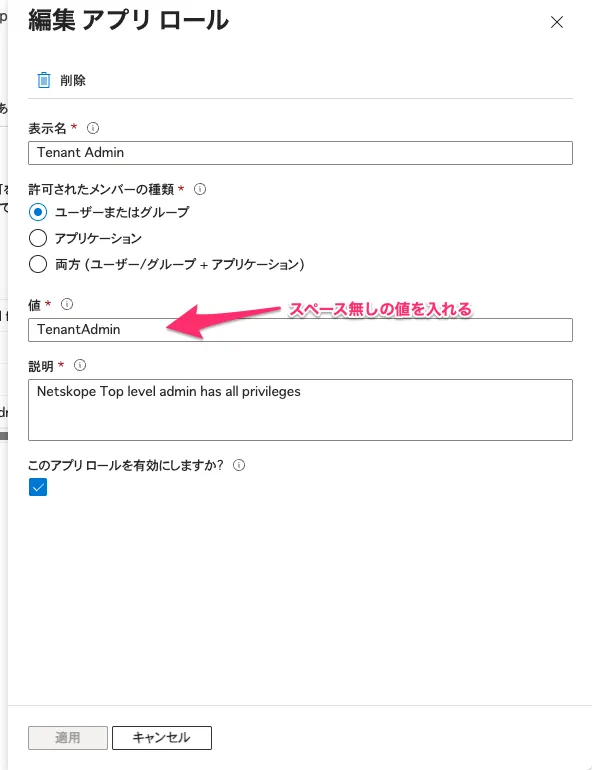

- 以下の情報を入力してApp Roleを作成します

- 表示名:任意の表示名(例:

Tenant Admin) - 許可されたメンバーの種類:

ユーザーまたはグループを選択 - 値:Netskope上のロール名をスペース無しで正確に入力(例:

TenantAdmin) - 説明:任意の説明

- このアプリロールを有効にしますか? にチェックを入れて、適用を選択します

- 表示名:任意の表示名(例:

- 必要なロール分だけ上記を繰り返します

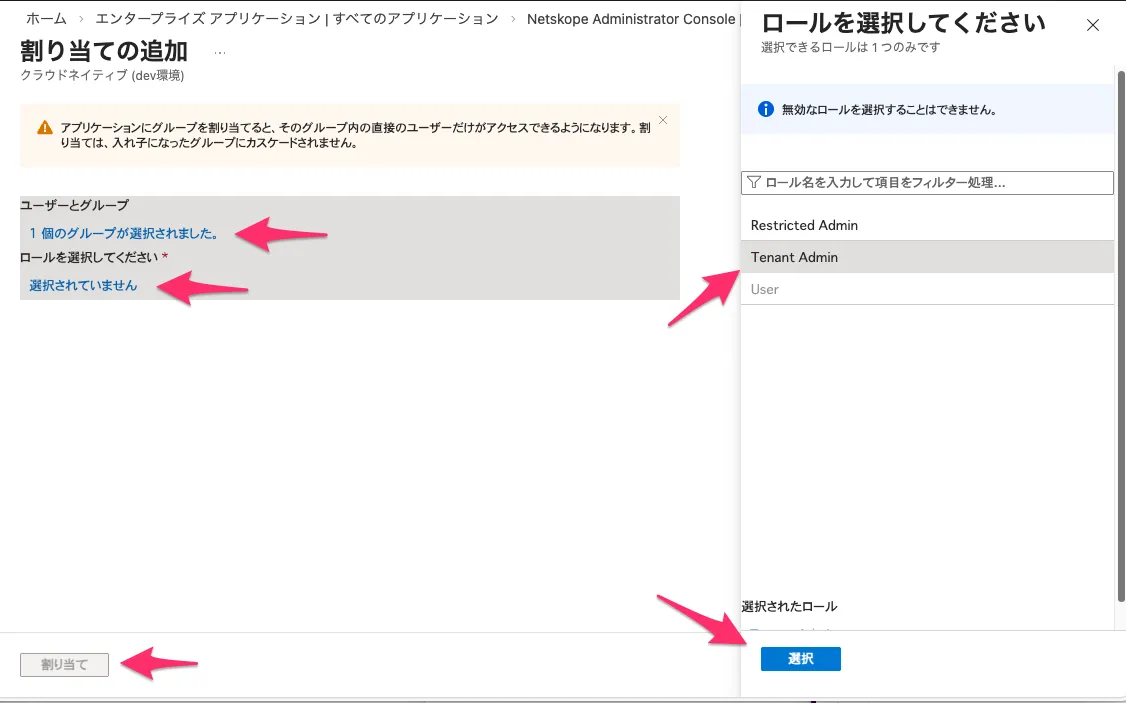

手順⑦:Entra IDでユーザー・グループを割り当てる

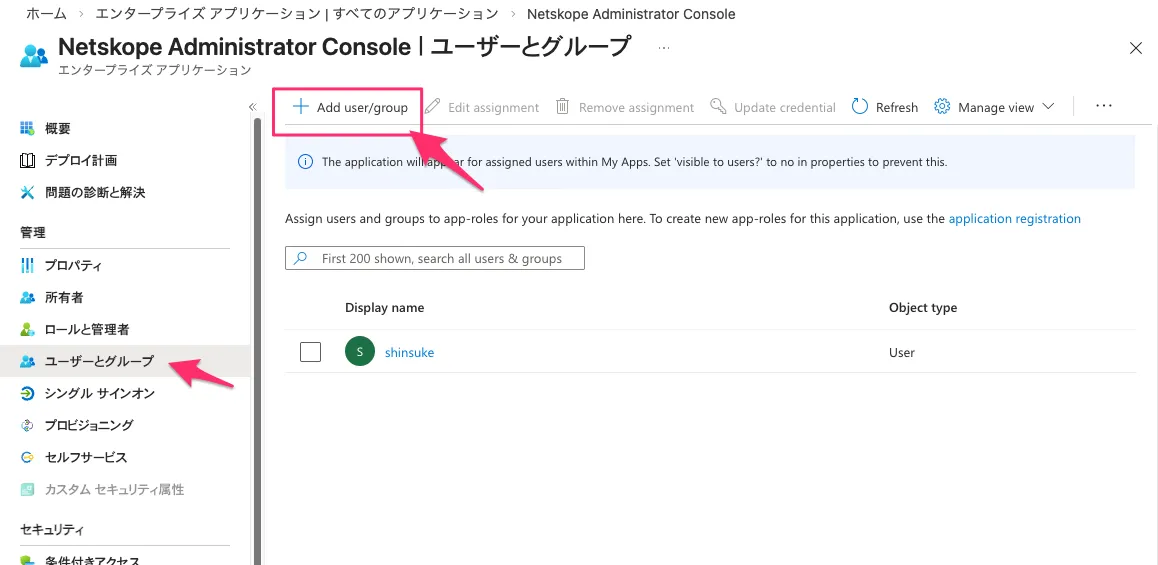

- エンタープライズアプリケーション > Netskope Administrator Console > ユーザーとグループ へ移動します

- Add user/group を選択します

- SSOでNetskopeにログインさせたいユーザーまたはグループを選択します

- ロールを選択してください でロールを選択します

- 手順⑥で作成したApp Roleが表示されます(作成直後のロールが表示されない場合は、ページをリフレッシュしてください)

- 割り当て を選択して割り当てを確定します

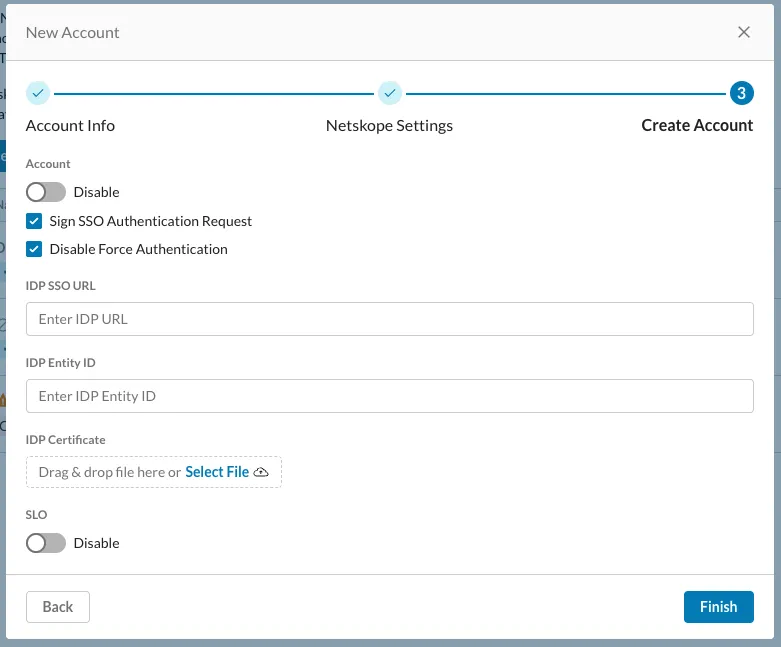

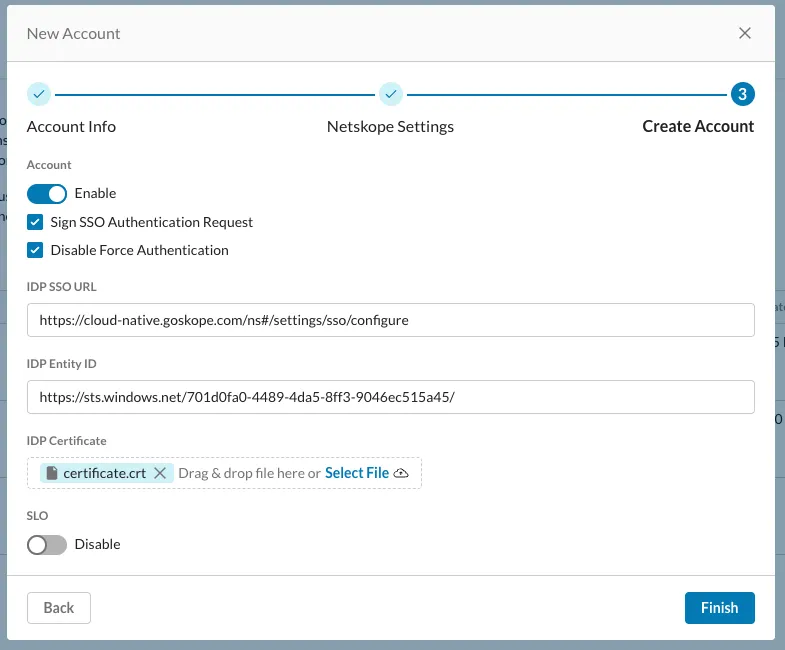

手順⑧:Netskope側でIdP情報を入力しSSO設定を完了する

手順②で開いていたNetskopeのSSO設定ウィザードのStep 3(Create Account)に戻ります。

あるいは、保存後に3点リーダーからEditを選択して、編集画面に戻ります。

- 以下の情報を入力します

- Enable:トグルをオンにして有効化します

- IdP SSO URL:手順⑤でコピーした ログイン URL を貼り付けます

- IdP Entity ID:手順⑤でコピーした Microsoft Entra 識別子 を貼り付けます

- IdP Certificate:手順⑤でダウンロードしたBase64証明書ファイル(cetファイル)をアップロードします(アップロード後はcertificate.crtと表示されますが問題ありません)

- 以下のオプション設定について確認します

- Sign SSO Authentication Request:チェックをオンにして有効化します

- Disable Force Authentication:チェックをオンにして有効化します

- SLO(シングルログアウト)の設定

- SLOはDisableのままにしておきます。

- SLO設定については後述の「SLO設定に関する補足」セクションで詳しく説明します。

- SLOはDisableのままにしておきます。

- Finish を選択してSSO設定を保存します

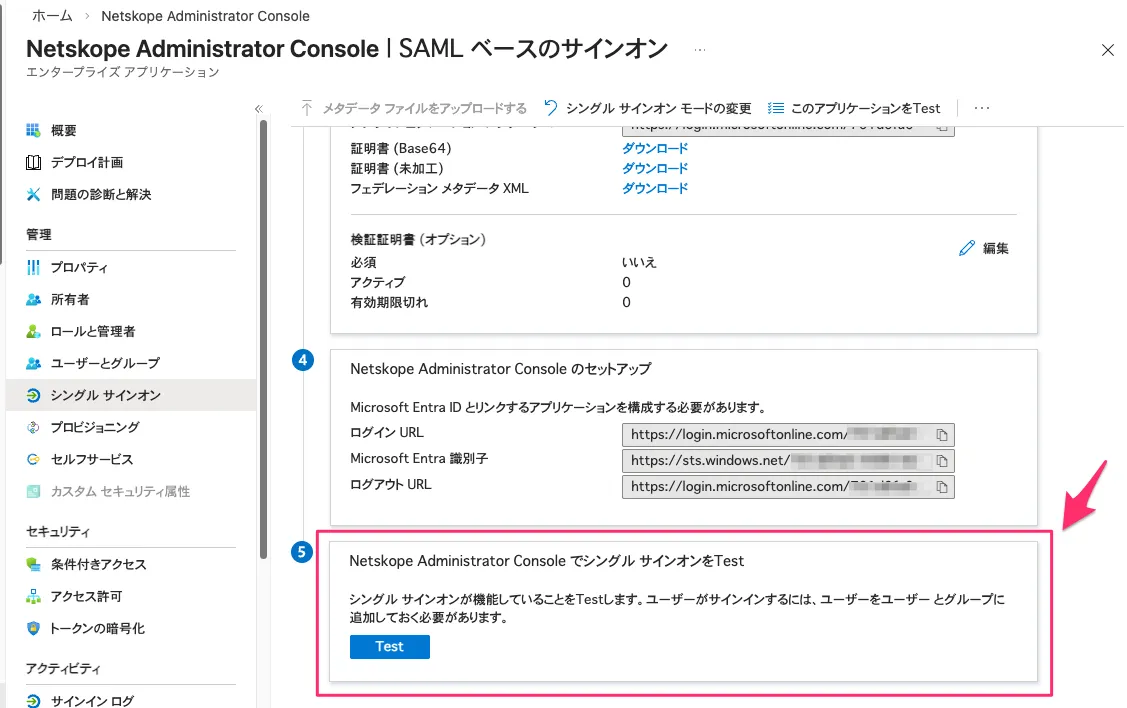

手順⑨:動作確認

- ブラウザで

https://<テナント名>.goskope.comにアクセス、Entra ID側のマイアプリのパネル、SAML設定のテストページから動作確認します。 - Entra IDで認証を行います

- 認証後、Netskope管理コンソールに正常にログインできることを確認します

- JITプロビジョニングの確認として、Settings > Administration > Admins にSSO認証したユーザーのアカウントが自動作成されていることを確認します

- Delegated Role にIdPから渡されたロール(アプリロールで割り当てたロール)が表示されていること

- Delegated Role にIdPから渡されたロールで実際にアクセス制御されていること

- Entra IDの シングルサインオン ページで 動作テストを行うこともできます

- Entra ID管理ポータルでログインしているアカウントがSSO対象のユーザーでない場合はエラーになります

SLO設定に関する補足

SLOをDisableにしている理由

- Netskope公式ドキュメントではSLO(シングルログアウト)の構成手順が記載されていますが、本記事は SLOをDisable しています。

- 弊社の検証では、ドキュメントの手順通りにSLOを有効化(Enable SLO + Sign SLO Request/Response + IdP SLO URLを設定)した状態でログアウトを行うと、ログアウト後にエラーが発生することを確認しています。

原因の推測

- この問題の原因としてはEntra IDのSAML SLO実装には以下の制限事項に起因してと考えられます。(間違ってたら、すいません)

- Entra IDは HTTP-Redirectバインディングのみ をSAML SLOでサポートしており、HTTP-POSTバインディングには対応していません

- Entra IDは IdP-initiated SLO(IdPからの能動的なログアウトリクエスト送信)を完全にはサポートしていません

参考:Does Azure AD/Microsoft Entra ID support IdP Initiated SLO?(Microsoft Q&A)

SLO Disable時の挙動

- SLOが無効の場合、単純にNetskope管理コンソールからログアウトするとNetskopeのセッションのみが終了し、Entra ID側のセッションには影響しません。

- Entra ID側のセッションも終了したい場合は、Entra ID自体から別途サインアウトしてください。

さいごに

今回はNetskopeの管理コンソールにEntra IDでSSOログインする設定手順をRBACv3環境向けにまとめました。

個人的にはSSOとローカルアカウントを個別に簡単にオフ・オンできなくなったのは残念ですが、今回のまとめを参考に個別にログイン方法を切り替えてみていただけると幸いです!

参考リンク

- Single Sign On with Entra ID(Netskope公式ドキュメント)

- Multiple IDP Support for Netskope SSO(Netskope公式ドキュメント)

- SSO for Administrators(Netskope公式ドキュメント)

- Administrators - RBAC V3(Netskope公式ドキュメント)

- Netskope Admin SSO - Microsoft Azure(Netskope Community)

- Best Practices - Admin's Guide to Securing Web UI(Netskope Community)