ごきげんよう、IDチームのわかなです!

今回は、Oktaで「Temporary Access Code(TAC)」機能が提供されたので、検証しました!

「Temporary Access Code(TAC)」とは?

Okta TACは、Okta Identity Engine (OIE) の機能として登場した、一時的かつ時間限定のワンタイムパスコード(OTP)です。管理者がコードを発行し、ユーザーはこれを利用してサインインやMFA(多要素認証)の再登録を行うことができます。

TACの活用シーン

- オンボーディング時の利用:

- 例えば、パスワードレス環境の新規ユーザーや、新しいMFAデバイスに切り替えるユーザーが、最初の認証を行うための手段としての利用が可能です。

「TAC」のセットアップ手順

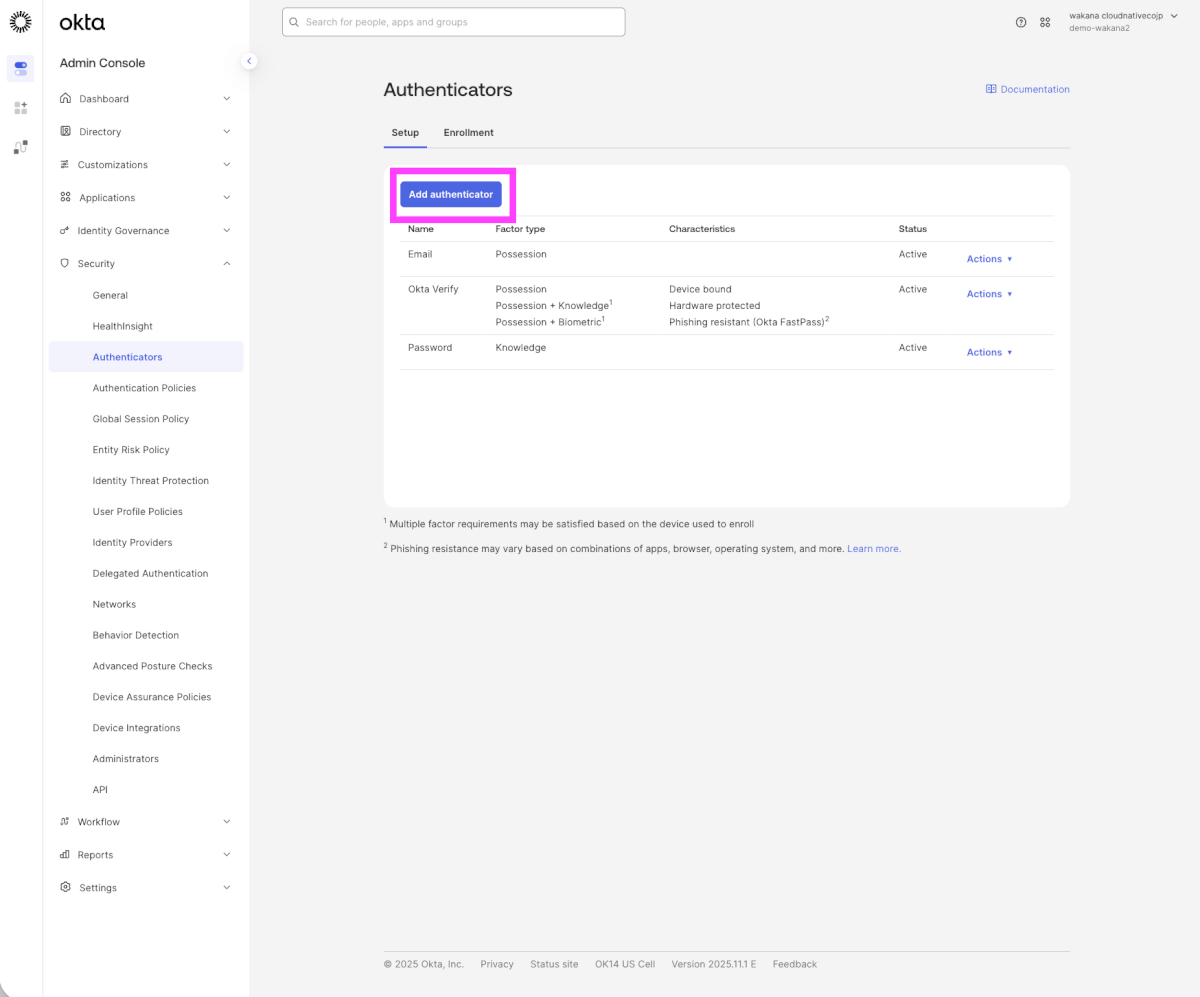

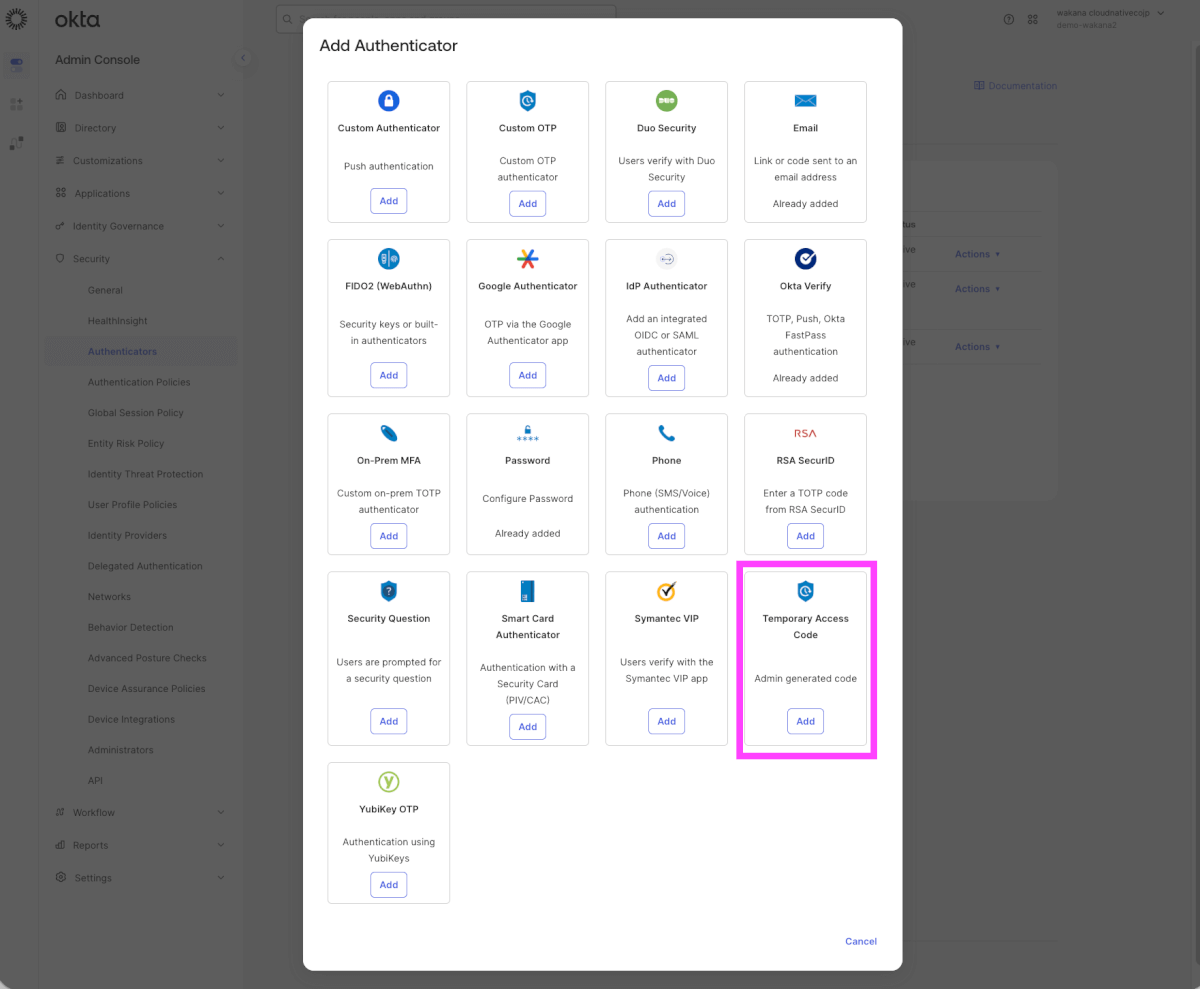

1. Authenticatorとしての有効化と詳細設定

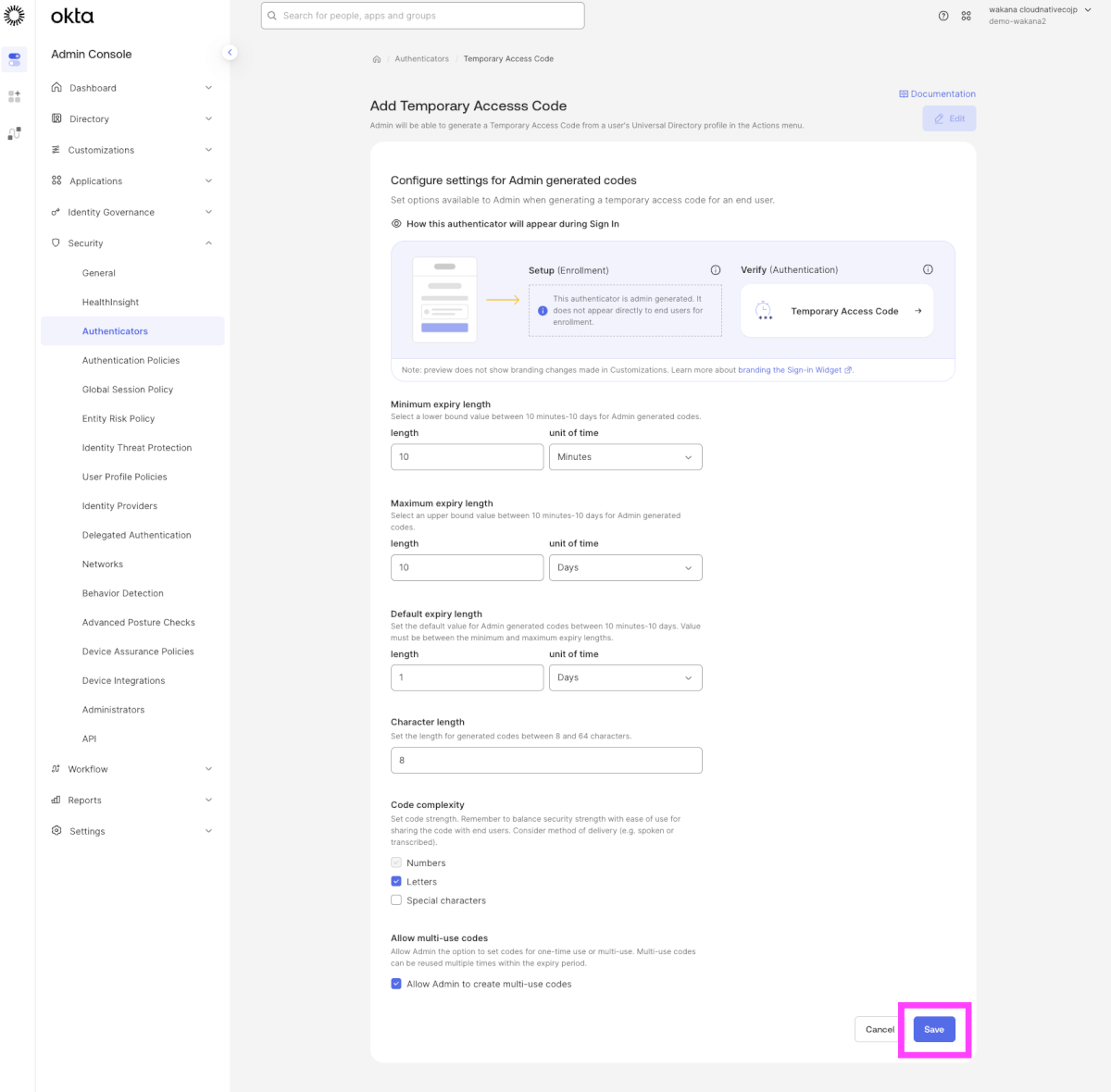

Admin Consoleの「Security」 > 「Authenticators」から「Temporary Access Code」を選択し、設定を行います。

- 最小/最大有効期限(Minimum/Maximum expiry length):管理者が発行するコードの有効期限として設定可能な範囲を定めます。最小10分から最大10日間の範囲で設定できます。

- コードの複雑さ(Code complexity):生成されるコードの文字種を選択します(数字、英字、特殊文字)。

- 複数回使用可能なコードの許可(Allow multi-use codes):「管理者が複数回使用可能なコードを作成できるようにする」オプションを有効化することで、緊急復旧後も、有効期限内であればユーザーが何度でもサインインに利用できるようになります。

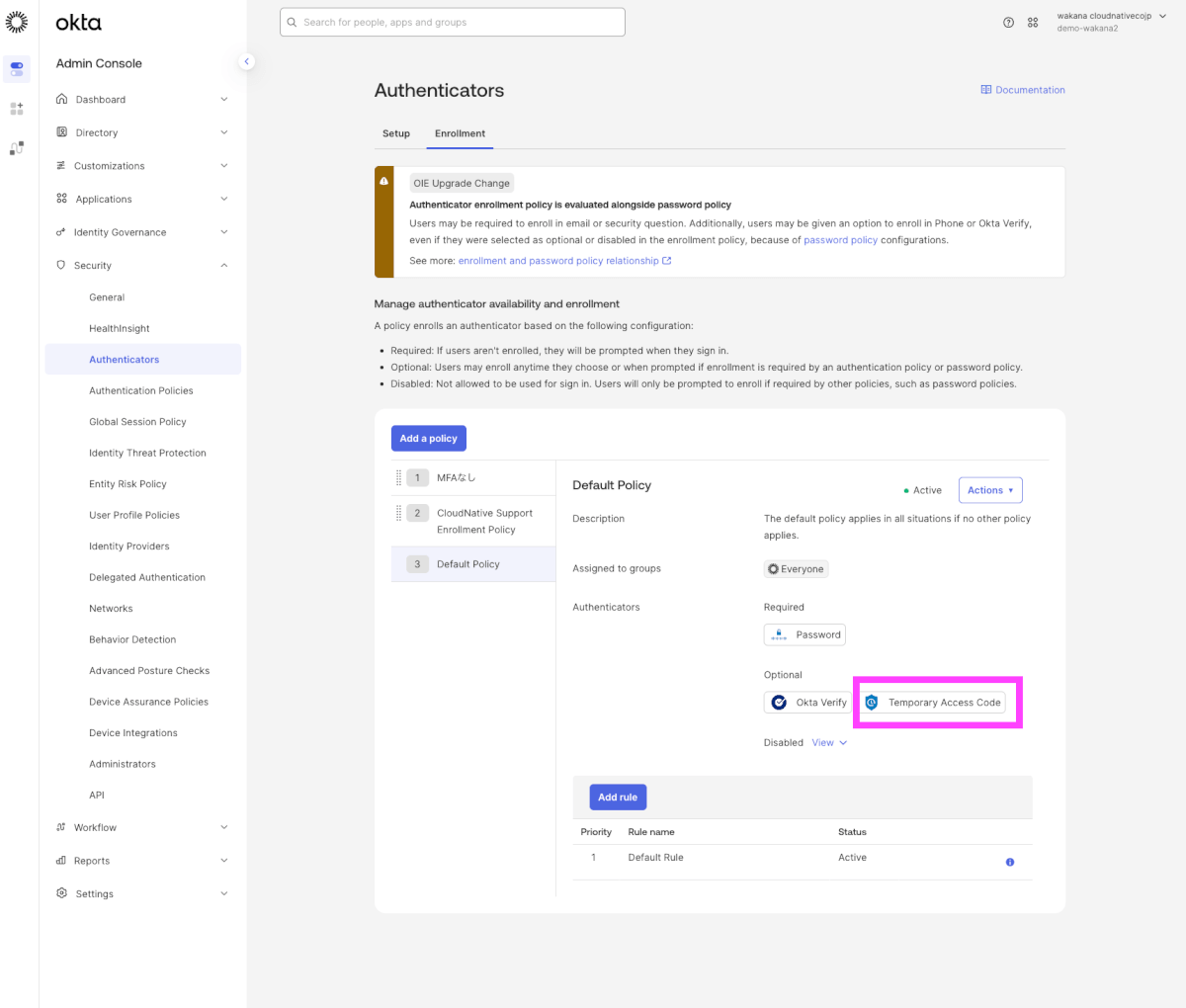

作成後、Authenticatorの「Enrollment」 ポリシーで「Temporary Access Code」が利用できるようになっているか確認します。

2. Authentication Policiesでの許可

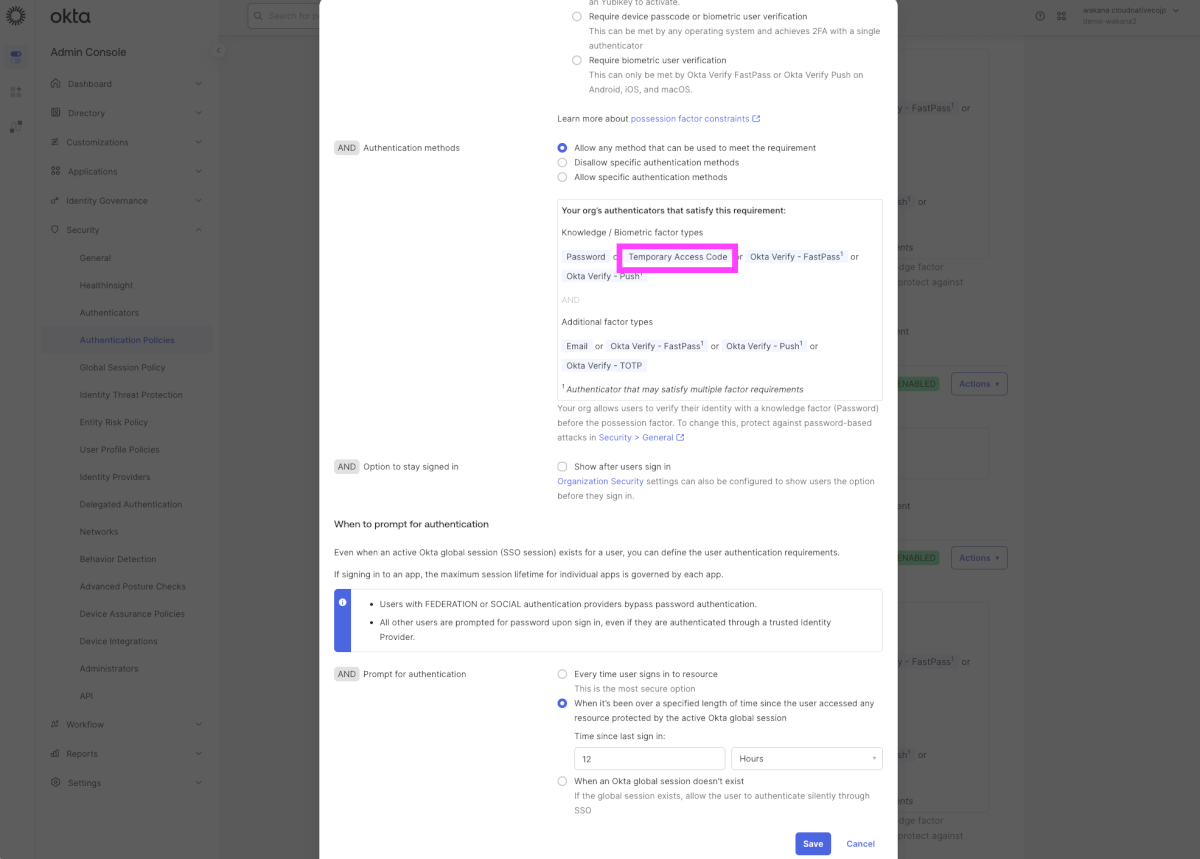

TACを利用するためには、他のMFA要素と同様にポリシーで許可されている必要があります。

- 「Security」 > 「Authentication Policies」から、該当のポリシーで「Temporary Access Code」が許可されていることを確認します。

Okta VerifyやFIDO2などの「主要な認証因子」の代替として機能しますが、追加の因子タイプ(例:EmailやTOTP)のように二段階目の認証要素としては利用できない点にご注意ください。

「TAC」の具体的な使い方

1. ユーザーへのTAC発行手順

TACは管理者による発行となります。

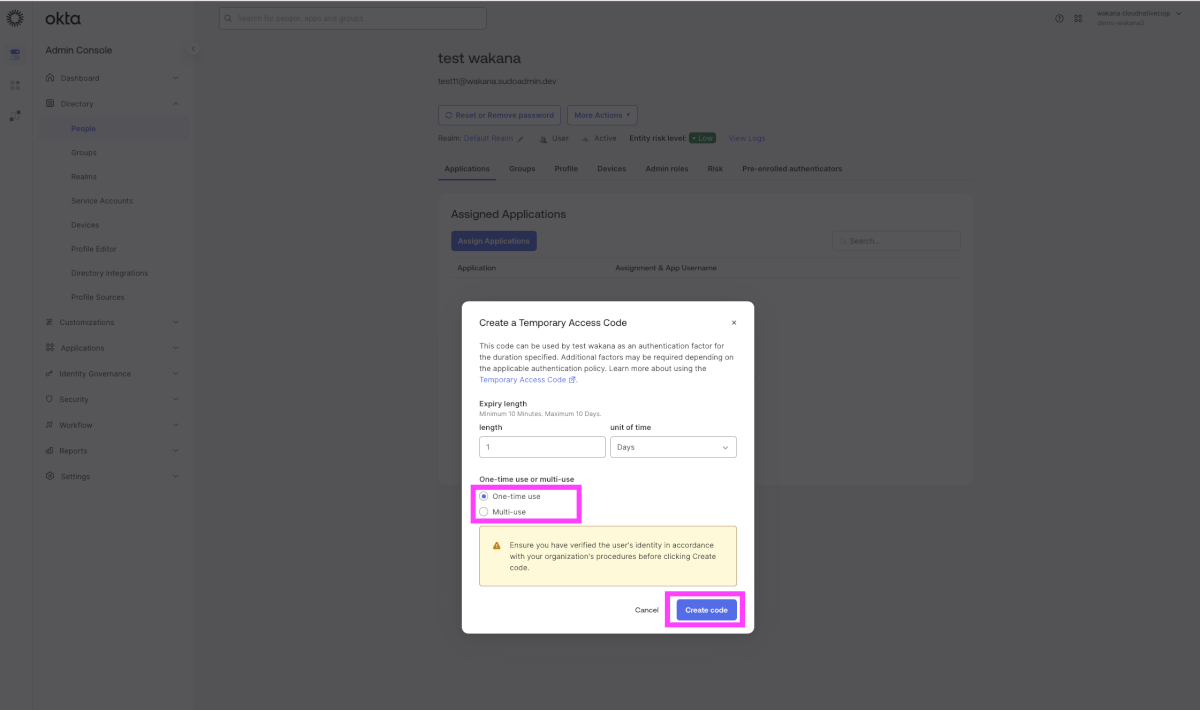

- Admin Consoleの「Directory」 > 「People」から、対象ユーザーを選択します。

- ユーザーのプロファイル画面内の「More Actions」から「Create Temporary Access Code」を選択します。

- 発行時、管理者は設定された最大有効期限の範囲内で期限と一度限りか複数回使用可能かを、個々の状況に合わせて選択してコードを発行します。

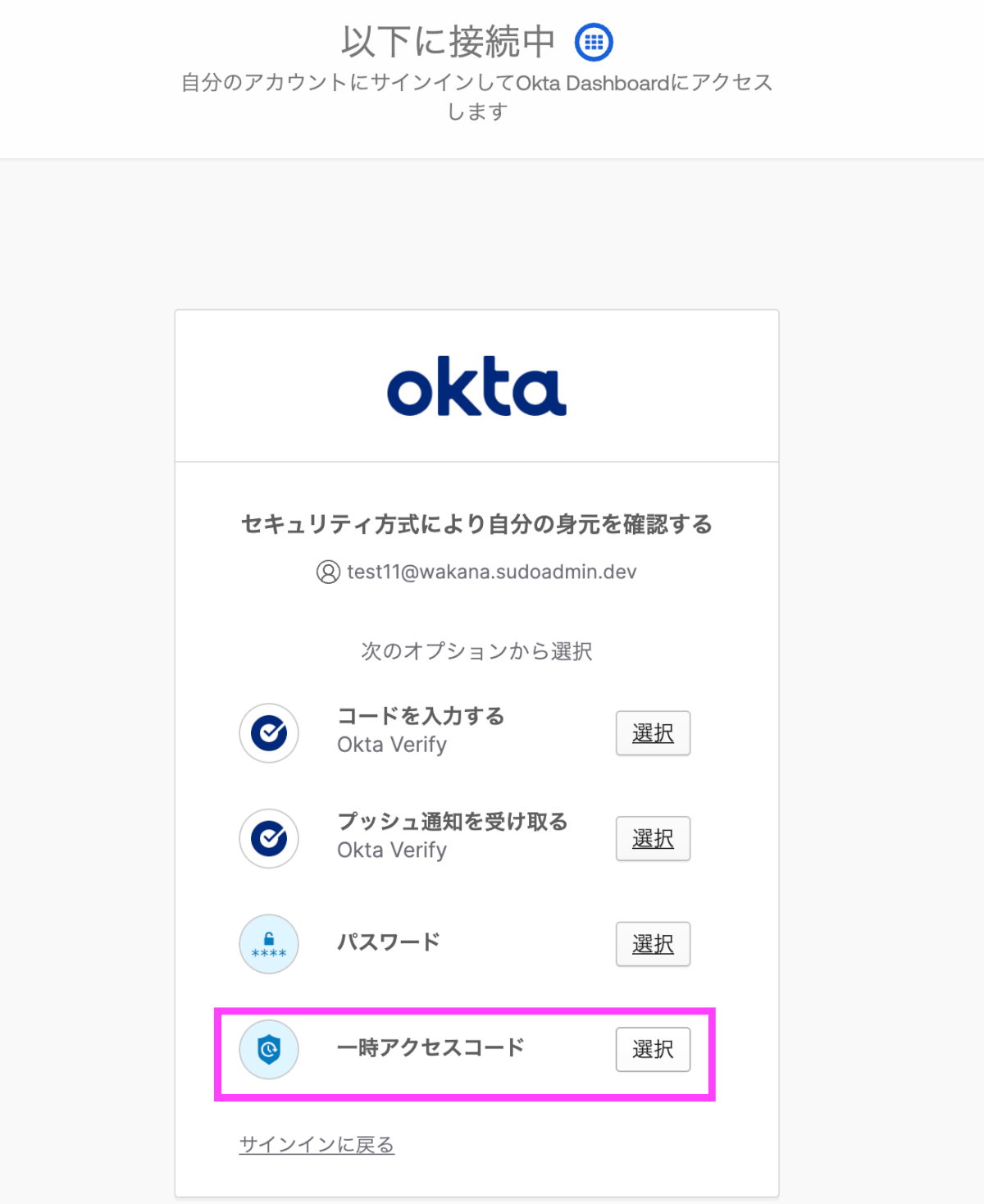

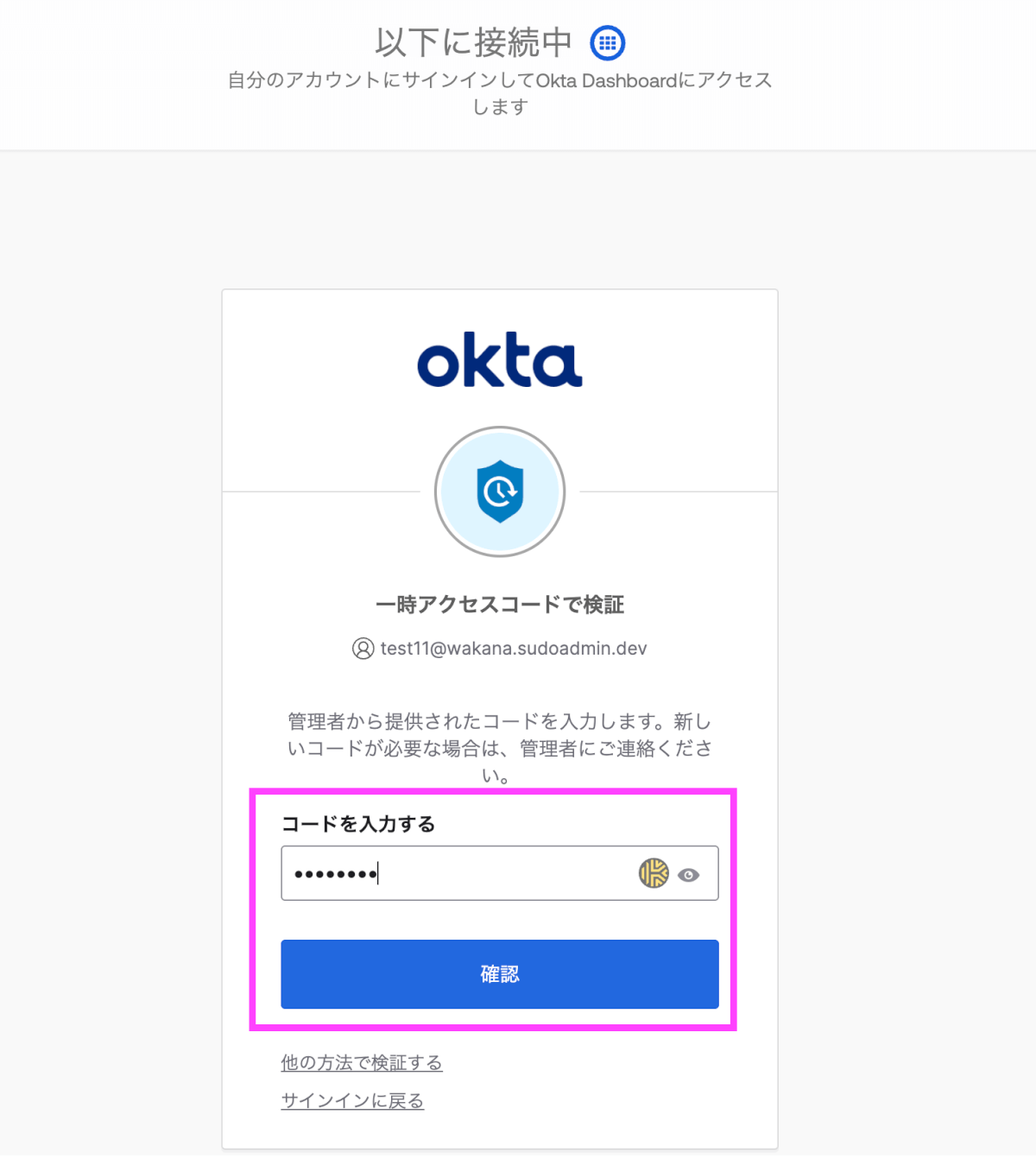

2.ユーザー側の画面

TACが発行している場合、サインイン時に「他の方法で検証をする」などから「一時アクセスコード」を利用してログインができます。

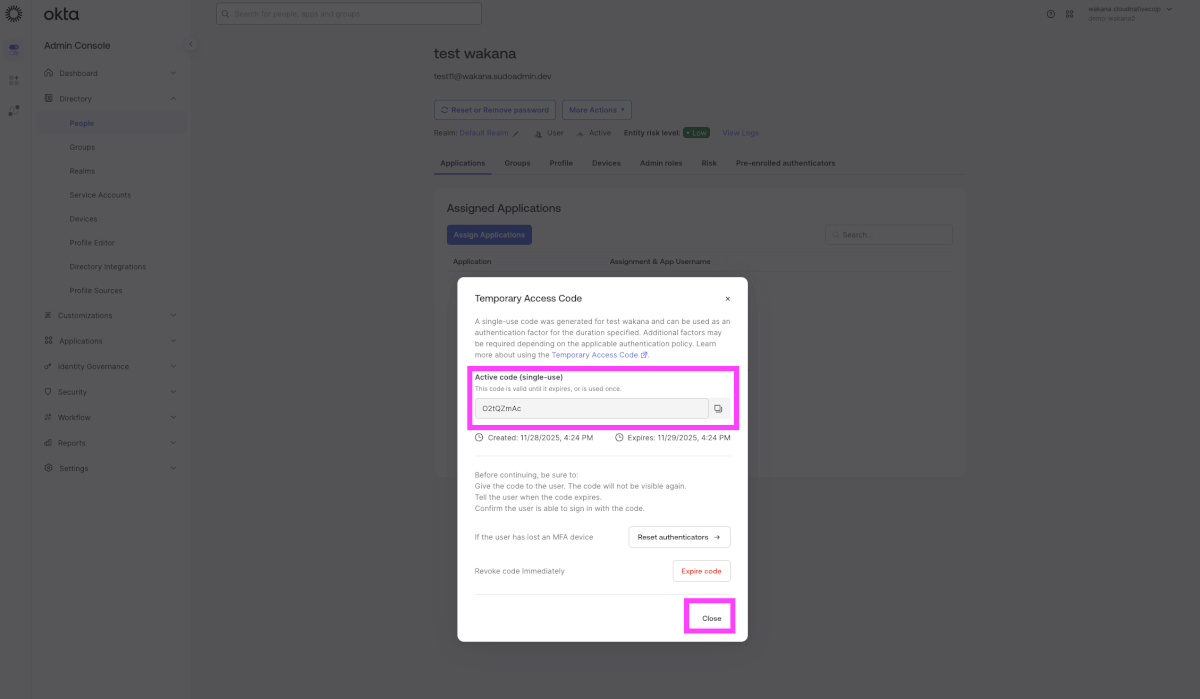

3.TACを取り消す

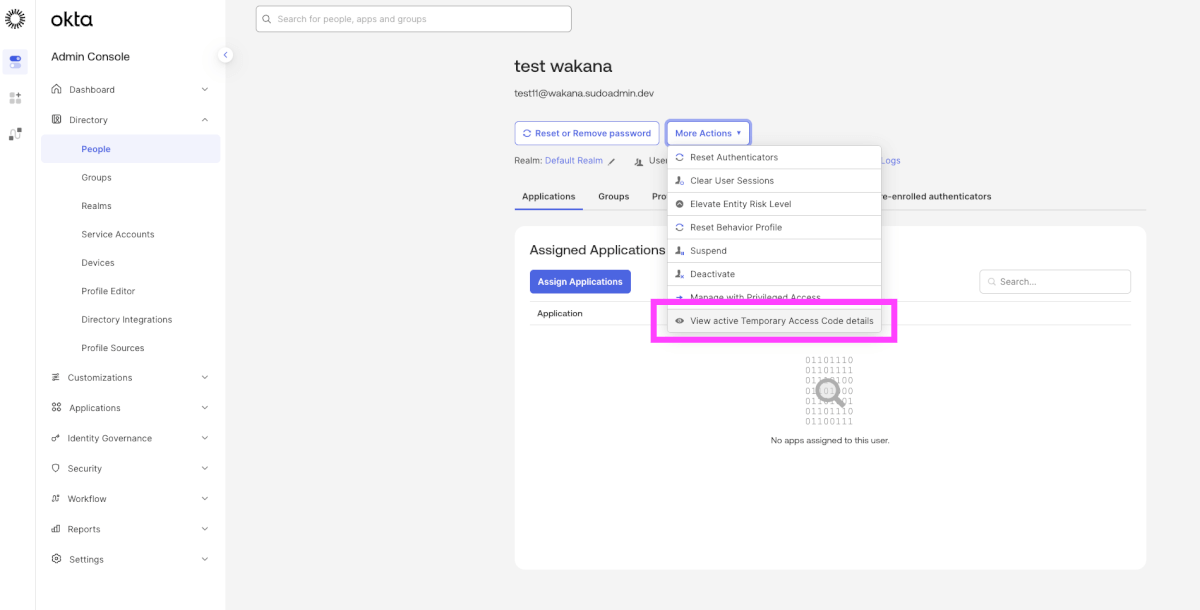

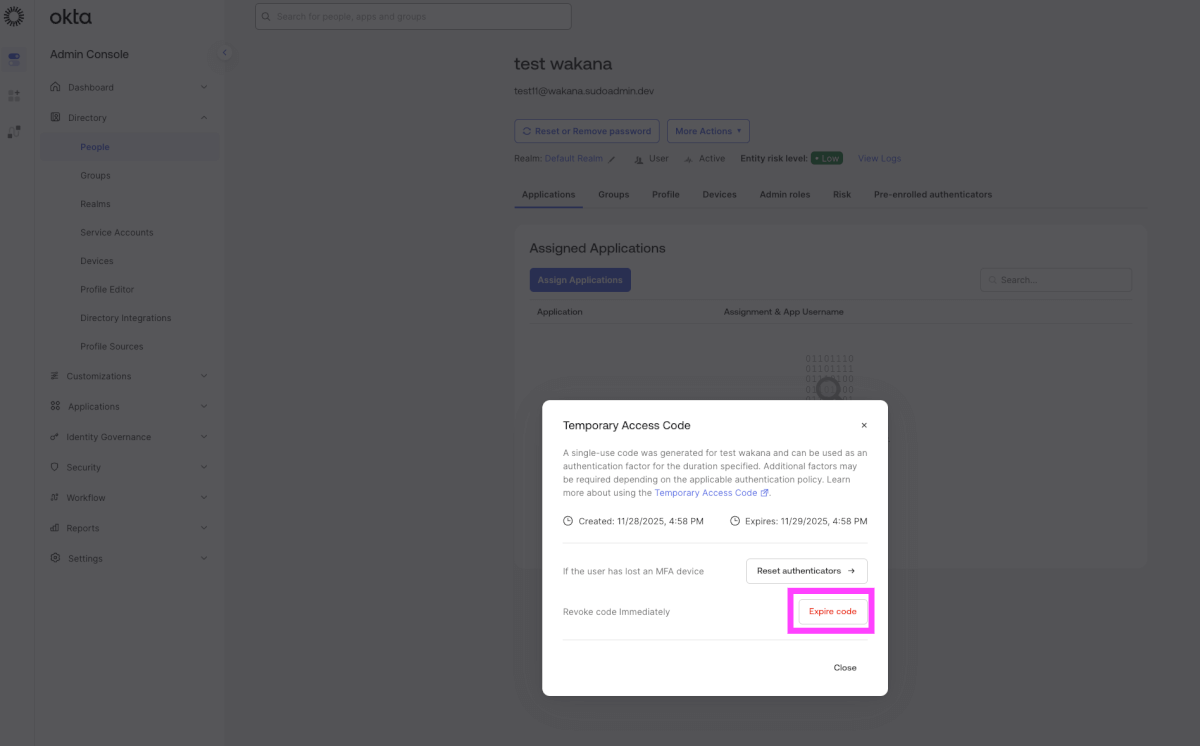

- Admin Consoleの「Directory」 > 「People」から、対象ユーザーを選択します。

- ユーザーのプロファイル画面内の「More Actions」から「View active Temporary Access Code details」を選択します。

- 「Expire code」を選択することでユーザーに発行したTACを削除できます。

TACを操作するAdminの作成方法

TACは非常に強力な権限を持つため、誰が発行できるかを「最小権限の原則」に基づき明確に定義することが重要です。カスタムのAdminロールを作成して権限を細かく設定しましょう。

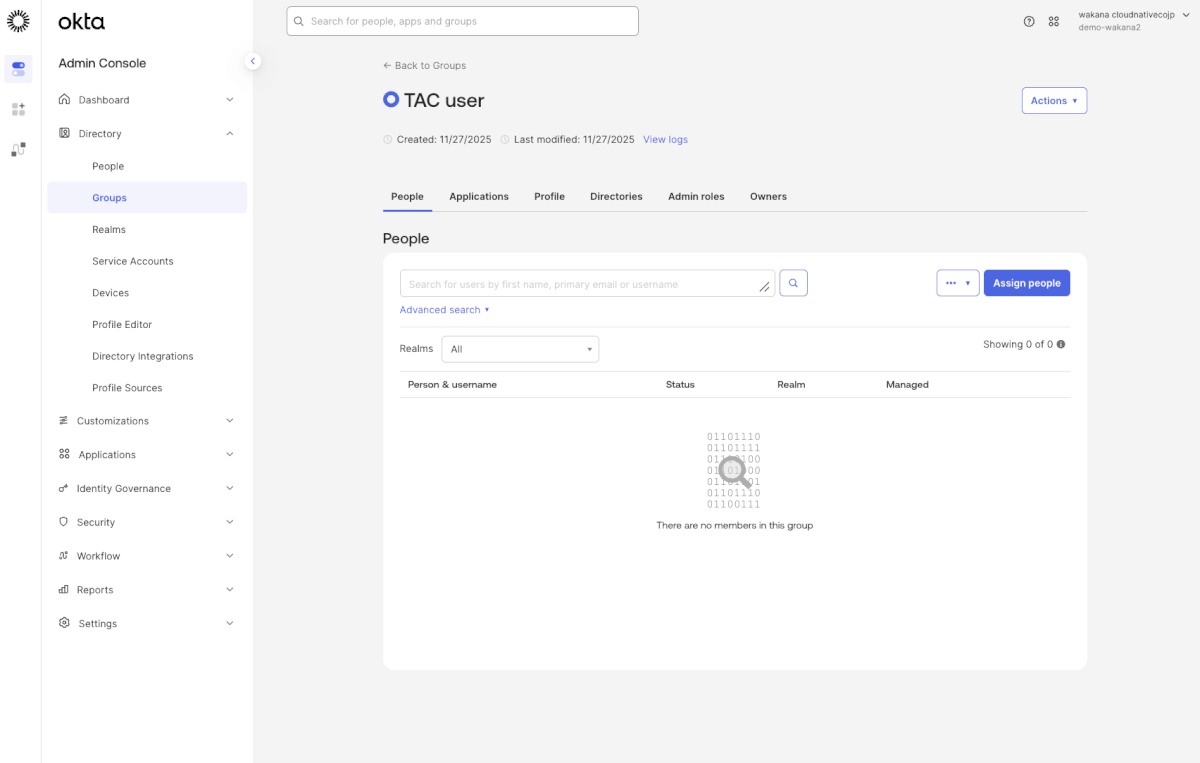

1. ユーザーグループを作成します

TACを発行後に利用できるユーザーを管理するグループを作成します。

- このグループは、「Security」 > 「Authenticators」 >「Enrollment」 のポリシーで指定したり、Administratorの権限でリソースを「Group」に絞り込むために利用します。

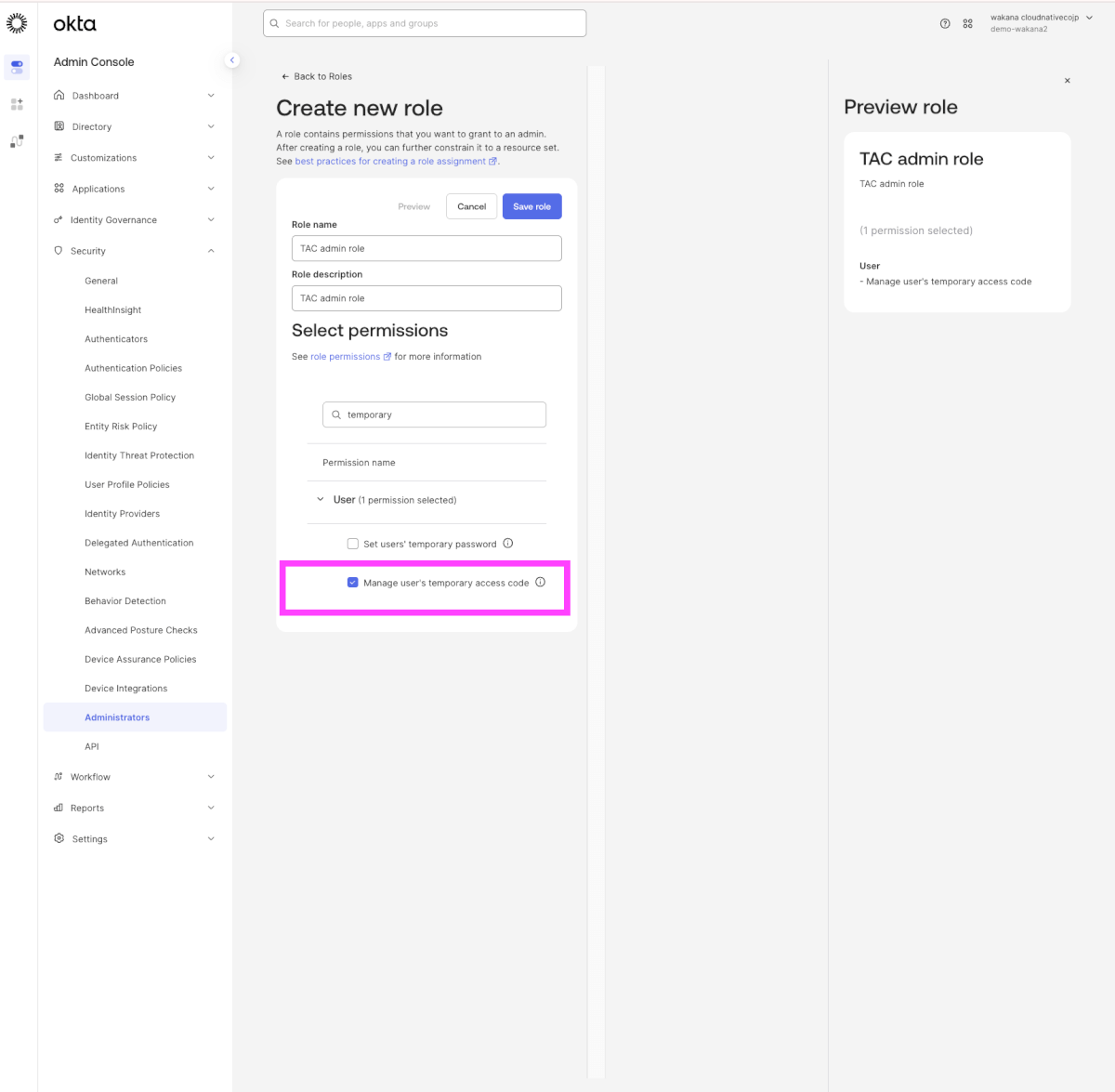

カスタム管理者ロールの作成

「Security」 > 「Administrators」からカスタムロールを作成し、権限として「Manage user’s temporary access code」を選択します。

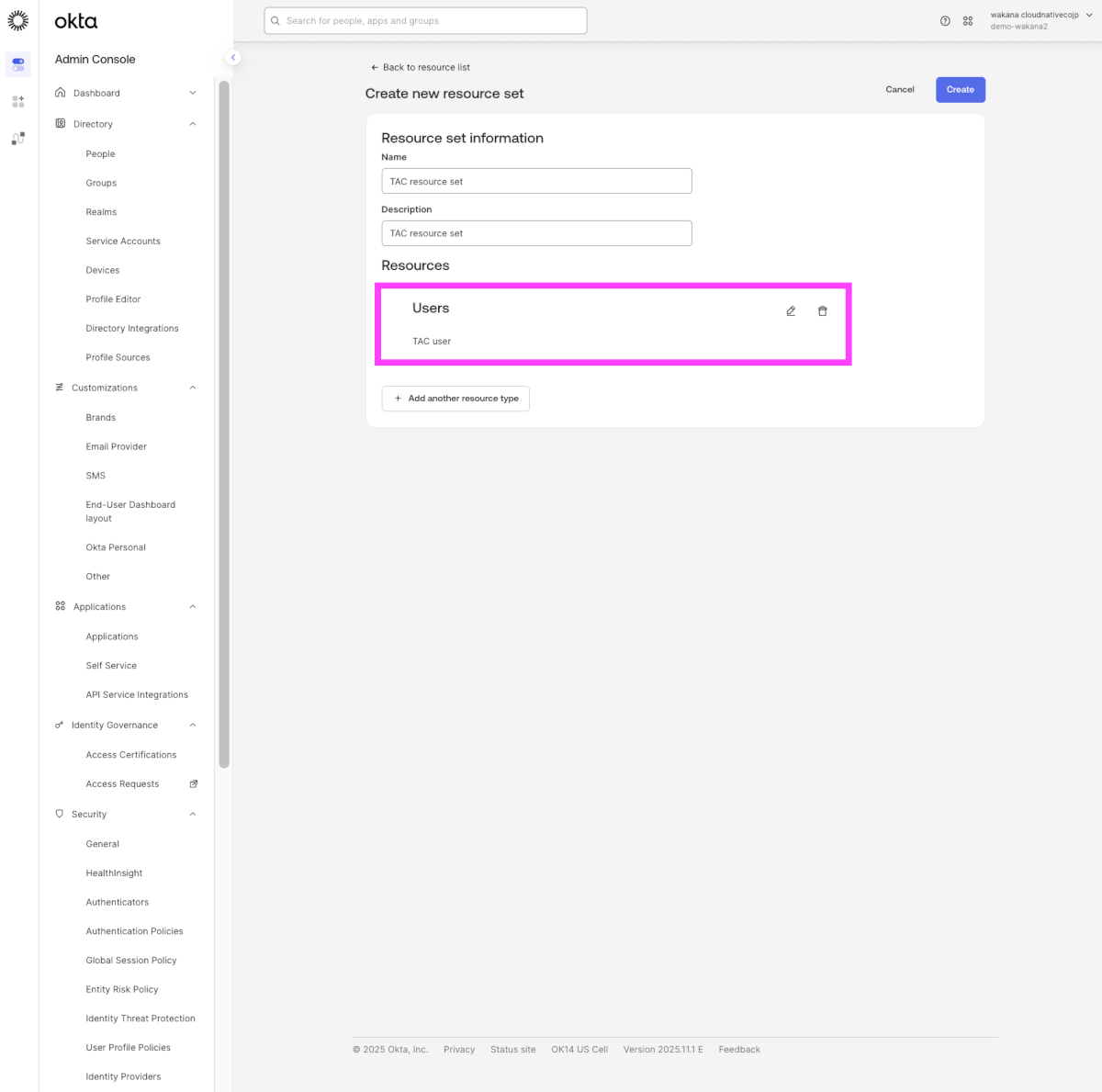

リソースの割り当て(スコープの指定)

作成したカスタムロールに、リソースとして先ほど作ったTAC発行対象となるエンドユーザーのグループを指定し、権限の範囲を絞り込みます。

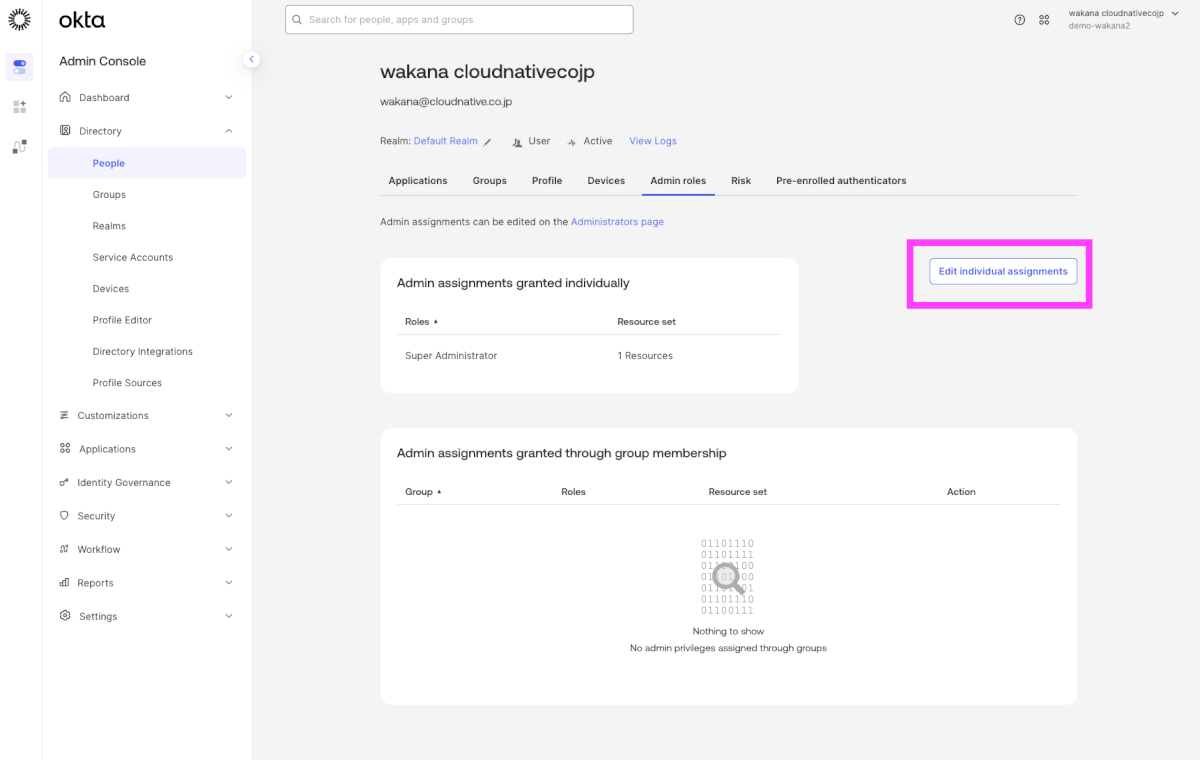

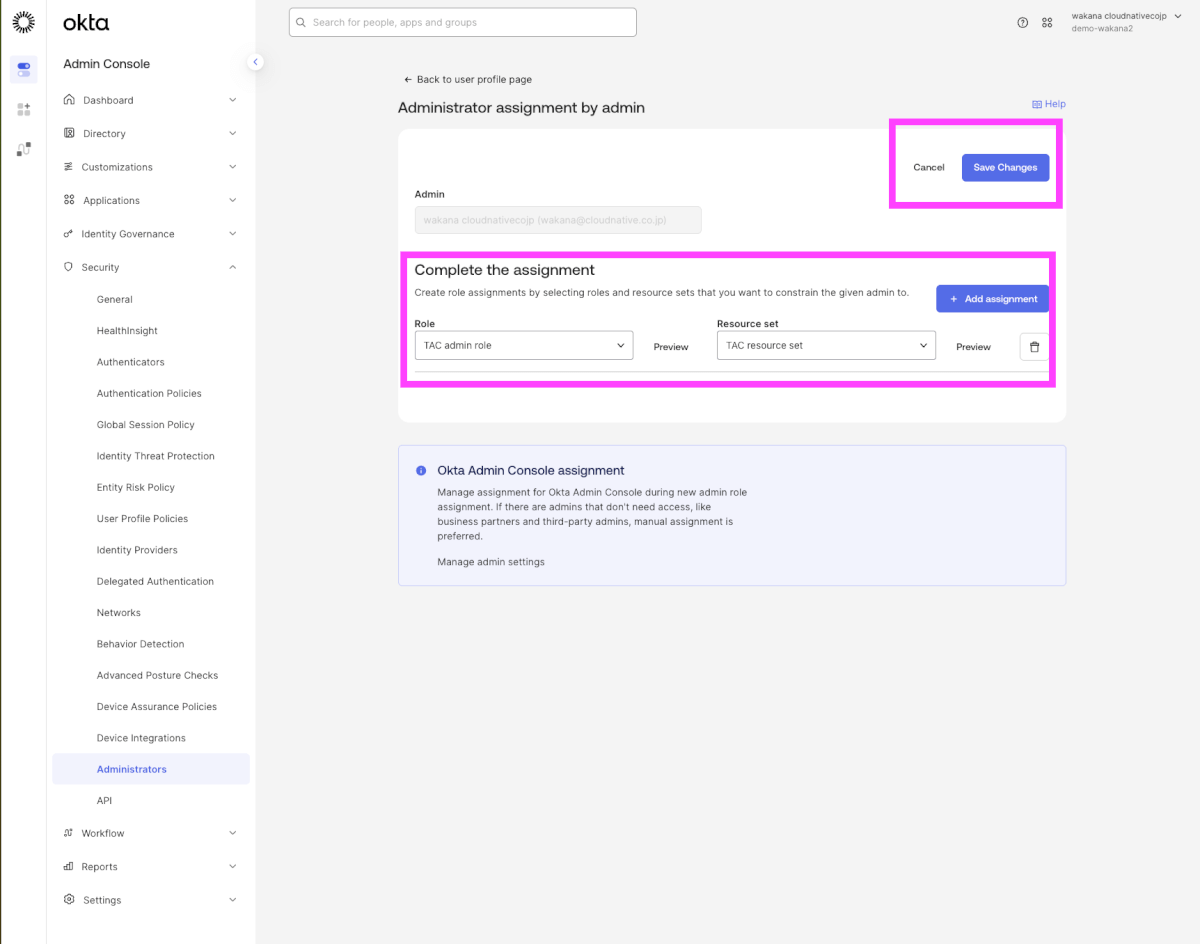

管理者にロールを付与

Adminとして利用するユーザー画面から、作成したカスタムロールとリソースを付与して設定完了です。

まとめ

本記事では、Oktaの新機能「Temporary Access Code(TAC)」について、その概要から詳細な設定・利用・権限管理までをご紹介しました!

- TACは、MFA復旧やパスワードレス移行の初期認証手段として極めて有用です。

- 最小10分からの有効期限や、コードの複雑性を調整できる柔軟性が特徴です。

この記事が、皆様のID管理業務のヒントになれば幸いです。