こんにちは!tsuji です!

今回は、Windows のセキュアブート証明書の更新についてお伝えします。

セキュアブートは、PC 起動時のプロセスで不正なコードが実行されないことを検証する UEFI ファームウェアのセキュリティ機能で、Windows 11 のシステム要件にもなっています。

このセキュアブートで使用されている Microsoft の証明書 (2011 年発行) が、2026 年 6 月から順次期限切れを迎えます。Microsoft はこれに先立ち、新しい 2023 年版の証明書 への更新を進めています。

セキュアブートが有効な Windows デバイスでこの証明書が更新されないまま期限を迎えると、新しいブートコンポーネントの署名検証ができなくなり、将来のセキュリティ更新プログラムの適用やブートの保護に影響が出る可能性があります。

基本的には Windows Update を通じて自動的に更新されるため、現時点で更新されていなくても、6 月の期限までに今後の Windows Update でアップデートされる可能性があります。 ただし、メーカーによっては事前に BIOS / ファームウェアの更新が前提となる場合や、想定外に自動更新が適用されないケースもあるため、まずは 現状の更新状況を把握しておくことが重要 です。

本記事では、セキュアブート証明書の 更新状況の確認方法 を中心に紹介し、必要に応じた 強制更新の方法 についても解説します。

本ブログの内容

- セキュアブート証明書の更新状況の確認方法

- ローカル (PowerShell / GUI)

- Intune Autopatch レポート

- Intune 修復 (旧称:プロアクティブな修復) 機能

- 更新されていなかった場合の対応方法

- Intune 設定カタログ / レジストリ

- 更新に失敗した場合の確認ポイント

セキュアブート証明書の確認方法 🔍

セキュアブート証明書の確認方法は、ローカル (PowerShell / GUI)、Intune の Autopatch レポート、Intune の修復機能 の 3 つがあります。それぞれ得られる情報や必要なライセンスが異なるため、環境に合わせて選択してください。

ローカルでの確認 (PowerShell)

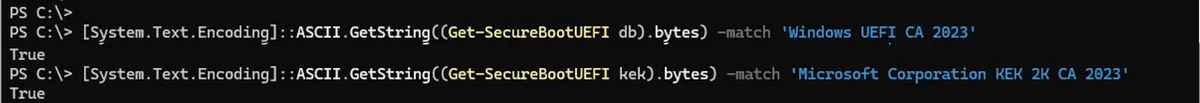

確認対象の端末で PowerShell を管理者権限で起動し、以下のコマンドを実行することで、2023 年版の証明書がインストールされているか確認できます。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI kek).bytes) -match 'Microsoft Corporation KEK 2K CA 2023'以下の画像のように True が返れば、証明書は更新済みです。

ローカルでの確認 (GUI:Windows セキュリティアプリ)

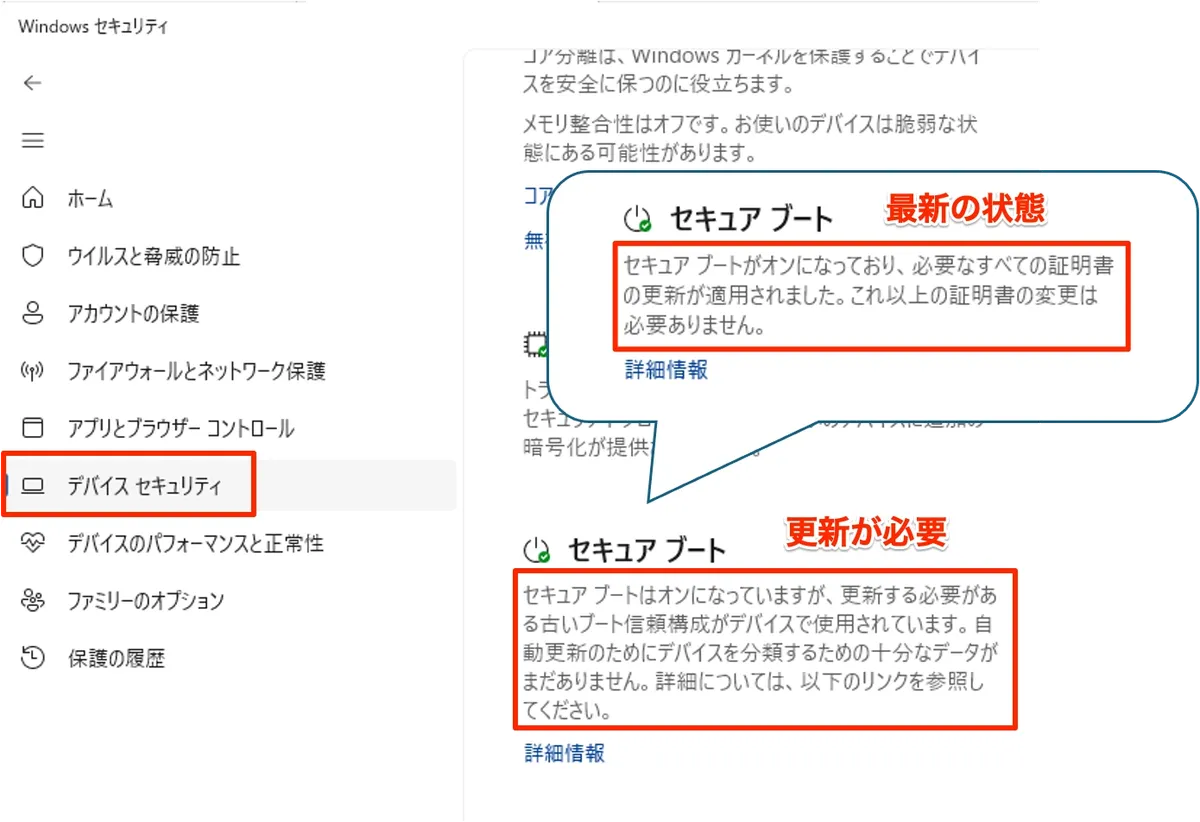

2026 年 4 月 6 日以降のアプリアップデートにより、Windows セキュリティアプリからセキュアブート証明書の更新状態を GUI で確認できるようになっています。

確認手順:

[設定] > [プライバシーとセキュリティ] > [Windows セキュリティ] > [Windows セキュリティを開く] > [デバイスセキュリティ] からセキュリティセンターを表示

なお、2026 年 5 月 16 日以降のアプリアップデートでは、アイコンの色などが変更されるアップデートも予定されています。詳細は以下を参照ください。

参考:IT admin guide: Secure Boot certificate update status in the Windows Security app

Intune での一括確認 (Autopatch レポート)

Intune 管理センターの Windows Autopatch レポートから、テナント全体のセキュアブート証明書の更新状況を確認できます。

前提条件:

- Autopatch レポートの前提条件として、デバイスが Intune に登録されていること、および Entra Join もしくは Entra Hybrid Join であることが必要です

- Entra Registered のみのデバイスは Autopatch のサポート対象外

- このレポートのデータは Windows 診断データを通じて Microsoft に送信されるため、以下の 2 つの設定が必要です。

<端末に診断データを収集する構成プロファイルの作成>

- Intune 管理センター > [デバイス] > [Windows] > [構成] > [作成] > [新しいポリシー] をクリックします。

- プラットフォーム:Windows 10 以降、プロファイルの種類:設定カタログ を選択します。

- 名前を入力し (例:診断データ)、[次へ] をクリックします。

- [設定の追加] > [システム] カテゴリから [テレメトリを許可する] を追加し、[Basic (必須)] もしくは [フル] を設定します。

- 対象グループに割り当て、[作成] をクリックします。

<Windows データの有効化>

- Intune 管理センター > [テナント管理] > [コネクタとトークン] > [Windows データ] へ移動します。

- "プロセッサ構成で Windows 診断データが必要な機能を有効にする" をオンにします。

レポートの確認方法:

Intune 管理センター > [レポート] > [Windows Autopatch] > [Windows 品質更新プログラム] > [レポート] タブ > [セキュアブートの状態]

"セキュアブートが有効" や "証明書の状態" からセキュアブートの更新状況を確認できます。また、[エクスポート] の右にある [列] をクリックすることで、モデルやファームウェアバージョンなどの追加情報も表示可能です。

Windows Autopatch の基本機能と「Autopatch を使い始めるための条件」については、Windows Autopatch を始めよう! 主要機能クイックガイド で整理しています。Autopatch レポートをまだ有効化していない場合の準備手順を併せて参照してください。

Intune での一括確認 (修復機能)

Intune の修復機能を使うことで、PowerShell の検出スクリプトによりセキュアブート証明書の状態をリモートで一括収集できます。収集結果は Intune ポータル上で確認できます。なお、本手順は監視のみのため、デバイスに変更は加えません。

前提条件:

- 修復の前提条件として、デバイスが Intune に登録されていること、および Entra Join もしくは Entra Hybrid Join であることが必要です

- Entra Registered のみのデバイスは修復のサポート対象外

- 修復機能の利用には、以下の Windows ライセンス検証の設定が必要です。

Windows ライセンスの検証:

修復機能を利用するには、事前に以下の設定が必要です。

- Intune 管理センター > [テナント管理] > [コネクタとトークン] > [Windows データ] > [Windows ライセンスの検証] へ移動します。

- "自分のテナントがこれらのライセンスのいずれかを所有していることを確認しました" をオンにします。

検出スクリプトの準備:

- 以下のページからスクリプト全文をコピーします。

参考:Sample Secure Boot inventory data collection script (KB5072718)

- テキストエディタに貼り付け、

Detect-SecureBootCertUpdateStatus.ps1として保存します。

修復の構成手順:

- Intune 管理センターにサインインします。

- [デバイス] > [スクリプトと修復] > [修復] タブに移動します。

- [+ 作成] をクリックします。

基本タブ:

| 設定 | 値 |

|---|---|

| 名前 | (任意、例:セキュアブート証明書の状態監視) |

| 説明 | (任意、例:セキュアブート証明書の更新状況を監視。検出のみ。) |

設定タブ:

| 設定 | 値 |

|---|---|

| 検出スクリプトファイル | Detect-SecureBootCertUpdateStatus.ps1 をアップロード |

| 修復スクリプトファイル | 空のままで OK |

| このスクリプトをログオンした資格情報を使用して実行する | いいえ |

| スクリプト署名チェックを強制 | いいえ |

| 64 ビットの PowerShell でスクリプトを実行する | はい |

割り当てタブ:

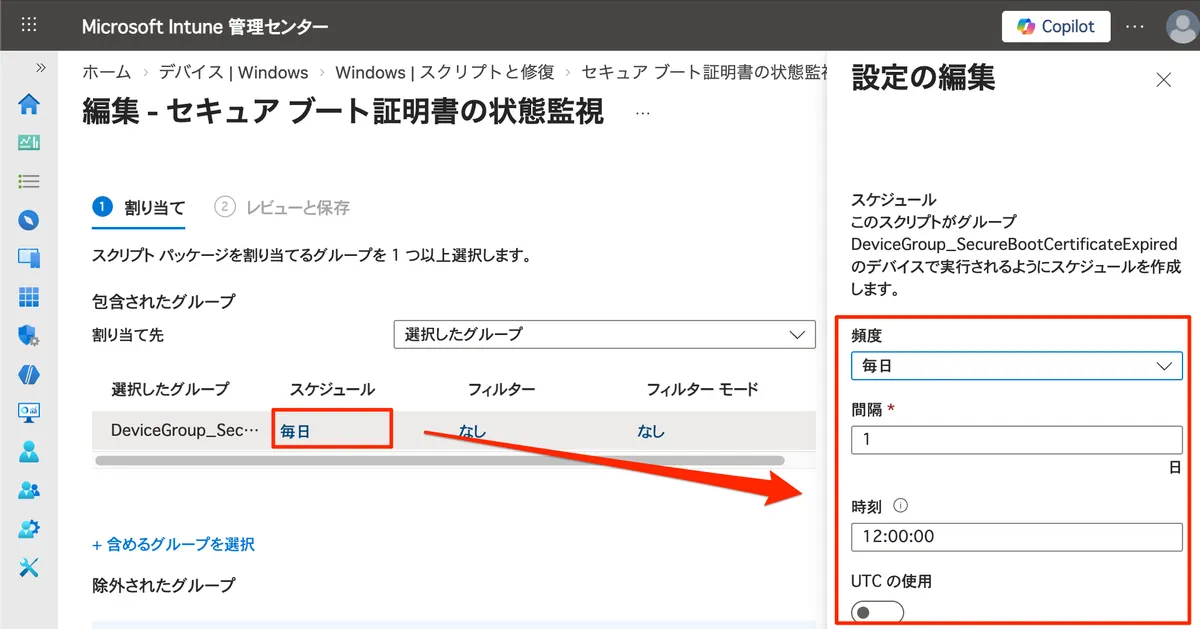

監視対象のグループを選択します。スケジュールは「1 日 1 回」、定常監視は「週 1 回」がMicrosoft 推奨値です。

設定を確認し、[作成] をクリックします。

結果の確認方法:

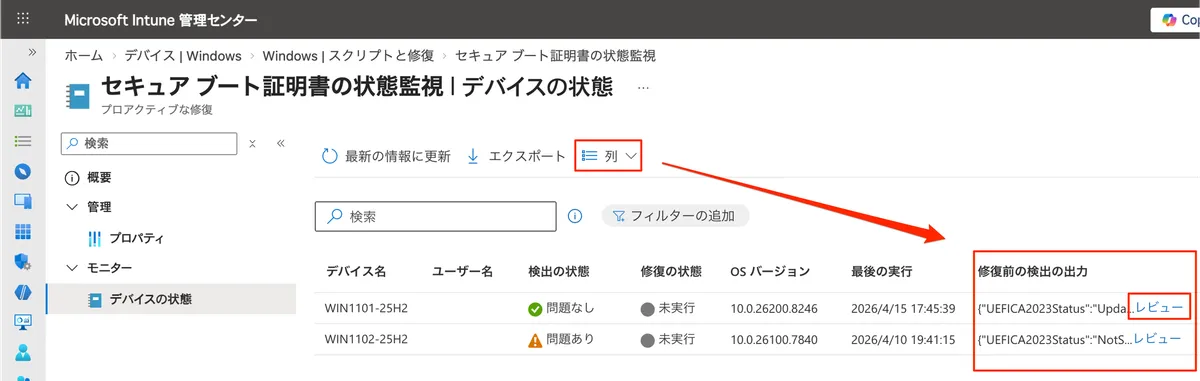

- [デバイス] > [スクリプトと修復] > [修復] タブに移動します。

- 作成したスクリプトパッケージ名をクリックします。

- [デバイスの状態] をクリックすると [検出の状態] 列から各デバイスの更新状態が確認できます。

検出の状態 意味 問題なし 証明書は更新済み 問題あり 証明書が未更新 (更新未開始、進行中で再起動待ち、セキュアブート無効など) - [列] をクリックし、[修復前の検出の出力] を追加すると更に詳細なデバイスの状態やファームウェアバージョンなど確認できます。

更新されていなかった場合の対応 🔄

確認の結果、証明書が更新されていないデバイスがあった場合の対応方法です。

基本的には Windows Update を通じて自動的に更新されます。 高信頼 (High Confidence) と判定されたデバイスには、月次の累積更新プログラムの一部として自動的に証明書が適用されます。そのため、まずは自動更新を待つことも選択肢の一つです。

以下のようなケースでは、手動 / 強制での更新を検討してください。

- 6 月の期限までに確実に更新を完了させたい場合

- 前提条件を満たしているにもかかわらず、自動更新が適用されない場合

- 段階的にロールアウトして、組織内の進捗を管理したい場合

Intune 設定カタログによる強制配信

Intune の設定カタログから、セキュアブート証明書の更新を有効化する構成プロファイルを配信できます。

構成手順:

- Intune 管理センター > [デバイス] > [Windows] > [構成] > [作成] > [新しいポリシー] をクリックします。

- プラットフォーム:Windows 10 以降、プロファイルの種類:設定カタログ を選択します。

- 名前を入力し、[次へ] をクリックします。

- [設定の追加] > "SecureBoot" で検索し、[セキュアブート] カテゴリの設定を追加します。

- 以下の設定を構成します。

- Secureboot 証明書の更新を有効にする:チェック

- Secureboot 証明書の更新を有効にする:有効

- Secureboot 証明書の更新を有効にする:チェック

- 対象グループに割り当て、[作成] をクリックします。

ローカル (レジストリ) による手動更新

Intune を使わず、レジストリを直接設定して証明書の更新を手動でトリガーすることも可能です。

手順:

以下のレジストリを追加します。

| 項目 | 値 |

|---|---|

| キー | HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot |

| 名前 | AvailableUpdates |

| 種類 | REG_DWORD |

| 値 | 0x5944 (22852) |

コマンドで追加したい場合は、管理者権限で起動した PowerShell やコマンドプロンプトで以下のコマンドを実行します。

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f検証でデプロイを早めたい場合:

- 管理者権限の PowerShell で以下のコマンドを実行し、セキュアブート更新タスクを即時実行します (通常は 12 時間ごとに自動実行)。powershell

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update" - デバイスを再起動します。

- 再起動後、再度タスクを管理者権限の PowerShell で以下のコマンドを実行します。powershell

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update" - 証明書の更新が完了したか、管理者権限の PowerShell で以下のコマンドを実行し、

Trueが返ることを確認します。powershell[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023' [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI kek).bytes) -match 'Microsoft Corporation KEK 2K CA 2023'

更新に失敗した場合の確認ポイント

| 症状 | 確認すべきこと |

|---|---|

PowerShell で確認しても False のまま | レジストリ設定後に再起動したか / OEM の前提条件 (BIOS 更新) を満たしているか |

| イベントログに Event ID 1801 が記録され続ける | ファームウェアの更新が必要な可能性あり → デバイスの購入元や OEM メーカーのドキュメント等確認 |

| Autopatch / 修復のレポートでステータスが変わらない | 診断データの構成プロファイルが適用されているか / 診断データのネットワークエンドポイントがプロキシ・CASB 等で遮断されていないか |

更新がうまくいかない場合のアプローチは大きく 3 つあります。

- 手動で証明書の更新をトリガーする — Intune 設定カタログまたはレジストリで強制更新を実施 (前述の手順を参照)

- Windows Update による自動更新を待つ — 高信頼と判定されたデバイスには、月次の累積更新プログラムの一部として自動的に適用される。ただし、十分な信頼性が確認できないデバイスは手動対応が必要な場合がある

- デバイスの購入元・OEM メーカーに相談 — 手動更新を行っても改善しない場合は、ファームウェアの更新が必要な可能性がある

参考:Windows サポートチームブログ — TPM-WMI ID: 1801 について

FAQ

証明書更新は Windows Update に任せておいて大丈夫?

Microsoft の公式アナウンスでは「証明書 (2011 CA) は Windows Update を通じて段階的に配信される」と説明されています。ただし配信タイミングはデバイス・OEM・テナントの構成によって異なるため、組織レベルでは Windows Update に任せきりにせず、Intune Autopatch レポートか Intune 修復機能を使って「自社のどのデバイスがいつ更新されたか」を能動的に確認することが推奨されます。

BIOS / ファームウェア更新が必要かどうかをどう判定する?

Secure Boot の DBX (Forbidden Signature Database) や DB の更新は、OS 側のアップデートだけでなく OEM 側のファームウェア / BIOS 更新に依存することがあります。Dell / HP / Lenovo / Microsoft Surface などの OEM ベンダーは、それぞれ自社製品向けに Windows Update 経由のファームウェア配信 に対応しているかを公式にアナウンスしています。Surface など Microsoft 自社デバイスは Windows Update 経由で同時配信されますが、他 OEM は別の管理コンソール (Dell Command | Update、HP Manageability Integration Kit、Lenovo Vantage 等) からの配信を併用する必要がある場合があります。

Autopatch を契約していなくても一括確認する方法はある?

Intune の「修復 (Remediations)」機能を使えば、PowerShell スクリプトをデバイスに一括配信して結果を集計できます。Autopatch がなくても Intune Plan 2 (または Microsoft 365 E3/E5 に含まれる Endpoint Analytics / Remediations) を契約していれば実施可能です。Microsoft 公式の Remediations 概要 に動作要件が記載されているため、自社テナントのライセンス階層を事前に確認してください。

Intune ライセンスを持っていないテナントは何をすればよい?

Intune を持っていない組織は、個々の管理者が PowerShell / Windows セキュリティアプリ / レジストリで手動確認・更新を実施することになります。中堅以上の規模で手動運用が難しい場合は、別の MDM / RMM (Microsoft Defender for Endpoint、サードパーティ RMM など) でも PowerShell の集中配信が可能なため、自社の既存運用ツールから配信できるか確認してください。手動対応する場合は、本記事「ローカル (レジストリ) による手動更新」の手順を参照してください。

まとめ 📝

- セキュアブート証明書 (2011 CA) は 2026 年 6 月 から順次期限切れ。セキュアブートが有効な Windows デバイスは証明書の更新が必要

- 現時点で更新されていなくても、今後の Windows Update で自動的にアップデートされる可能性がある。まずは現状の更新状況を把握することが重要

- ローカルでは PowerShell や Windows セキュリティアプリ で確認。組織全体では Autopatch レポート や 修復機能 で一括確認

- 確実に対応したい場合は Intune 設定カタログ や レジストリ で強制配信が可能。ただし、OEM の前提条件 を確認し、必ず 検証端末で事前テスト を実施

証明書管理を Intune 側から運用する他の事例として、Wi-Fi 認証用クライアント証明書を Intune Cloud PKI で発行・配布する構成は Intune Cloud PKI と RADIUS 連携で証明書ベース Wi-Fi 認証をやってみた にまとめています。

また Intune を統制プレーンとして使う以上、Intune 管理者ロールそのものを攻撃面として保護する設計も同時に必要です。実際の攻撃事案と最小権限・Multi Admin Approval 等の防御策は 正規の Intune 経由でデータをワイプする攻撃 を参照してください。

参考ドキュメント

| 項目 | URL |

|---|---|

| セキュアブート証明書の更新:IT プロフェッショナル向けガイダンス | https://support.microsoft.com/en-us/help/5062713 |

| レジストリキー更新プログラム (IT 管理) | https://support.microsoft.com/en-us/help/5068202 |

| Microsoft Intune による展開方法 | https://support.microsoft.com/en-us/help/5073196 |

| Intune 修復による監視 | https://support.microsoft.com/en-us/help/5080921 |

| Secure Boot status report in Windows Autopatch | https://learn.microsoft.com/en-us/windows/deployment/windows-autopatch/monitor/secure-boot-status-report |

| OEM の準備状況 | https://support.microsoft.com/en-us/help/5067177 |

| Windows セキュリティアプリの IT 管理者ガイド | https://support.microsoft.com/en-us/help/5087135 |

| トラブルシューティング | https://support.microsoft.com/en-us/help/5085046 |

| 既知の問題と解決策 | https://support.microsoft.com/en-us/help/5085790 |

| Secure Boot Playbook | https://aka.ms/securebootplaybook |

まだ未確認の方は、6 月の期限前に早めに更新状況の確認から始めてみてください。

最後までお読みいただきありがとうございました。本記事がお役に立てれば幸いです。