こんにちは、ひろかずです。

Microsoftが3/19に「Zero Trust for AI(ZT4AI)」を発表しました。ゼロトラスト原則をAI領域に拡張する無償のツール・ガイダンス群です。

その中で主軸となる「ゼロトラストワークショップ」と今回追加された「AIの柱」の位置づけや使い方と、Zero Trust Assessment Toolで得られる情報の見方について一筆書きます。

なお、本記事は2026/03/24 ~ 2026/04/02時点の内容に基づいています。

想定読者とこのブログで得られること

想定読者

- マイクロソフト製品を利用している企業の情報システム部門のリーダー・メンバー

- AIにゼロトラストを組み込むアプローチを知りたいと思っているエンジニア

- マイクロソフトの公式ドキュメントで迷子になりがちな人

- 自社のMicrosoft環境のセキュリティベースラインをお手軽に把握したい人

得られること

- 自社のAI環境にゼロトラストの考え方を取り入れるためのMS公式ドキュメント群を、ワークショップを使ってテーマに沿って、迷わずに読み進めていくイメージ

- 自社のMicrosoft環境のセキュリティベースラインの確認の仕方とレポート内の見るポイント

はじめに:ゼロトラストワークショップって何?

ゼロトラストは概念であり、その考え方に基づいて普遍的な技術を組み合わせて実装していく必要があります。マイクロソフト製品も例外ではなく、IDやデバイス、データ、ネットワーク、インフラストラクチャー、セキュリティ運用などの各領域で、ゼロトラストの考え方を踏まえた実装をしていく必要があります。

マイクロソフトは、マイクロソフト製品をセキュアに構成するためのドキュメントを数多く提示していますが、膨大なドキュメントからテーマに沿って読むべきドキュメントを抽出することは困難でした。(最近は、Microsoft Learn MCP Serverが公開されており、緩和されつつあります)

ゼロトラストワークショップは、マイクロソフト製品をゼロトラストの考え方に基づいて構成していく道しるべとして、各領域(柱)に設定したテーマごとに参照するドキュメントを整理しています。

- 参考:ワークショップ実施ガイド

ゼロトラストワークショップの見方、進め方

まず、ゼロトラストワークショップ(https://zerotrust.microsoft.com/)を開いてみましょう。

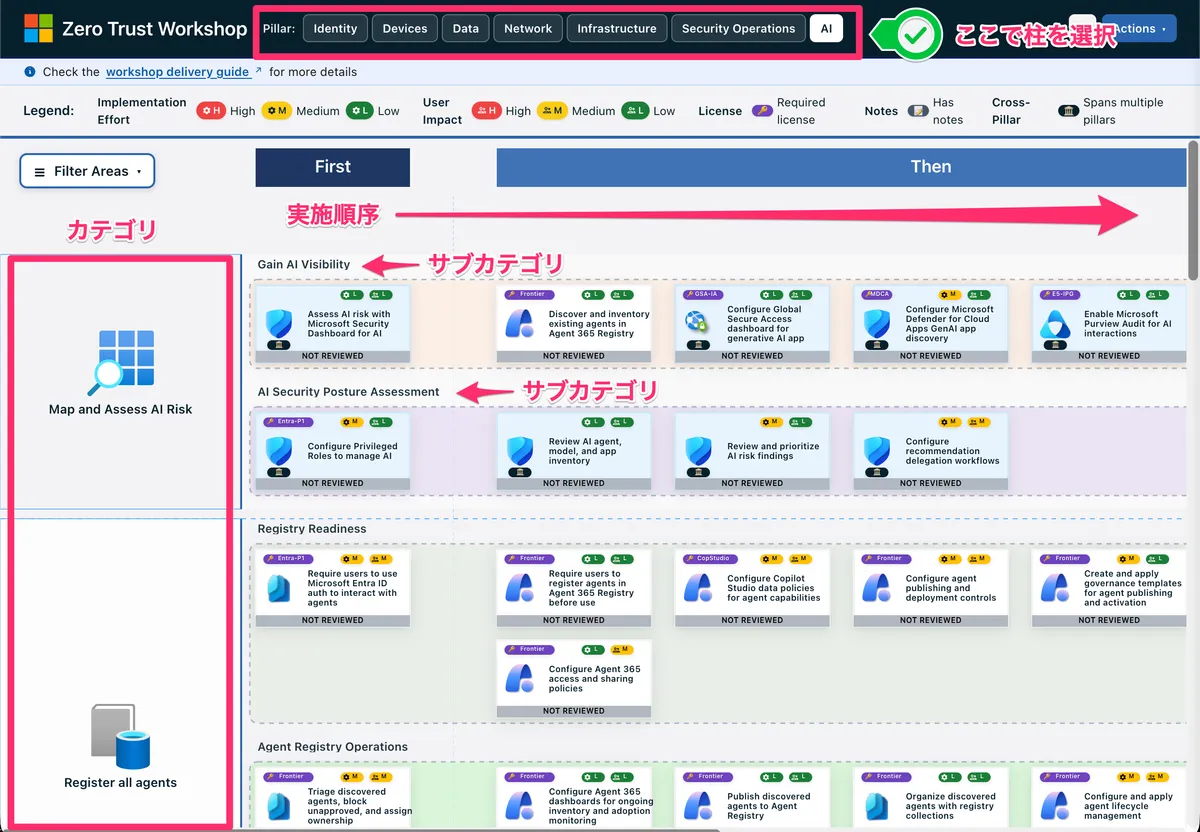

画面上部のボタンで柱を切り替えます。

- 切り替えには時間がかかる場合は、リロードなどでうまく切り替える必要があります。

画面左がカテゴリです、基本的に上からやるのが良いでしょう。

カテゴリ内にはサブカテゴリがあり、スイムレーンに沿って左から右へ進めて行きます。

- 実施順序には、初めに行う「First」, それから次に行う「Then」、更に次のステップに臨む「Next」があります。

- First、特に Then は、利用しているライセンスによってできないものもあります。ワークショップをすべてやるというより、できるものからやっていきましょう。

パネルを選択すると、画面下部に進捗状況を記録するウィンドウが表示されます。

選択したパネルでやることは、画面左下の「View details」を選択して確認します。

パネルの概要ページでは、何を何のために行うのか、それに伴う実装の手間や、設定によるユーザー影響の度合いが説明されています。

ページ下部にスクロールすると、具体的なオペレーションをするためのリンクが掲載されています。

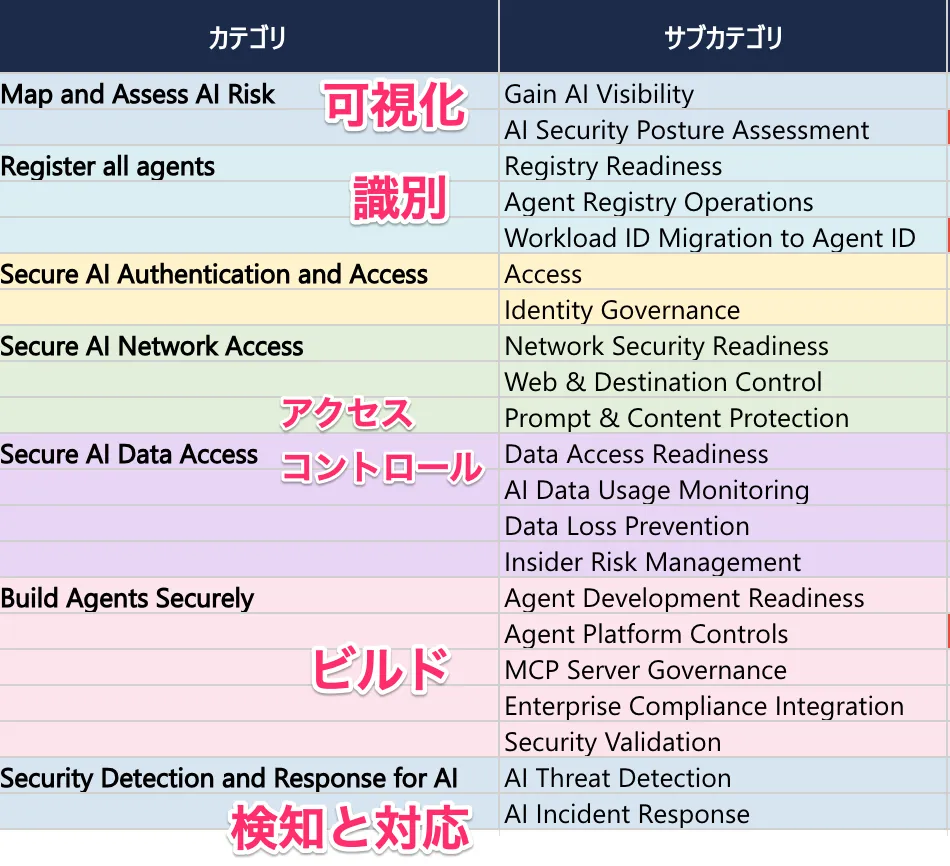

AIの柱の中を見ていきましょう

AIの柱のカテゴリは、大きく分けて可視化、識別、アクセスコントロール、ビルド、検知と対応の順に並んでいますので、まずは可視化から手を付けるのがいいでしょう。

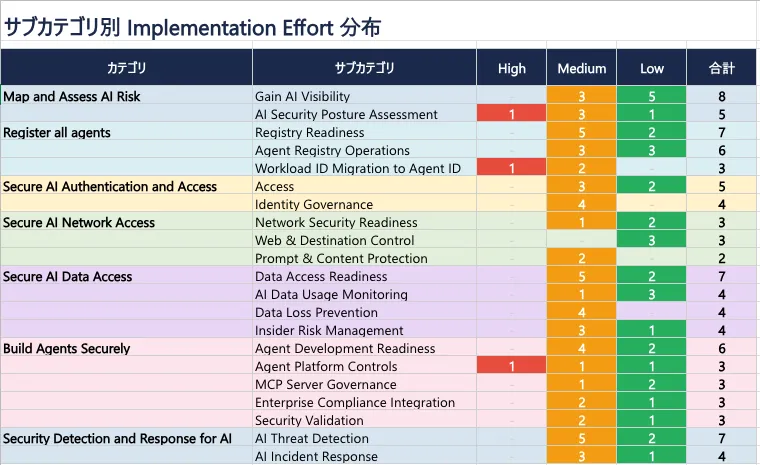

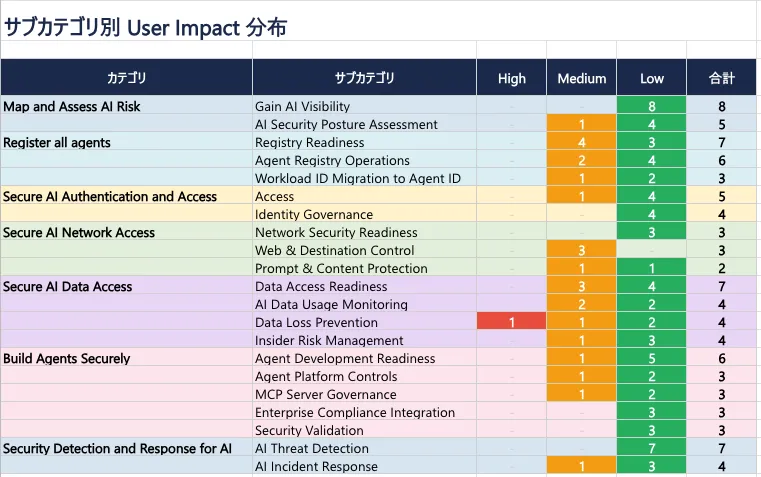

各パネルには、Implementation Effort(実装の難易度)とUser Impact(ユーザー影響)が設定されています。

- 表は当社が独自に集計したものです

気になるのは、Highのものですね。どのようなものか見ていきましょう。

- 継続的な監視体制が必要だったり、動いているものに手を入れていったり、アーキテクチャそのものに影響があったり、追加のライセンスと特別な運用設計を必要としたりするものがHighとされています。

| カテゴリ / サブカテゴリ | タイトル | 概要 | 実装の難易度 / ユーザー影響 |

| Map and Assess AI Risk / AI Security Posture Assessment | Establish Ongoing Monitoring and Remediation | AI セキュリティの継続的な監視体制を構築する。 (1) Security Dashboardの定期レビュー、(2) シャドーAI(未承認AI利用)の監視、(3) 発見した問題の是正ワークフロー、の3本柱。 一度評価して終わりではなく、新しいエージェントやモデルの追加に追従し続ける体制が必要 | High / Low |

| Register all agents / Workload ID Migration to Agent ID | Migrate agent-candidate workloads to agent identities | エージェントとして動いているがAgent 365に未登録のワークロードID(サービスプリンシパル等)を、正式なエージェントIDに移行する。移行しないと「旧来のID管理」と「エージェント管理」の二重管理が続き、ガバナンスに穴ができる | High / Medium |

| Build Agents Securely / Agent Platform Controls | Deploy and Configure the AI Gateway | Azure API Management(APIM)をAIゲートウェイとして構築し、すべてのエージェントからAIモデルへの通信をこの一箇所に集約する。トークンベースのレート制限、Azure AI Content Safetyによるプロンプト/応答検査、セマンティックキャッシュ、モデル間の負荷分散を一元管理できる。ゼロトラスト観点では、モデルアクセス前の認証・認可の検証ポイント、トークンクォータによる最小権限、インフラ層での独立した安全制御を実現する。Foundry Control Planeの前提要件でもある | High / Medium |

| Secure AI Data Access / Data Loss Prevention | Configure DLP Policies for M365 Copilot and Agent 365 Locations | CopilotやAgent 365専用のDLP(データ損失防止)ポリシーを作成する。例:「極秘」ラベルの付いた文書をCopilotが回答に含めないようブロックする。Copilotは複数ソースの内容を1つの回答に合成できるため、通常のDLPとは別にAI専用ポリシーが必要 | Medium / High |

やはり、始めるなら可視化から

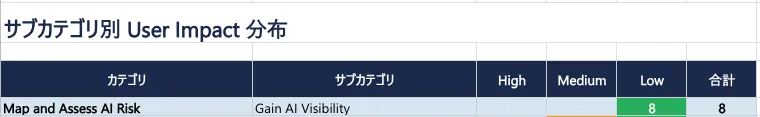

可視化カテゴリである「Map and Assess AI Risk」のサブカテゴリ「Gain AI Visibility」を見てみると、そのほとんどがLowであることがうかがえます。

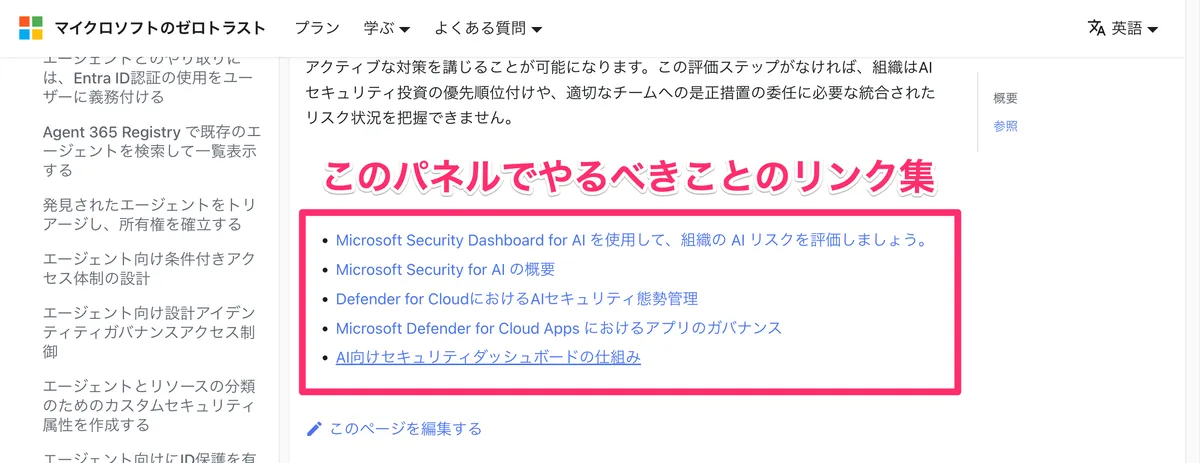

サブカテゴリ「Gain AI Visibility」の一番タスクである「Assess AI risk with Microsoft Security Dashboard for AI」をみてみましょう。

- いろいろ書いてありますが、要するにSecurity Copilotと統合されたMicrosoft Security Dashboard for AI(現在はプレビュー)を有効化することがミッションのようです。

- やるべきことのリンク集には、スコープや何のためにやるのかという十分な情報が掲載されています。「なぜならば」はとても重要なので目を通しておきましょう。

オペレーションとしては、Microsoft Security Dashboard for AI画面に接続し、各項目を有効化していく作業になります。

Zero Trust Assessment Toolとは

話は変わりますが、冒頭に紹介した新しいツールとガイダンス:AI向けゼロトラストを発表には、Zero Trust Assessment Toolなるものが紹介されていますので、触れておきます。

当該の発表では、AIの文脈の中で紹介されたので気になっている人もいるのではないでしょうか。

Zero Trust Assessment Toolは、Identity, Device, Network, Dataにおいて、ゼロトラストの観点でテナントのセキュリティベースラインを可視化するものです。これを実行することで、グラフィカルに可視化された「概要」と各柱のセキュリティベースラインの達成状況を確認できます。

これらのテストは、次のようなサイバーセキュリティの信頼できるソースから取得されます。

- NIST、CISA、CIS によって開発されたもののような業界標準

- Microsoft 独自のインフラストラクチャを保護する Microsoft の内部セキュリティ ベースライン

- 何千ものセキュリティ実装からの実際の顧客分析情報

なお、Zero Trust Assessment Toolはオープンソースで、GitHubに公開されています。仕組みが気になる人は覗いてみてください!

それでは見ていきましょう!

なかなかいいビジュアルですよね!ワクワクしてきます。

役に立ちそうなウィジェットいくつか紹介していきます

Assessment

右上に配置されている、各柱のセキュリティベースラインがどの程度クリアされているかが一目でわかります。

各柱のセキュリティベースラインが具体的にどのようなものであるかは、画面上部のタブを切り替えることで確認できます。

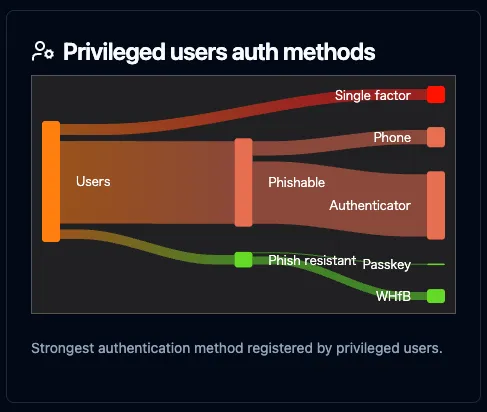

Privileged users auth methods

特権ユーザーの認証メソッドの中で、危険なものがどの程度ありそうかが一目でわかります。

残念ながら、どのユーザーが該当するか等のドリルダウンはできませんでしたが、ベースラインの達成状況を可視化するという意味では十分ではないでしょうか。

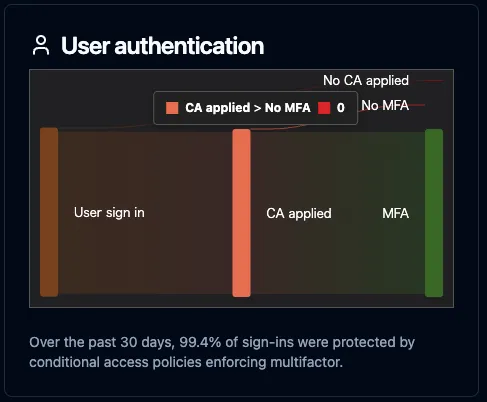

User authentication

MFAを必須にすることはもはやスタンダードですが、本当にそうであるか?ということを確認するのは骨が折れるかもしれません。

マウスオーバーで数量まで確認できるので、これをみれば一目瞭然ですね。

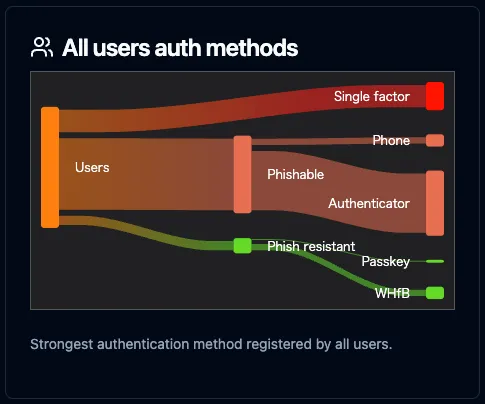

All users auth methods

ユーザーの認証メソッドが可視化されています。

上司にフィッシングに対する耐性を問われたときに「MFAを有効にしています!」と答えたとして、「フィッシング耐性があるMFAはどの程度使われているか?」返されると言葉に詰まってしまいますよね。

そんなときはこのウィジェットを見るといいでしょう。

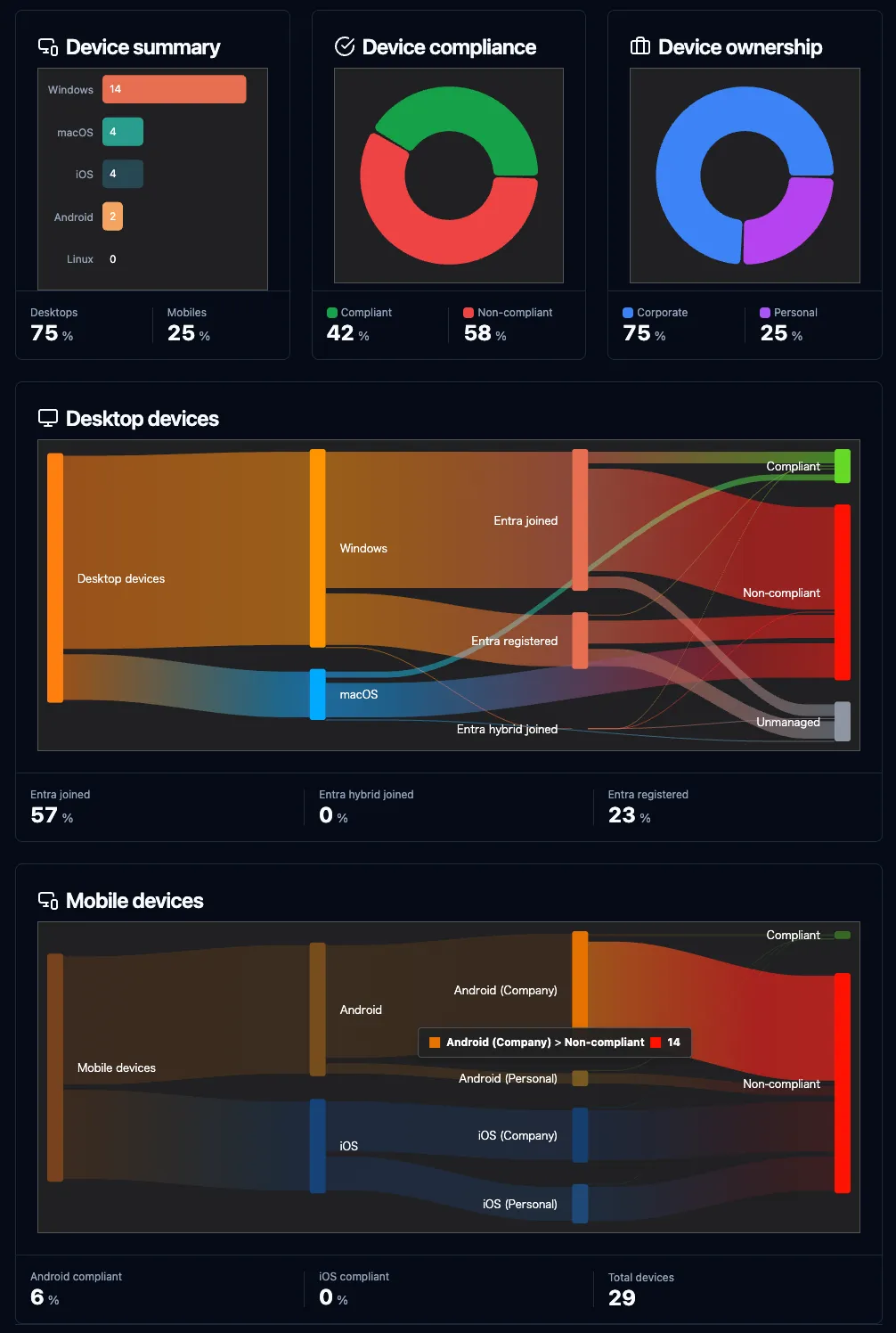

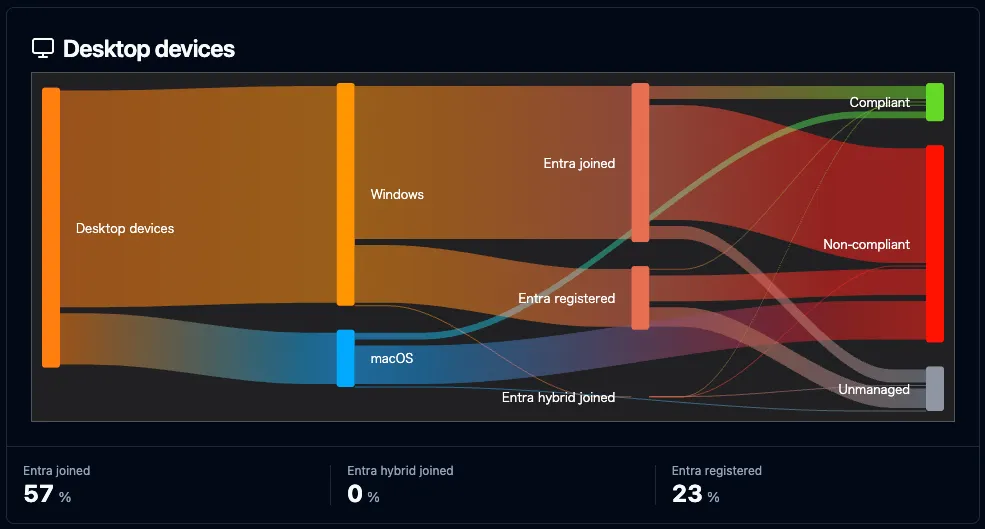

Desktop devices

Desktop device(Windows, macOS, Linux)の管理方式(Entra Joined, Entra Registered, Entra hybrid Joined)の分布、およびコンプライアンスへの準拠状況が可視化されています。

管理方式をEntra Joinedに切り替える過渡期やEntra Registeredが紛れ込んでいないかをパッと見る上では良いのではないでしょうか。

- 残念ながら、対象のデバイス名を特定するなどのドリルダウンはできませんでした。

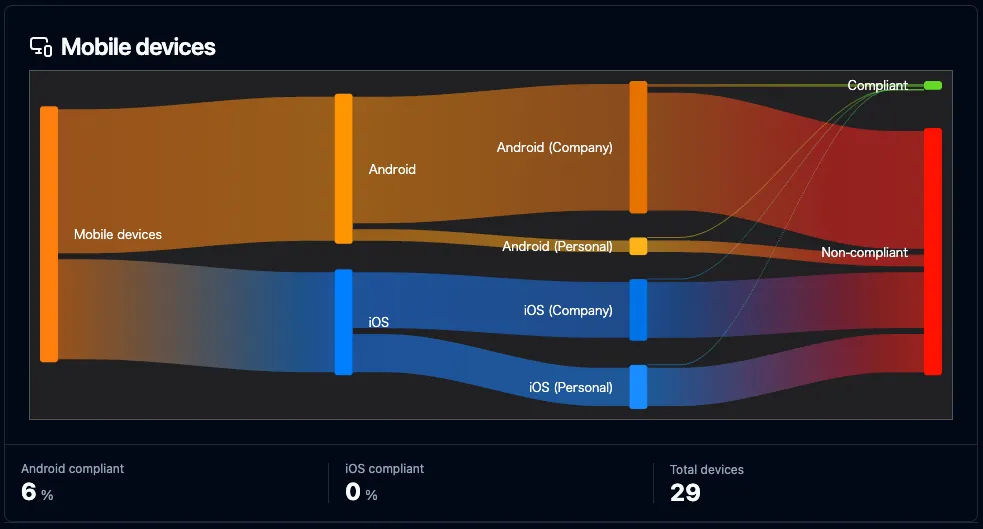

Mobile devices

Mobile device(Android, iOS)の会社管理・個人管理の分布とコンプライアンスの準拠状況が可視化されています。

条件付きアクセスにコンプライアンス条件を追加する際の影響規模確認に使えそうです。

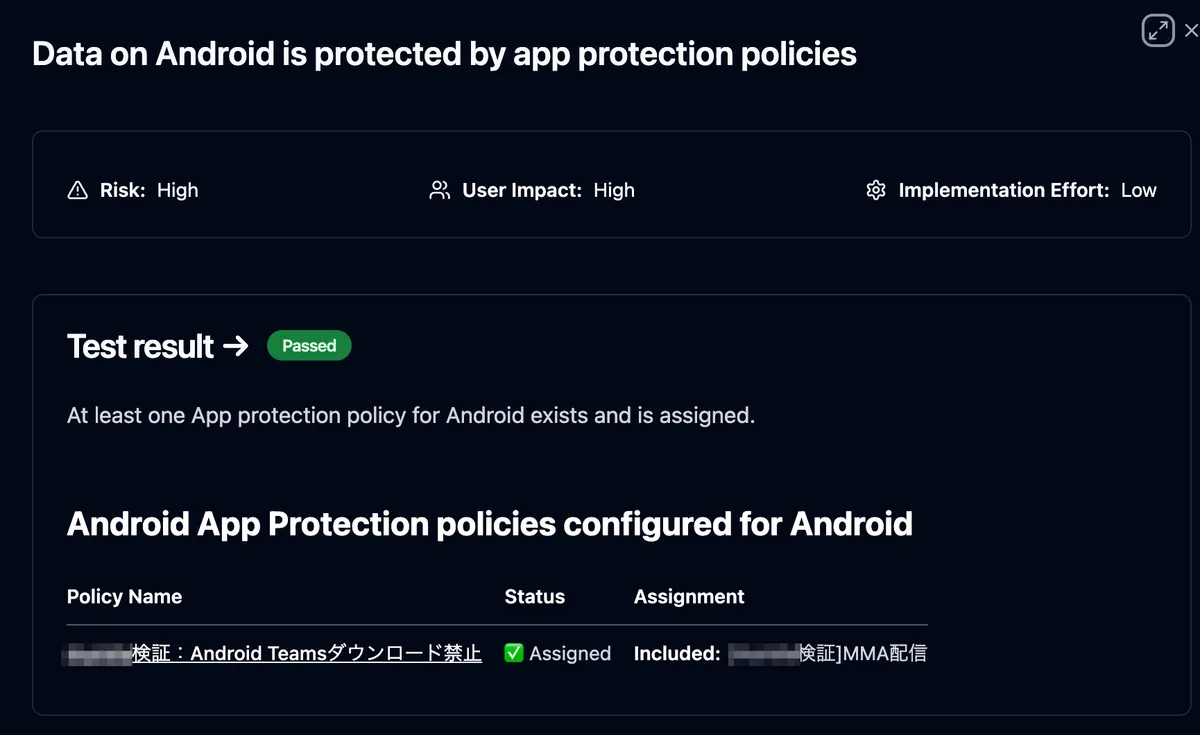

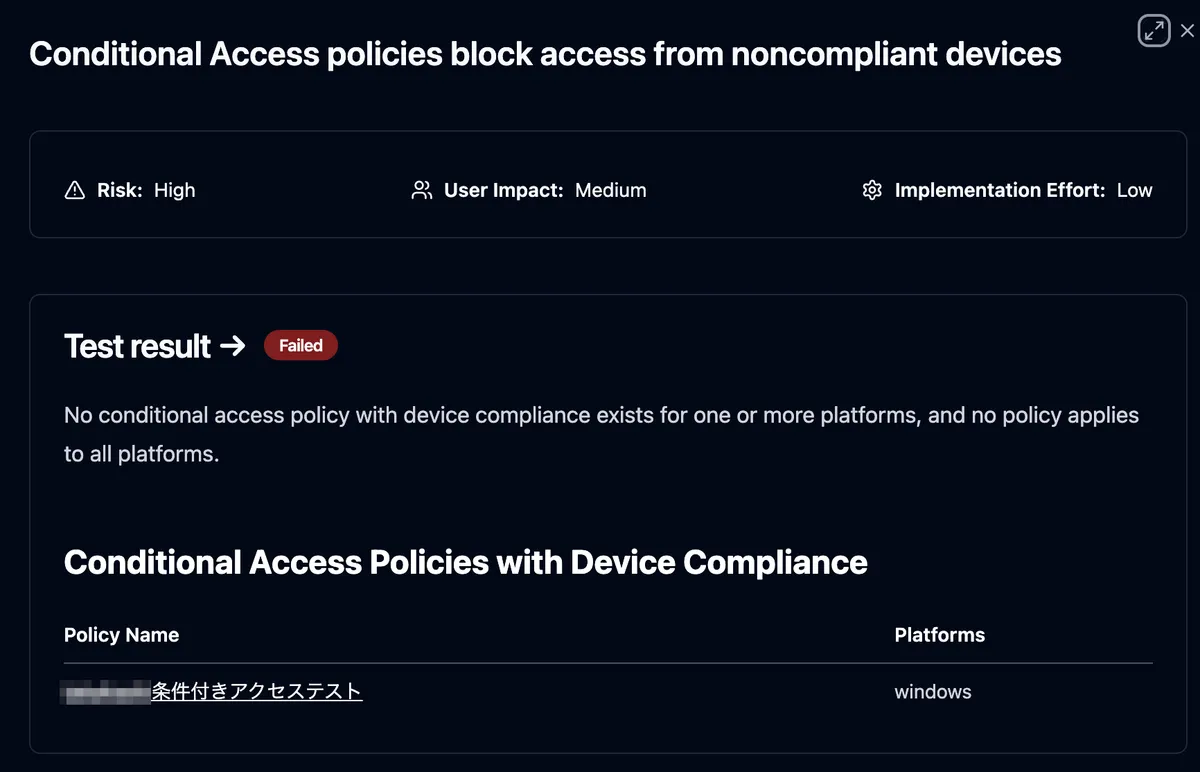

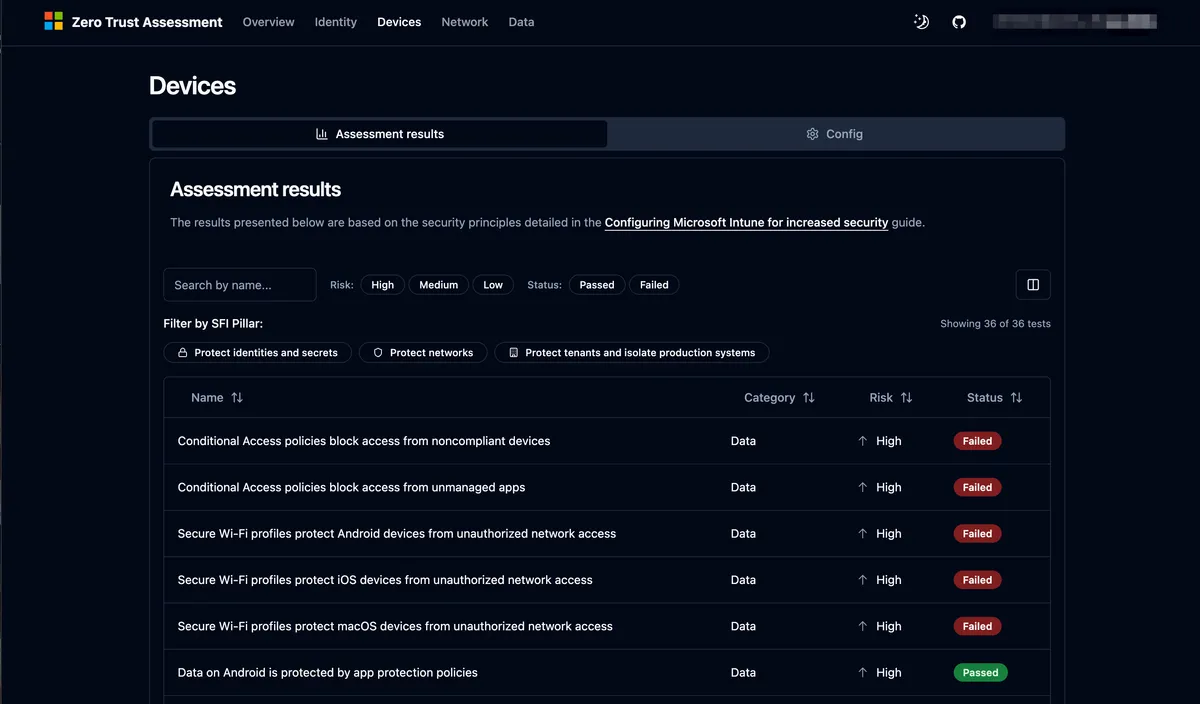

各柱のベースライン準拠状況をみていきます

画面上部の Identity / Device / Network / Data のリンクを選択すると、ベースラインの準拠状況が確認できます。

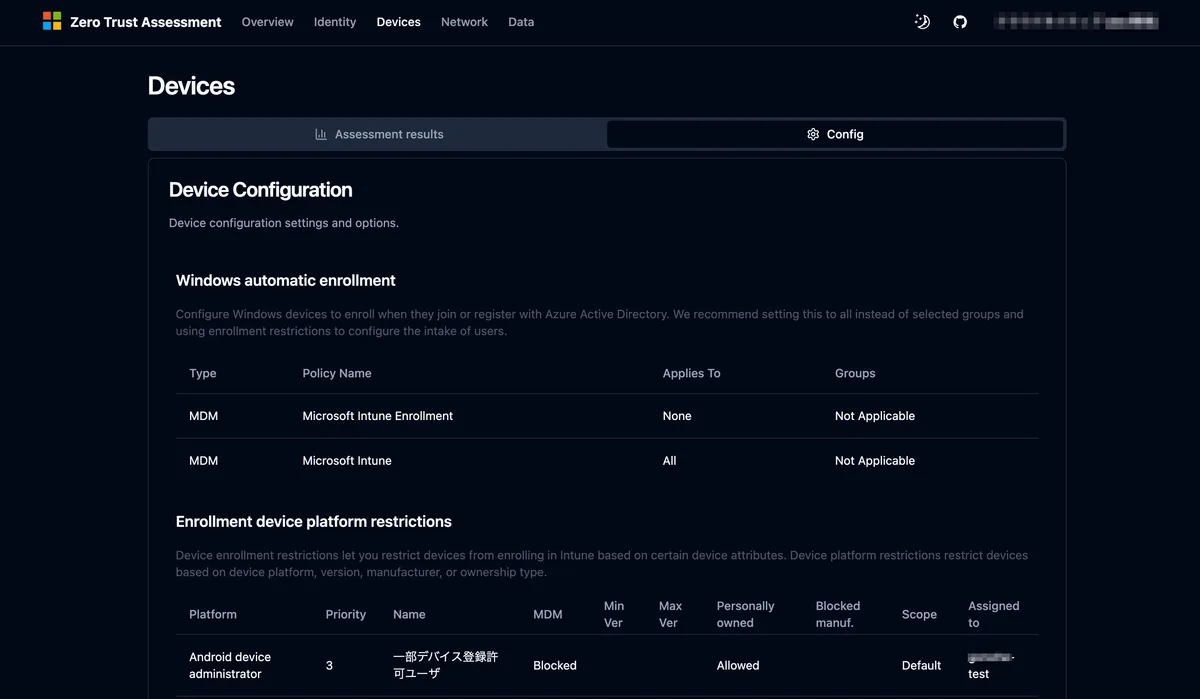

Configタブを選択すると、現在のデバイス設定項目とオプションが表示されます。

WindowsデバイスがEntra IDに登録された時に自動的に割り当てられるポリシーや、デバイス登録制限ポリシーやコンプライアンスポリシーがどのようなものがあるかを一覧で確認できます。

管理画面を渡り歩いて確認する手間が省けますね!

- もちろん用途にもよるでしょうか。。。

設定してみましょう

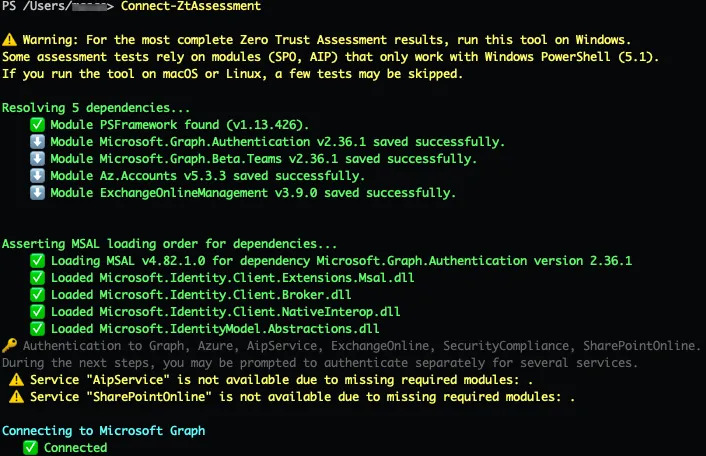

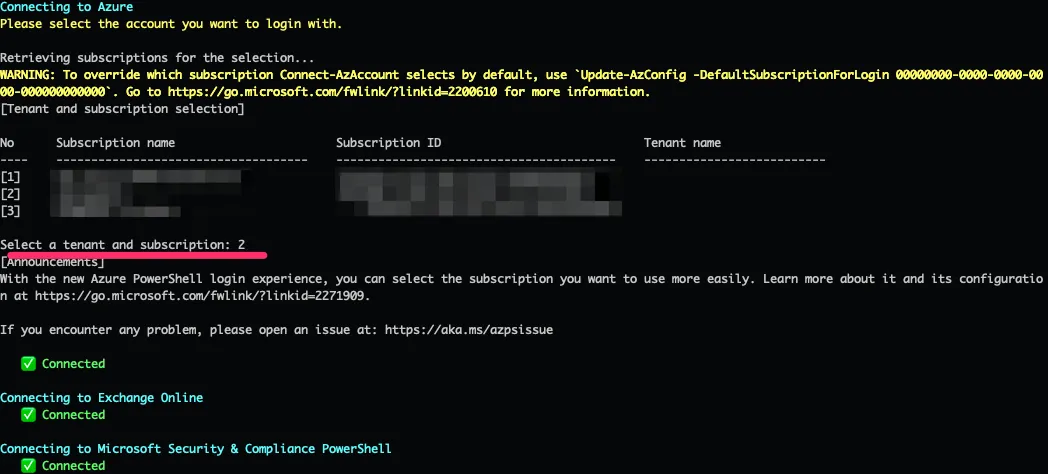

手順はドキュメントに掲載されているので、ポイントだけ紹介します。

事前準備

- 初回実行の際は

グローバル管理者権限が必要- 2回目以降の実行の際は

グローバル閲覧者Exchange 管理者SharePoint 管理者の権限が必要

- 2回目以降の実行の際は

- ローカル環境に PowerShell がインストールされていること

- Windows の場合は最新版の PowerShell が利用できるか確認すること

- macOS の場合は下記手順に従いインストール、動かせる状態となっていることを確認する

PowerShell モジュールのインストール

- ZeroTrustAssessment モジュールをインストールするpowershell

Install-Module ZeroTrustAssessment -Scope CurrentUser

Microsoft Graph と Azure に接続する

- 下記コマンドを実行するpowershell

Connect-ZtAssessment - Microsoft Graph にログインする

- Azure にログインする

- SharePoint、Exchangeにログインする

- ブラウザのウィンドウが開き、認証が要求されるのでこちらもそれぞれログインする

Zero Trust Assessment Tool を実行する

- 下記コマンドを実行するpowershell

Invoke-ZtAssessment - アセスメントが実行され、5分ほど経過すると、実行したディレクトリ配下に

ZeroTrustReport/ZeroTrustAssessmentReport.htmlというファイルが生成される

でもお高いんでしょう?

本ブログで紹介したゼロトラストワークショップとZero Trust Assessment Toolは、どちらもオープンソースです。

サポートはありませんので、ご利用は自己の裁量でお願いします。

また、データはローカルに保存されますが、取扱いは注意した方が良いものなので、アクセスコントロールやバックアップがなされている適切な場所に保管することをお勧めします。

おわりに

Zero Trust for AIと大々的に銘打ったブログに掲載されている主要コンテンツであるゼロトラストワークショップとZero Trust Assessment Toolを紹介してきました。

Zero Trustへの旅路は果てしなく続いていきますが、本ブログがその道のりの手助けになれば幸いです。

今日はここまでです。

お疲れ様でした。